Să știu ce porturi sunt utilizate pe un sistem este o sarcină de bază pentru orice administrator. De la configurarea interfețelor până la protecția împotriva intruziunilor și trecerea prin orice soluționare a problemelor pe care ni le putem imagina, trebuie să putem verifica dacă un port furnizează un fel de serviciu în mediul nostru.

Imaginați-vă situația în care ați instalat serviciul de imprimare CUPS în sistemul dvs. și nu știți dacă serviciul a început corect și a ridicat portul corespunzător 631 sau opționalul 515. În acest ghid vă vom arăta trei comenzi de bază pentru detectarea porturilor utilizate de un sistem și care este statutul său.

În continuare vom trece în revistă 3 comenzi de bază care sunt deosebit de utile în administrarea oricărui sistem. Este despre lsof, netstat și nmap, utilitare pe care le vom rula de pe consola terminalului și cu privilegii de root.

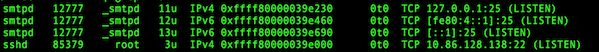

Comanda Lsof

Comanda lsof este cel mai de bază despre câți vă împrumutăm și, fiind nativ Linux, baza pe care fiecare utilizator ar trebui să o cunoască. Pentru a cunoaște porturile deschise în sistem prin această comandă, trebuie să introduceți o secvență ca următoarea, care vă va arăta diverse informații unde vom evidenția: numele aplicației (de exemplu, sshd), priză a programului (în acest caz adresa IP 10.86.128.138 asociată cu portul 22 care este LISTENING) și identificatorul procesului (care ar fi 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

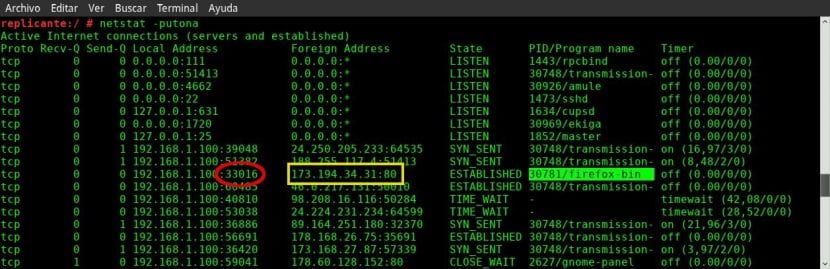

Comanda Netstat

Comanda netstat variază ușor în sintaxa sa față de cea anterioară, dar prezintă unele parametri mult mai ușor de memorat datorită unui simplu cuvânt mnemonic. De acum înainte nu uitați cuvântul curvă, care se referă la următoarele caracteristici:

- p: Afișează conexiunile pentru protocolul specificat care pot fi TCP sau UDP.

- u: Enumerați toate porturile UDP.

- t: Enumerați toate porturile TCP.

- o: Afișează fișierul cronometre.

- n: Afișează numărul portului.

- a: Afișează toate conexiunile active din sistem.

Astfel, introducerea comenzii și filtrarea ei cu un ţeavă putem obține informații despre un anumit port.

$ netstat -putona | grep numero-de-puerto

Comanda Nmap

Nmap Este o utilitate pe care noi permite o multitudine de scanări în sistemul nostru și unul dintre ele, cel al porturilor deschise din echipament. Pentru a-l executa trebuie să introducem o secvență de tip nmap -sX -OY, luând X valoarea T sau U pentru conexiunea TCP sau respectiv UDP și valoarea Y adresa IP a mașinii noastre (sau localhost pe scurt). Aruncați o privire la următorul exemplu.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

Cu aceste trei aplicații aveți deja suficiente instrumente pentru a determina porturile deschise ale mașinii dvs. Folosiți aceleași instrumente sau știți vreo altă modalitate de a verifica porturile deschise ale unui sistem?

Eu nu înțeleg nimic. Normal, nu sunt specialist, dar este interesant 🙂

Bună ziua bună, cum pot vedea datele care sosesc printr-un port?

Am un dispozitiv care îmi trimite șiruri prin gprs în portul 10005 al ubuntu-ului meu și am nevoie de terminal să văd șirurile care vin la mine, mă puteți susține, vă rog? Mulțumesc. slds

Cu comanda netstat -putona observ că adresa 127.0.0.1 apare în două protocoale tcp și upd, în ambele cazuri portul 53. Este normal sau corect? Întâmplător am probleme cu desktop-ul dnsmasq și zimbra care nu se ridică în Ubuntu 16.04.

În încercarea de a porni zimbra îmi arată: Pagina 127.0.0.1 a respins conexiunea.

Vă apreciez ajutorul pentru a vă alătura acestei comunități.

Foarte bine.

Doar adăugați: Cu ls puteți cunoaște calea procesului și există și alte comenzi, cum ar fi ss sau fuser, cu care putem vedea care proces utilizează un port.

Văzut aici: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Excelent, bine rezumat și explicat, nu uit de PUTONA hehe. ;-D