Несколько дней назад Mozilla выпущена публикация объявления о завершение независимого аудита сделано для клиентского программного обеспечения, которое используется для подключения к VPN-сервису Mozilla.

В ходе аудита было проанализировано отдельное клиентское приложение, написанное с использованием библиотеки Qt и поставляемое для Linux, macOS, Windows, Android и iOS. Mozilla VPN работает с более чем 400 серверами шведского провайдера VPN Mullvad в более чем 30 странах. Подключение к VPN-сервису осуществляется по протоколу WireGuard.

Аудит проводил Cure53., который в какой-то момент проверял проекты NTPsec, SecureDrop, Cryptocat, F-Droid и Dovecot. Слуховой включал проверку исходного кода и включал тесты для выявления потенциальных уязвимостей (Вопросы, связанные с криптовалютой, не рассматривались.) В ходе аудита выявлено 16 проблем безопасности, из которых 8 - рекомендательного типа, 5 - низкий уровень опасности, двум - средний и один - высокий.

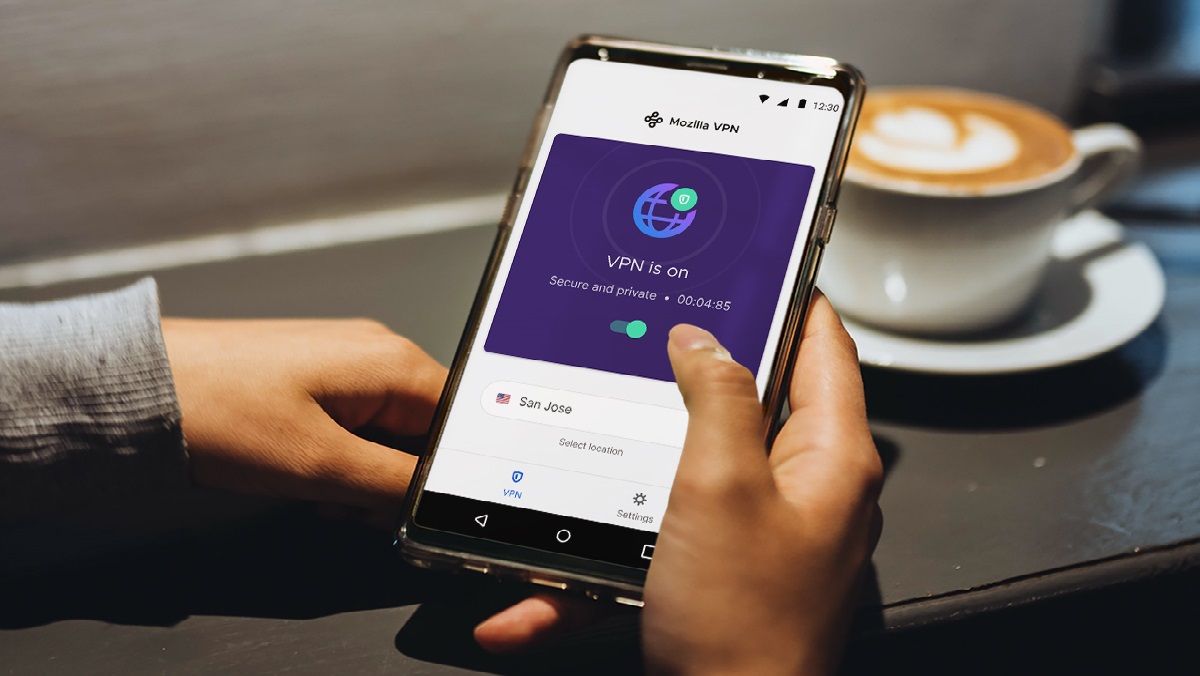

Сегодня Mozilla выпустила независимый аудит безопасности своей Mozilla VPN, которая обеспечивает шифрование на уровне устройства и защиту вашего соединения и информации в сети, от Cure53, берлинской беспристрастной компании по кибербезопасности с более чем 15-летним опытом работы. тестирование программного обеспечения и аудит кода. Mozilla регулярно работает со сторонними организациями, чтобы дополнить наши программы внутренней безопасности и помочь улучшить общую безопасность наших продуктов. В ходе независимого аудита были обнаружены две проблемы средней степени серьезности и одна серьезная проблема. Мы рассмотрели их в этом сообщении в блоге и опубликовали отчет об аудите безопасности.

Однако упоминается, что просто проблема со средней степенью серьезности был классифицирован как уязвимость, посколькуе был единственным, который можно было эксплуатировать и в отчете описывается, что эта проблема заключалась в утечке информации об использовании VPN в коде для определения адаптивного портала путем отправки незашифрованных прямых HTTP-запросов за пределы VPN-туннеля, раскрывающих основной IP-адрес пользователя, если злоумышленник может контролировать транзитный трафик. Также в отчете упоминается, что проблема решена путем отключения режима обнаружения Captive Portal в настройках.

С момента запуска в прошлом году Mozilla VPN, наша быстрая и простая в использовании услуга виртуальной частной сети, расширилась до семи стран, включая Австрию, Бельгию, Францию, Германию, Италию, Испанию и Швейцарию, всего в 13 странах. где доступен Mozilla VPN. Мы также расширили наши предложения услуг VPN, и теперь они доступны на платформах Windows, Mac, Linux, Android и iOS. Наконец, наш список поддерживаемых языков продолжает расти, и на сегодняшний день мы поддерживаем 28 языков.

Более того вторая обнаруженная проблема - средней степени серьезности и связано с отсутствием должной очистки нечисловых значений в номере порта, что позволяет фильтровать параметры аутентификации OAuth путем замены номера порта строкой типа «1234@example.com», что приведет к установке тегов HTML для выполнения запроса путем доступа к домену, например example.com вместо 127.0.0.1.

Третья проблема, отмеченная как опасная упоминается в отчете, описывается, что Это позволяет любому неаутентифицированному локальному приложению получить доступ к VPN-клиенту через WebSocket, привязанный к localhost. В качестве примера показано, как с активным клиентом VPN любой сайт может организовать создание и доставку снимка экрана, вызвав событие screen_capture.

Проблема не была классифицирована как уязвимость, поскольку WebSocket использовался только во внутренних тестовых сборках, а использование этого канала связи планировалось только в будущем для организации взаимодействия с плагином браузера.

В конце концов если вам интересно узнать об этом больше Об отчете, выпущенном Mozilla, вы можете ознакомиться с подробности по следующей ссылке.

Аудит не имеет значения. У них всего 400 серверов, что смешно, независимо от того, сколько аудита вы проходите, если у вас всего 400 серверов, по сравнению с 3000-6000, которые VPN имеют, как задумал Бог, хорошо. Mozilla vpn - это какаррута с пронумерованными днями.

Всегда на первом месте в странах первого мира.

@ 400 спартанцев:

У Mozilla нет развернутых собственных серверов VPN, они используют сеть Mullvad (это как если бы они арендовали серверы у другого провайдера). Аудит имеет значение!