Uporaba dvostopenjsko preverjanje pristnosti se s časom povečuje in je to varnost Jasno je, da je v naših računalnikih zelo pomembno, saj se količina informacij, ki jih hranimo na njih, iz meseca v mesec povečuje, praktično sorazmerno s časom, ki ga porabimo za vse naše naprave. In čeprav mnogi mislijo, da jih dobro geslo reši težav, je to le polovično, saj je ob vnosih, ki jih hekerji običajno opravijo marsikje, le malo in nič ni mogoče storiti, če smo dobili ključno besedo za vnos.

Poglejmo potem, kako dodati dvostopenjsko preverjanje pristnosti v SSH, nekaj, kar nam bo omogočilo ponujamo varen oddaljen dostop do naših strežnikov, tako za nas kot za tiste, ki dostopajo do njihovih računov, da bi zagotovili bolj dosledno raven varnosti. Za tiste, ki se te metode ne zavedajo popolnoma, recite, da jo sestavlja uporabite geslo in nato kodo, ki jo pošlje drugačna pot (na primer na naš mobilni telefon), da lahko kasneje vanj vstopimo in končno dostopamo do svojih računov.

Sorazmerno preprost način za dodajanje dvostopenjskega preverjanja pristnosti je prek storitve Google Athenticator, orodje, ki ga je podjetje Mountain View uvedlo v te namene in temelji na odprtih standardih, kot je HMAP, in je na voljo tudi na različnih platformah, med njimi tudi v Linuxu. Ker pa za to orodje obstajajo moduli PAM, lahko jo vključite v druge varnostne rešitve, kot je OpenSSH, torej točno to bomo videli v nadaljevanju.

Ni treba posebej poudarjati, da bomo potrebovali računalnik z že nameščenima Linux in OpenSSH, kar v Ubuntuju počnemo na naslednji način:

sudo apt-get namestite openssh-strežnik

Nato bomo za mobilno rešitev temeljili na Androidu, zato bomo seveda potrebovali tablični računalnik ali pametni telefon z operacijskim sistemom Google, v katerega bomo namestili Googlovo orodje, kot bomo videli kasneje. Zdaj smo pripravljeni začeti postopek.

Najprej moramo namestite Google Authenticator, nekaj, kar je v primeru Ubuntuja tako preprosto kot zagon naslednjega v konzoli:

sudo apt-get namestite libpam-google-authenticate

Če se prikaže napaka, kjer smo opozorjeni na pomanjkanje datoteke varnost / pam_appl.h, lahko ga rešimo z namestitvijo paketa libpam0g-dev:

sudo apt-get namestite libpam0g-dev

Zdaj, ko deluje Google Authenticator, lahko ključ za preverjanje pristnosti ustvarimo z izvajanjem:

google-authenticator

Po tem bomo videli a QR koda in varnostni ključ pod njim (poleg besedila "Vaš novi tajni ključ je: xxxx", poleg preveritvenega ključa in kod za klic v sili, ki jih uporabimo, če nimamo Naprava Android. Odgovorimo na vprašanja o konfiguraciji strežnika in če nismo prepričani, lahko odgovorimo z da, saj je privzeta konfiguracija varna.

Zdaj pride čas nastavite Google Authenticator v Androidu, za katero prenesemo aplikacijo iz Trgovine Play. Pri njegovem izvajanju vidimo, da lahko izbiramo med vnosom črtne kode ali vnosom ključa, za kar lahko uporabimo kodo QR, ki jo vidimo pri konfiguriranju tega orodja na strežniku, ali vnesemo alfanumerični ključ. Za slednje izberemo možnost 'preverjanje pristnosti ssh' in nato napišemo kodo.

Nato bomo videli potrditveni zaslon, kjer nam razložijo, da je bil postopek uspešen in da bomo od tega trenutka dalje lahko dobite prijavne kode v tej aplikaciji, tako da bomo zdaj videli zadnji korak, to je aktiviranje Google Authenticator na SSH strežniku. Izvajamo:

sudo gedit /etc/pam.d/sshd

in dodamo naslednjo vrstico:

zahteva se potrditev pam_google_authenticator.so

Zdaj:

sudo gedit / etc / ssh / sshd_config

Iščemo možnost ChallengeResponseAuthentication in spremenimo njegovo vrednost v "da".

Na koncu ponovno zaženemo SSH strežnik:

sudo service ssh znova zaženi

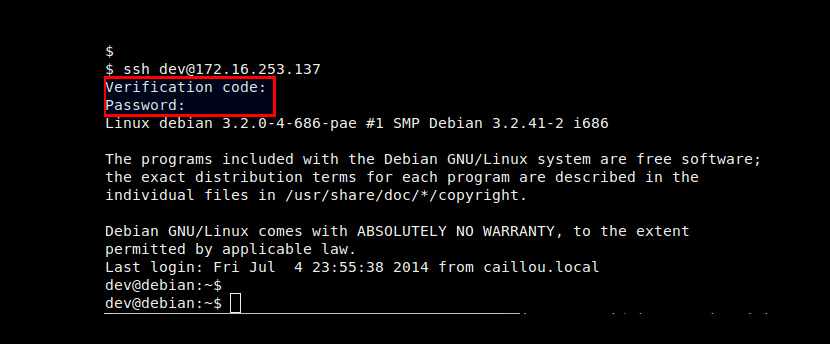

Pripravljeni smo in od zdaj naprej lahko prijava na strežnik SSH z dvostopenjsko overitvijo, za katerega sicer izvajamo običajni postopek, vendar bomo videli, da nas pred vnosom gesla zahteva koda za preverjanje; nato zaženemo aplikacijo v Androidu in ko vidimo varnostno kodo, jo vnesemo v računalnik (za to imamo na voljo 30 sekund, nato se samodejno generira nov ključ) in nato prosimo, da vnesemo svoj SSH ključ za celotno življenska doba.