Požarni zid je zdaj postal eno osnovnih varnostnih orodij za vsak računalnik, naj bo to doma ali v podjetju. Njegova konfiguracija pogosto ni preprosta In to je lahko glavobol za manj izkušene uporabnike. V pomoč pri tem delu so orodja, kot je UWF (nezapleteni požarni zid), ki poskuša poenostavite upravljanje pravil požarnega zidu ekipe.

UWF je iptables front-end, ki je še posebej primeren za strežnike in je pravzaprav privzeto konfiguracijsko orodje v Ubuntu Linux. Njegov razvoj je bil izveden z idejo o ustvarjanju preproste in enostavne aplikacije, kar je tudi že bilo. Ustvarjanje pravil za naslove IPv4 in IPv6 še nikoli ni bilo lažje. V vadnici, ki vam jo pokažemo spodaj, vas bomo naučili uporabljati osnovna navodila UWF za konfiguriranje tipičnih pravil, ki jih boste morda potrebovali v požarnem zidu.

Osnovne naloge, ki jih lahko izvajamo v požarnem zidu sistema, so zelo raznolike in vključujejo od blokiranja določenega naslova IP ali vrat do dovoljevanja prometa samo iz določene podomrežje. Zdaj bomo pregledali najpomembnejše z uporabo potrebnih ukazov za priklic UWF, da, vedno iz sistemskega terminala:

Blokirajte določen naslov IP z UWF

Osnovna sintaksa, ki jo moramo uvesti, je naslednja:

sudo ufw deny from {dirección-ip} to any

Da bi blokirali ali preprečili prehod vseh paketov določenega naslova IP, bomo uvedli:

sudo ufw deny from {dirección-ip} to any

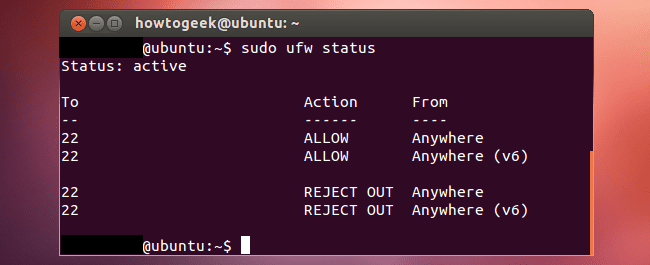

Prikažite stanje požarnega zidu in njegova pravila

Nova pravila, ki smo jih pravkar uvedli, lahko preverimo z naslednjim stavkom:

$ sudo ufw status numbered

Ali z naslednjim ukazom:

$ sudo ufw status

Določena blokada določenega naslova IP ali vrat

Sintaksa v tem primeru bi bila naslednja:

ufw deny from {dirección-ip} to any port {número-puerto}

Če želimo preveriti pravila, bomo to storili z naslednjim ukazom:

$ sudo ufw status numbered

Primer izhoda, ki bi ga zagotovil ta ukaz, je naslednji:

Stanje: aktivno Za ukrepanje od - ------ ---- [1] 192.168.1.10 80 / tcp DOVOLI Kjerkoli [2] 192.168.1.10 22 / tcp DOVOLI Kjerkoli [3] Kjer koli ODBIJ 192.168.1.20 [4] 80 ODBOR V 202.54.1.5

Blokirajte določen naslov IP, vrata in vrsto protokola

Če želite v računalniku blokirati določen naslov IP, vrata in / ali vrsto protokola, morate vnesti naslednji ukaz:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Na primer, če smo bili deležni napada s strani heker Od naslova IP 202.54.1.1, preko vrat 22 in po protokolu TCP bi bil stavek, ki ga je treba vnesti, naslednji:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Blokiranje podomrežja

V tem posebnem primeru je sintaksa zelo podobna prejšnjim primerom, upoštevajte:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Odblokirajte naslov IP ali izbrišite pravilo

Če ne želite več blokirati naslova IP v vašem sistemu ali pa ste se preprosto vnesli med vnos pravila, poskusite z naslednjim ukazom:

$ sudo ufw status numbered $ sudo ufw delete NUM

Če želimo na primer odstraniti pravilo številka 4, moramo ukaz vnesti na naslednji način:

$ sudo ufw delete 4

Kot rezultat vnesenega ukaza bi na zaslonu dobili podobno sporočilo, ki vam ga pokažemo:

Brisanje:

zavrni od 202.54.1.5 do katerega koli pristanišča 80

Nadaljujte z operacijo (y | n)? y

Pravilo je izbrisano

Kako narediti, da UWF ne blokira naslova IP

Veljajo pravila, ki veljajo za UWF (ali iptables, odvisno od vašega pogleda) vedno sledijo vašemu naročilu in se izvršijo takoj, ko pride do ujemanja. Tako na primer, če pravilo omogoča, da se računalnik z določenim naslovom IP poveže z našim računalnikom prek vrat 22 in prek protokola TCP (recimo, sudo ufw omogoči 22), kasneje pa obstaja novo pravilo, ki posebej blokira določen naslov IP na ista vrata 22 (na primer z ufw zavrne proto tcp iz 192.168.1.2 na katera koli vrata 22), pravilo, ki se najprej uporabi, je tisto, ki omogoča dostop do vrat 22 in kasneje, tisto, ki ta vrata blokira na navedeni IP, št. Prav zaradi tega vrstni red pravil je odločilen dejavnik pri konfiguriranju požarnega zidu stroja.

Če želimo preprečiti pojav te težave, lahko uredimo datoteko, ki se nahaja v /etc/ufw/before.rules in znotraj njega dodajte odsek, na primer "Blokiraj naslov IP", tik za vrstico, ki označuje konec iste "# End required lines".

Tu se konča vodnik, ki smo ga pripravili za vas. Kot lahko vidite, bo odslej in s pomočjo UWF uprava požarni zid Ne bo več izključno za sistemske skrbnike ali napredne uporabnike.

izvoz UWF = UFW

?