Pred nekaj trenutki je lansiral Canonical nekaj popravkov popraviti a WPA ranljivost kar pa je res, da bi ga težko izkoristili, lahko zlonamernemu uporabniku ukrade naša gesla. V svojem poročilu družba, ki vodi Mark Shuttleworth, pravi, da bi ranljivost lahko izkoristil "oddaljeni napadalec", vendar glede na to, da je WPA povezan z WiFi povezavami, vse kaže, da bi morali biti za to povezani v isto omrežje , najpogostejši pa je javni, kakršen je na voljo v nekaterih kavarnah ali trgovinah.

Sprva neuspeh vpliva samo na Ubuntu 19.04 Disco Dingo in Ubuntu 18.04 LTS Bionic Beaver, in rečem "na začetku", ker ne izključujem, da objavijo novo poročilo za druge različice operacijskega sistema, ki jih je razvil Canonical, na primer Ubuntu 16.04 Xenial Xerus. Pravzaprav Canonical omenja, da je treba posodobiti dva paketa, v času pisanja pa se mi je zdel samo en.

Ranljivost WPA bi lahko izkoristili "na daljavo"

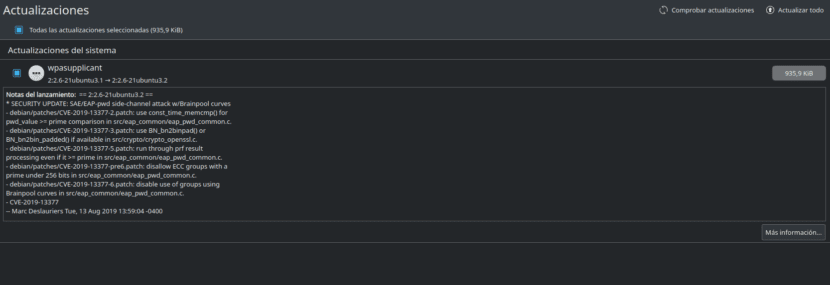

Paketi, ki jih je (ali jih bo treba posodobiti), so hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 za Ubuntu 19.04 Disco Dingo in hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 za Ubuntu 18.04 LTS Bionic Beaver. Kot sem že omenil, lahko potrdimo, da je drugi obliž za Disco Dingo zdaj na voljo, vendar prvi še ni na voljo.

Pred manj kot 24 urami je Canonical izdal še druge popravke ranljivost PHP, vendar ni treba skrbeti. Vedno so bile in bodo vedno varnostne pomanjkljivosti, najpomembnejša stvar pa je njihova resnost in kako dolgo jih bodo odpravili. Uporabniki Ubuntuja imamo za seboj tako skupnost Linux kot Canonical, zato se varnostne pomanjkljivosti odpravijo v dneh, če ne v urah. Vsekakor je najbolje, da čim prej uporabite varnostne popravke in se znova zaženete, da spremembe začnejo veljati.