Brandväggen har nu blivit ett av de grundläggande säkerhetsverktygen för alla datorer, oavsett om det är hemma eller företag. Dess konfiguration är ofta inte enkel Och det kan vara huvudvärk för mindre erfarna användare. För att hjälpa till i detta arbete finns det verktyg som UWF (Uncomplicated Firewall) som försöker förenkla hantering av brandväggsregler av laget.

UWF är en iptables front-end som är särskilt väl lämpad för servrar och faktiskt är standardkonfigurationsverktyget i Ubuntu Linux. Dess utveckling genomfördes med tanken att skapa en enkel och lättanvänd applikation och det har det varit. Att skapa regler för IPv4- och IPv6-adresser har aldrig varit enklare. I handledningen som vi visar dig nästa kommer vi att lära dig att använda de grundläggande UWF-instruktionerna för att konfigurera de typiska regler som du kan behöva i din brandvägg.

De grundläggande uppgifterna som vi kan utföra i systemets brandvägg är mycket varierande och inkluderar från att blockera en viss IP-adress eller port till att endast tillåta trafik från ett visst undernät. Vi kommer nu att granska de mest relevanta med de nödvändiga kommandona för att åberopa UWF, ja, alltid från systemterminalen:

Blockera en specifik IP-adress med UWF

Den grundläggande syntaxen som vi måste införa är följande:

sudo ufw deny from {dirección-ip} to any

För att blockera eller förhindra passage av alla paket med en specifik IP-adress kommer vi att introducera:

sudo ufw deny from {dirección-ip} to any

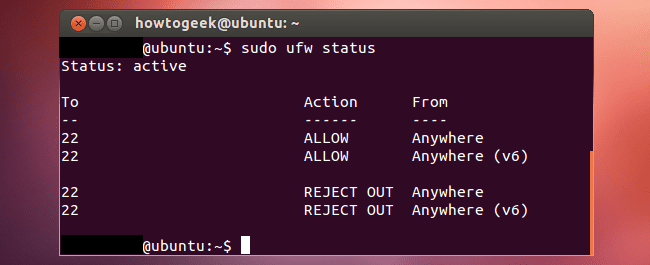

Visa brandväggens status och dess regler

Vi kan verifiera de nya reglerna som vi just har infört med följande mening:

$ sudo ufw status numbered

Eller med följande kommando:

$ sudo ufw status

Specifik blockering av en specifik IP-adress eller port

Syntaxen i detta fall skulle vara följande:

ufw deny from {dirección-ip} to any port {número-puerto}

Återigen, om vi vill verifiera reglerna kommer vi att göra det med följande kommando:

$ sudo ufw status numbered

Ett exempel på utdata som detta kommando skulle ge är följande:

Status: aktiv Till åtgärd från - ------ ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80 FÖRNEKNING 202.54.1.5

Blockera en specifik IP-adress, port och protokolltyp

För att blockera en specifik IP-adress, en port och / eller en typ av protokoll på din dator måste du ange följande kommando:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Till exempel om vi fick en attack från a Hackaren Från IP-adressen 202.54.1.1, via port 22 och under TCP-protokollet, skulle meningen som ska anges vara följande:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Blockerar ett undernät

För detta specifika fall är syntaxen mycket lik de tidigare fallen, observera:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Avblockera en IP-adress eller ta bort en regel

Om du inte längre vill blockera en IP-adress i ditt system eller om du helt enkelt har blivit förvirrad när du anger en regel, prova följande kommando:

$ sudo ufw status numbered $ sudo ufw delete NUM

Om vi till exempel vill eliminera regel nummer 4 måste vi ange kommandot enligt följande:

$ sudo ufw delete 4

Som ett resultat av det inmatade kommandot skulle vi få ett meddelande på skärmen som liknar följande som vi visar dig:

Tar bort:

neka från 202.54.1.5 till valfri port 80

Fortsätt med operationen (y | n)? y

Regeln har tagits bort

Hur man gör att UWF inte blockerar en IP-adress

Reglerna som UWF (eller iptables, beroende på hur du ser på det) gäller följer alltid din beställning och utförs så snart en matchning inträffar. Således, till exempel om en regel tillåter en dator med en specifik IP-adress att ansluta till vår dator via port 22 och genom TCP-protokollet (säg, sudo ufw tillåter 22), och senare finns det en ny regel som specifikt blockerar en specifik IP-adress till samma port 22 (till exempel med ufw neka proto tcp från 192.168.1.2 till valfri port 22), är regeln som tillämpas först den som tillåter åtkomst till port 22 och senare, den som blockerar den porten till angiven IP, nr. Det är på grund av det reglerna är avgörande när du konfigurerar en maskins brandvägg.

Om vi vill förhindra att detta problem uppstår, vi kan redigera filen i /etc/ufw/before.rules och, inom den, lägg till ett avsnitt som "Blockera en IP-adress", strax efter raden som anger slutet på samma "# End required rader".

Guiden som vi har förberett för dig slutar här. Som du kan se, från och med nu och med hjälp av UWF, förvaltningen av brandvägg Det är inte längre exklusivt för systemadministratörer eller avancerade användare.

exportera UWF = UFW

?