vet vilka portar som används på ett system är en grundläggande uppgift för alla administratörer. Från att konfigurera gränssnitt till intrångsskydd och genomgå all felsökning vi kan föreställa oss, vi måste kunna kontrollera om en port tillhandahåller någon form av tjänst i vår miljö.

Föreställ dig situationen där du har installerat CUPS-utskriftstjänsten i ditt system och du inte vet om tjänsten har startats korrekt och höjt motsvarande port 631 eller dess valfria 515. I den här guiden visar vi dig tre grundläggande kommandon för att upptäcka de portar som används av ett system och vad är dess status.

Därefter kommer vi att granska 3 grundläggande kommandon som är särskilt användbara vid administration av vilket system som helst. Är om lsof, netstat och nmap, verktyg som vi kommer att köra från terminalkonsolen och med rotprivilegier.

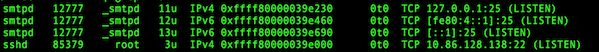

Lsof-kommando

Kommandot lsof är det mest grundläggande av hur många vi lånar ut dig och, som är en infödd av Linux, den bas som alla användare bör känna till. För att känna till portarna som är öppna i systemet genom detta kommando måste du ange en sekvens som följande, vilken det kommer att visa dig olika uppgifter där vi kommer att markera: namnet på applikationen (till exempel sshd), den uttag av programmet (i det här fallet IP-adressen 10.86.128.138 associerad med port 22 som lyssnar) och identifieraren för processen (vilket skulle vara 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

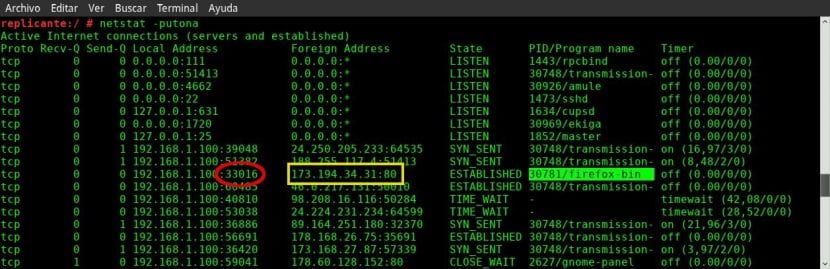

Netstat-kommando

Kommandot netstat varierar något i sin syntax med avseende på den föregående men presenterar en del parametrar mycket lättare att memorera tack vare ett enkelt minnesord. Från och med nu glöm inte ordet slampa, som hänvisar till följande egenskaper:

- p: Visar anslutningarna för det angivna protokollet som kan vara TCP eller UDP.

- u: Lista alla UDP-portar.

- t: Lista alla TCP-portar.

- o: Visar timers.

- n: Visar portnumret.

- a: Visar alla aktiva anslutningar i systemet.

Således ange kommandot och filtrera det med en Röret vi kan få information om en viss port.

$ netstat -putona | grep numero-de-puerto

Nmap-kommando

Nmap Det är ett verktyg som vi gör det möjligt att utföra en mängd olika skanningar i vårt system och en av dem, den med öppna portar i utrustningen. För att utföra det måste vi införa en sekvens av typen nmap -sX -OY, tar X värdet T eller U för TCP- eller UDP-anslutning respektive värdet Y IP-adressen för vår maskin (eller förkortat localhost). Ta en titt på följande exempel.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

Med dessa tre applikationer har du redan tillräckligt med verktyg för att bestämma maskinens öppna portar. Använder du samma verktyg eller känner du något annat sätt att verifiera de öppna portarna i ett system?

Jag förstår ingenting. Normalt, jag är ingen specialist, men det är intressant 🙂

Hej god dag, hur kan jag se de data som kommer via en hamn?

Jag har en enhet som av gprs skickar mig strängar till port 10005 i min ubuntu och jag behöver via terminalen för att se strängarna som kommer till mig, kan du snälla stödja mig? Tack. slds

Med kommandot netstat -putona observerar jag att adressen 127.0.0.1 visas i två protokoll tcp och upd, i båda fallen port 53. Är detta normalt eller korrekt? Tillfälligt har jag problem med dnsmasq- och zimbra-skrivbordet som inte lyfts i ubuntu 16.04.

När jag försöker starta zimbra visar det mig: Sida 127.0.0.1 har avvisat anslutningen.

Jag uppskattar din hjälp med att gå med i denna grupp.

Mycket bra.

Lägg bara till: Med ls kan du känna till processens väg och det finns också andra kommandon som ss eller fuser med vilka vi kan se vilken process som använder en port.

Sett här: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Utmärkt, väl sammanfattat och förklarat, jag glömmer inte PUTONA hehe. ;-D