Google Chrome

Google har varnat för en förändrad inställning till hantering av blandat innehåll på sidor som öppnas via HTTPS. Tidigare, om det fanns komponenter på öppna sidor med HTTPS laddad utan kryptering (med hjälp av http: // -protokollet), visades en särskild uppmaning.

Nu, för nästa versioner av webbläsaren, beslutades att blockera laddningen av dessa resurser standard. Därför kommer det att säkerställas att sidorna som öppnas via "https: //" endast innehåller resurser som laddas via en säker kommunikationskanal.

Det observeras att Chrome-användare för närvarande öppnar mer än 90% av webbplatserna med HTTPS. Närvaron av inlägg som laddats ner utan kryptering skapar ett hot om säkerhetsöverträdelse genom modifiering av osäkert innehåll i närvaro av kontroll över kommunikationskanalen (till exempel vid anslutning via öppet Wi-Fi).

Indikatorn för blandat innehåll erkänns som ineffektiv och vilseledande, eftersom det inte erbjuder en entydig bedömning av sidans säkerhet.

För närvarande, de farligaste typerna av blandat innehåll, som skript och iframes, är redan blockerade som standard, men bilder, ljudfiler och videor kan fortfarande laddas ner via “http: //”.

Genom att ersätta bilder kan angriparen ersätta kakans spårningsåtgärder, försöka utnyttja sårbarheter i bildprocessorer eller begå en förfalskning och ersätta informationen som visas i bilden.

Införandet av blockaden är uppdelad i flera steg. I Chrome 79 (som är planerad till 10 december), En ny inställning visas som inaktiverar blockering av specifika webbplatser.

De angivna inställningarna kommer att tillämpas på blandat innehåll som redan är blockerat, till exempel skript och iframes, och aktiveras via menyn som visas när du klickar på låssymbolen och ersätter den tidigare föreslagna flaggan för att inaktivera låset.

Medan för Chrome 80 (förväntas den 4 februari) ett blockeringsschema kommer att användas för ljud- och videofiler, vilket innebär automatisk ersättning från http: // till https: // vilket kommer att hålla det fungerande om problemresursen också är tillgänglig via HTTPS.

Bilder fortsätter att laddas upp oförändrade, men vid nedladdning via http: // på https: // sidor för hela sidan kommer en indikator på en osäker anslutning att initieras. För automatisk ersättning med https eller blockera bilder kommer webbplatsutvecklare att kunna använda uppdaterade-osäkra förfrågningar-CSP-egenskaper och blockera allt blandat innehåll.

Lanseringen av Chrome 81, planerad till 17 mars, använder AutoCorrect från http: // till https: // för nedladdningar av blandade bilder.

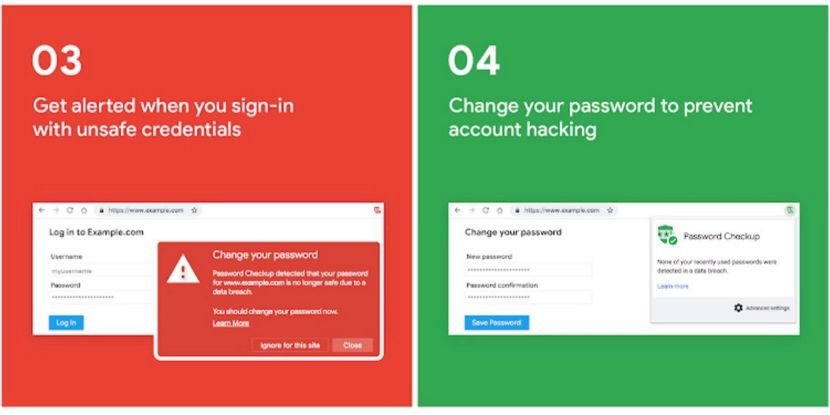

Dessutom meddelade Google integration i en av de nästa versionerna av Chome-webbläsaren, en ny komponent av Lösenordskontroll, tidigare utvecklats som ett externt plugin.

Integrationen kommer att leda till att lösenordshanteraren på heltid visas Chrome-verktyg för att analysera tillförlitligheten hos de lösenord som används av användaren. När du försöker komma in på en webbplats kommer användarnamnet och lösenordet att verifieras mot databasen med komprometterade konton med en varning vid problem.

Validering utförs på en databas som täcker mer än 4 miljarder komprometterade konton som presenteras i läckor i användardatabaser. En varning visas också när man försöker använda triviala lösenord som "abc123" (Googles statistik 23% av amerikanerna använder dessa lösenord), eller när de använder samma lösenord på flera webbplatser.

För att bevara konfidentialiteten överförs endast de första två byten av hashen från anslutningen från inloggningen och lösenordet (inloggnings- och lösenordet) (Argon2-algoritmen används för hashen). Hela hash krypteras med en användargenererad nyckel.

De ursprungliga hasharna i Googles databas är också krypterade och endast de två första byten av hashen återstår för indexering.

För att skydda sig mot att bestämma innehållet i den komprometterade kontodatabasen genom att räkna med slumpmässiga prefix, krypteras den returnerade informationen relativt den genererade nyckeln baserat på den verifierade inloggnings- och lösenordslänken.

Fuente: https://security.googleblog.com