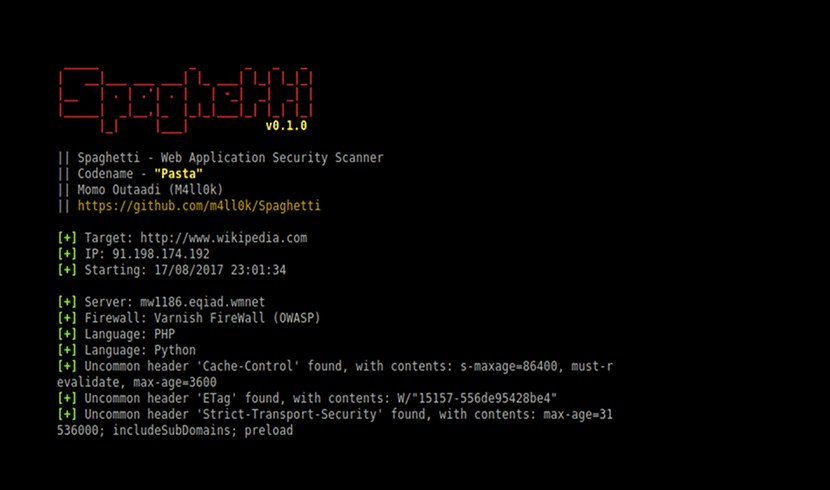

I nästa artikel ska vi ta en titt på Spaghetti. Detta är ett program med öppen källkod. Den har utvecklats i Python och det gör att vi kan skanna webbapplikationer på jakt efter sårbarheter för att rätta till dem. Applikationen är utformad för att hitta olika standard- eller osäkra filer, samt för att upptäcka felkonfigurationer.

Idag kan alla användare med minimal kunskap skapa webbapplikationer, det är därför tusentals webbapplikationer skapas dagligen. Problemet är att många av dem skapas utan att följa grundläggande säkerhetslinjer. För att undvika att lämna dörrar öppna kan vi använda det här programmet för att analysera att våra webbapplikationer har en hög eller åtminstone acceptabel säkerhetsnivå. Spaghetti är en mycket intressant och lättanvänd sårbarhetsskanner.

Allmänna egenskaper hos Spaghetti 0.1.0

Som det har utvecklats i pytonorm detta verktyg kommer kunna köras i vilket operativsystem som helst gör den kompatibel med python version 2.7.

Programmet innehåller en kraftfull "fingeravtryck”Det gör att vi kan samla in information från en webbapplikation. Mellan alla informationen du kan samla in Denna applikation belyser informationen relaterad till servern, ramverket som används för utveckling (CakePHP, CherryPy, Django, ...), det kommer att meddela oss om den innehåller en aktiv brandvägg (Cloudflare, AWS, Barracuda, ...), om den har utvecklats med hjälp av ett cms (Drupal, Joomla, Wordpress, etc.), operativsystemet som programmet körs och det programmeringsspråk som används.

Vi kan också få information från administrationspanelen för webbapplikationen, bakdörrar (om det finns några) och många andra saker. Dessutom är detta program utrustat med några serier av användbara funktioner. Allt detta kan vi genomföra från terminalen och på ett enkelt sätt.

Driften av detta program för terminalen har i allmänhet varit följande. Varje gång vi kör verktyget måste vi helt enkelt välja webbadressen till webbapplikationen som vi vill analysera. Vi måste också ange de parametrar som motsvarar den funktionalitet som vi vill tillämpa. Då kommer verktyget att ansvara för att göra motsvarande analys och visa de erhållna resultaten.

Vi kan komma åt applikationskoden och dess egenskaper från sidan av Github av projektet. Verktyget är ganska kraftfullt och lätt att använda. Det måste också sägas att den har en mycket aktiv utvecklare, som specialiserat sig på verktyg relaterade till datasäkerhet. Så jag antar att en nästa uppdatering är en tidsfråga.

Installera Spaghetti 0.1.0

I den här artikeln ska vi installera på Ubuntu 16.04, men Spaghetti kan installeras i vilken distribution som helst. Vi måste helt enkelt har python 2.7 installerat (åtminstone) och kör följande kommandon:

git clone https://github.com/m4ll0k/Spaghetti.git cd Spaghetti pip install -r doc/requirements.txt python spaghetti.py -h

När installationen är klar kan vi använda verktyget i alla webbapplikationer som vi vill skanna.

Använd Spaghetti

Det är viktigt att notera att det bästa vi kan använda detta verktyg är att hitta öppna säkerhetsluckor i våra webbapplikationer. Efter att ha hittat säkerhetsbristerna med programmet borde det vara lätt för oss att lösa dem (om vi är utvecklare). På så sätt kan vi göra våra applikationer säkrare.

För att använda detta program, som jag har sagt tidigare, från terminalen (Ctrl + Alt + T) måste vi skriva något som följande:

python spaghetti.py -u “objetivo” -s [0-3]

eller så kan vi också använda:

python spaghetti.py --url “objetivo” --scan [0-3]

Där du läser "objektivt" måste du placera webbadressen för analys. Med alternativet -uo –url det hänvisar till skanningsmålet, -so –scan ger oss olika möjligheter från 0 till 3. Du kan kontrollera den mer detaljerade innebörden i programhjälpen.

Om vi vill veta vilka alternativ det gör tillgängliga för oss kan vi använda den hjälp som den visar oss på skärmen.

Det skulle vara dumt att inte upptäcka att andra användare skulle kunna utnyttja detta verktyg för att försöka komma åt webbapplikationer som de inte äger. Detta beror på etik för varje användare.

Så otroligt som det kan tyckas, installationen misslyckas mig när jag vill installera "Vacker soppa", den stöder inte Python3 alls och på grund av nonsens i bildtexterna i "print" borde de ha använt "import från __future___" :

Samlar in BeautifulSoup

Nedladdning av BeautifulSoup-3.2.1.tar.gz

Komplett utdata från kommandot python setup.py egg_info:

Spårning (senaste samtalet senast):

Fil «», rad 1, in

Fil "/tmp/pip-build-hgiw5x3b/BeautifulSoup/setup.py", rad 22

skriva ut "Enhetstester misslyckades!"

^

SyntaxError: Parenteser saknas i samtalet för att "skriva ut"

Jag tror att BeautifulSoup kan installeras med sudo apt installera python-bs4. Hoppas att det löser ditt problem. Salu2.