Marami sa mga gumagamit ng mga operating system batay sa Ang Linux ay madalas na may maling kuru-kuro na "sa Linux ay walang mga virus" at binanggit pa nila ang higit na seguridad upang bigyang-katwiran ang kanilang pagmamahal para sa napiling pamamahagi at ang dahilan para sa pag-iisip ay malinaw, dahil ang pag-alam tungkol sa isang "virus" sa Linux ay upang magsalita ng isang "bawal" ...

At sa paglipas ng mga taon, ito ay nagbago., dahil ang balita ng mga pagtuklas ng malware sa Linux ay nagsimulang tumunog nang mas madalas at higit pa tungkol sa kung gaano sila naging sopistikado upang makapagtago at higit sa lahat mapanatili ang kanilang presensya sa nahawaang sistema.

At ang katotohanan ng pakikipag-usap tungkol dito ay dahil ilang araw na ang nakalipas isang uri ng malware ang natuklasan at ang kawili-wiling bagay ay na-infect nito ang mga sistema ng Linux at gumagamit ng mga sopistikadong pamamaraan upang itago at magnakaw ng mga kredensyal.

Ang mga tauhan na nakatuklas ng malware na ito ay ang Mga mananaliksik sa BlackBerry at pinangalanan nila bilang "Symbiote", Dati hindi na-detect, ito ay kumikilos bilang parasitiko dahil kailangan nitong makahawa sa iba pang mga tumatakbong proseso upang magdulot ng pinsala sa mga nahawaang makina.

Symbiote, unang nakita noong Nobyembre 2021, sa una ay isinulat upang i-target ang sektor ng pananalapi sa Latin America. Sa isang matagumpay na impeksyon, itinatago ng Symbiote ang sarili nito at anumang iba pang naka-deploy na malware, na nagpapahirap sa pagtuklas ng mga impeksyon.

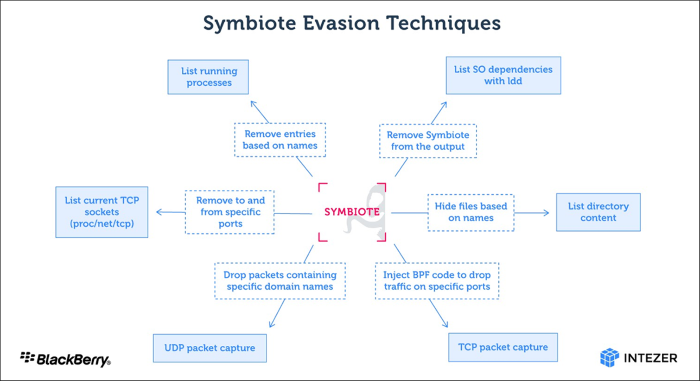

Malware ang pag-target sa mga sistema ng Linux ay hindi bago, ngunit ang mga palihim na pamamaraan na ginagamit ng Symbiote ay nagpapatingkad dito. Ang linker ay naglo-load ng malware sa pamamagitan ng LD_PRELOAD na direktiba, na nagbibigay-daan dito na mag-load bago ang anumang iba pang nakabahaging bagay. Dahil una itong na-load, maaari nitong "i-hijack ang mga pag-import" ng iba pang mga file ng library na na-load para sa application. Ginagamit ito ng Symbiote upang itago ang presensya nito sa makina.

"Dahil ang malware ay gumagana bilang rootkit sa antas ng gumagamit, ang pag-detect ng isang impeksiyon ay maaaring maging mahirap," pagtatapos ng mga mananaliksik. "Maaaring gamitin ang network telemetry upang matukoy ang mga maanomalyang kahilingan sa DNS at mga tool sa seguridad tulad ng antivirus at endpoint detection at tugon ay dapat na statically linked upang matiyak na hindi sila 'nahawaan' ng mga rootkit ng user."

Kapag nahawa na ang Symbiote lahat ng tumatakbong proseso, nagbibigay ng umaatake na rootkit functionality na may kakayahang mag-harvest ng mga kredensyal at kakayahan sa malayuang pag-access.

Ang isang kawili-wiling teknikal na aspeto ng Symbiote ay ang pagpapagana ng pagpili ng Berkeley Packet Filter (BPF). Ang Symbiote ay hindi ang unang Linux malware na gumamit ng BPF. Halimbawa, ginamit ng isang advanced na backdoor na nauugnay sa pangkat ng Equation ang BPF para sa mga lihim na komunikasyon. Gayunpaman, gumagamit ang Symbiote ng BPF upang itago ang malisyosong trapiko sa network sa isang nahawaang makina.

Kapag ang isang administrator ay nagsimula ng isang packet capture tool sa nahawaang makina, ang BPF bytecode ay ini-inject sa kernel na tumutukoy sa mga packet na kukunan. Sa prosesong ito, unang idinagdag ng Symbiote ang bytecode nito upang ma-filter nito ang trapiko sa network na hindi mo gustong makita ng packet capture software.

Maaari ding itago ng Symbiote ang iyong aktibidad sa network gamit ang iba't ibang mga diskarte. Ang pabalat na ito ay perpekto para sa pagpayag sa malware na makakuha ng mga kredensyal at magbigay ng malayuang pag-access sa aktor ng pagbabanta.

Ipinaliwanag ng mga mananaliksik kung bakit napakahirap matukoy:

Kapag nahawahan na ng malware ang isang makina, itinatago nito ang sarili nito, kasama ng anumang malware na ginagamit ng umaatake, na ginagawang napakahirap matukoy ang mga impeksiyon. Ang isang live na forensic scan ng isang nahawaang makina ay maaaring walang magbunyag ng anuman, dahil itinatago ng malware ang lahat ng mga file, proseso, at mga artifact ng network. Bilang karagdagan sa kakayahan ng rootkit, ang malware ay nagbibigay ng backdoor na nagbibigay-daan sa threat actor na mag-log in bilang sinumang user sa machine na may hardcoded na password at magsagawa ng mga command na may pinakamataas na pribilehiyo.

Dahil ito ay lubhang mailap, ang impeksiyon ng Symbiote ay malamang na "lumipad sa ilalim ng radar." Sa pamamagitan ng aming pagsisiyasat, hindi kami nakakita ng sapat na ebidensya upang matukoy kung ang Symbiote ay ginagamit sa mataas na target o malakihang pag-atake.

Sa wakas kung interesado kang malaman ang tungkol dito, maaari mong suriin ang mga detalye sa sumusunod na link.

Gaya ng nakasanayan, isa pang "banta" para sa GNU/Linux na hindi nila sinasabi kung paano ito na-install upang mahawahan ang host system

Gaya ng dati, isa pang "banta" sa GNU/Linux kung saan hindi ipinapaliwanag ng mga nakatuklas kung paano nahawaan ng malware ang host system

Kumusta, patungkol sa iyong sinasabi, ang bawat pagtuklas ng bug o kahinaan ay may proseso ng pagsisiwalat mula sa sandaling ito ay isiwalat, ang developer o proyekto ay ipinaalam, isang palugit na panahon para ito ay malutas, ang balita ay isiwalat at sa wakas, kung nais , ang xploit o paraan na nagpapakita ng kabiguan ay nai-publish.