Після року розвитку, Відкритий фонд інформаційної безпеки (OISF) доводиться до відома через допис у блозі, випуск нової версії Suricata 6.0, яка є системою виявлення та запобігання вторгненню в мережу, що забезпечує засоби для перевірки різних видів трафіку.

У цьому новому виданні представлено кілька дуже цікавих удосконалень, такі як підтримка HTTP / 2, вдосконалення різних протоколів, покращення продуктивності, серед інших змін.

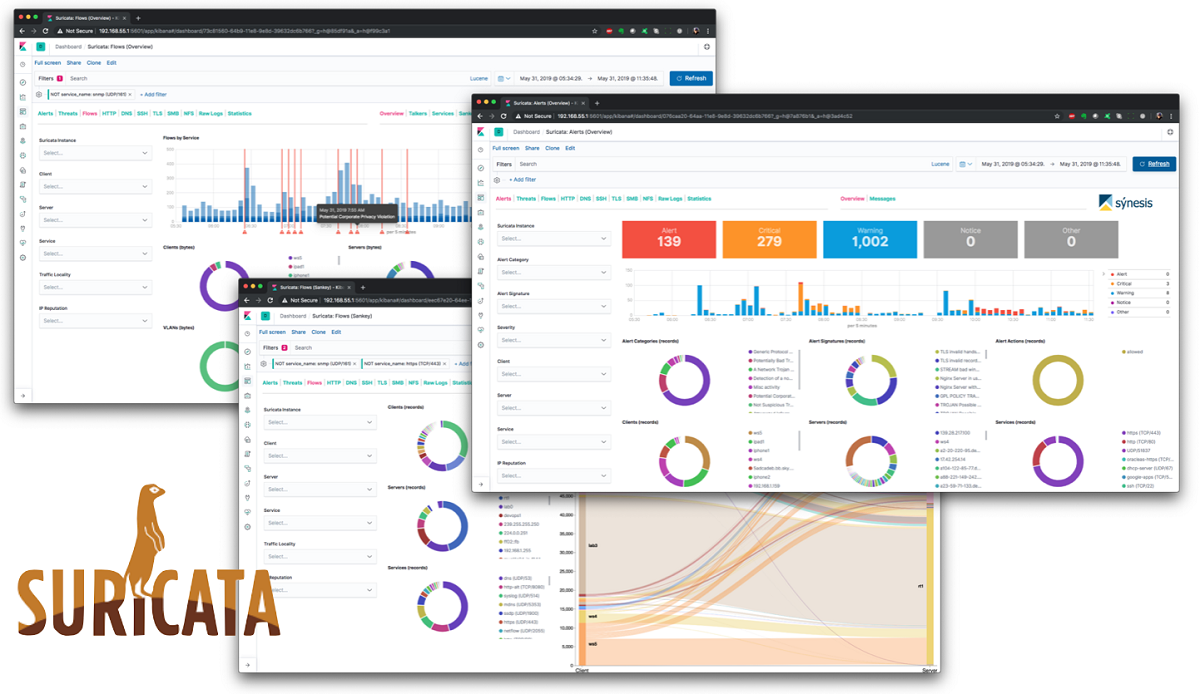

Для тих, хто не знайомий з сурикатом, ви повинні знати, що це програмне забезпечення таВін базується на наборі правил зовнішньо розвинений для моніторингу мережевого трафіку та надавати попередження системному адміністратору про виникнення підозрілих подій.

У конфігураціях Suricata дозволяється використовувати базу даних підписів, розроблену проектом Snort, а також набори правил Emerging Threats і Emerging Threats Pro.

Вихідний код проекту поширюється під ліцензією GPLv2.

Основні новини Suricata 6.0

У цій новій версії Suricata 6.0 ми можемо знайти початкова підтримка HTTP / 2 з якими впроваджуються незліченні вдосконалення, такі як використання одного з'єднання, стиснення заголовків, серед іншого.

Крім того була включена підтримка протоколів RFB та MQTT, включаючи визначення протоколу та можливості ведення журналу.

також ефективність реєстрації була значно покращена за допомогою механізму EVE, який забезпечує вихід JSON з подій. Прискорення досягається завдяки використанню нового генератора раковини JSON, написаного мовою Rust.

Збільшилась масштабованість системи реєстрації EVE та реалізована можливість ведення файлу журналу готелю для кожного мовлення.

Крім того, Suricata 6.0 представляє нову мову визначення правил що додає підтримку параметра from_end у ключовому слові byte_jump та параметра bitmask у byte_test. Крім того, ключове слово pcrexform було реалізовано, щоб дозволити регулярним виразам (pcre) захоплювати підрядок.

Можливість відображення MAC-адрес у записі EVE та збільшення деталізації запису DNS.

З інші зміни, які виділяються цієї нової версії:

- Додано перетворення urldecode. Додано ключове слово byte_math.

- Можливість реєстрації протоколу DCERPC. Можливість визначення умов скидання інформації в журнал.

- Покращена продуктивність двигуна потоку.

- Підтримка для ідентифікації реалізацій SSH (HASSH).

- Впровадження тунельного декодера GENEVE.

- Код іржі переписаний для обробки ASN.1, DCERPC та SSH. Руст також підтримує нові протоколи.

- Надайте можливість використовувати cbindgen для генерування зв’язків у Rust та C.

- Додана початкова підтримка плагіна.

В кінці кінців якщо ви хочете дізнатися більше про це, Ви можете перевірити деталі, пройшовши за наступним посиланням.

Як встановити Suricata на Ubuntu?

Щоб встановити цю утиліту, ми можемо це зробити, додавши до нашої системи наступне сховище. Для цього просто введіть такі команди:

sudo add-apt-repository ppa:oisf/suricata-stable sudo apt-get update sudo apt-get install suricata

У разі наявності Ubuntu 16.04 або виникнення проблем із залежностями, за допомогою наступної команди це вирішено:

sudo apt-get install libpcre3-dbg libpcre3-dev autoconf automake libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libmagic-dev libjansson-dev libjansson4

Встановлення виконано, рекомендується вимкнути будь-який нестандартний пакет функцій на NIC, яку слухає Суріката.

Вони можуть вимкнути LRO / GRO на мережевому інтерфейсі eth0, використовуючи таку команду:

sudo ethtool -K eth0 gro off lro off

Meerkat підтримує ряд режимів роботи. Ми можемо побачити список усіх режимів виконання за допомогою наступної команди:

sudo /usr/bin/suricata --list-runmodes

За замовчуванням використовується режим роботи autofp означає "автоматичне вирівнювання навантаження з фіксованим потоком". У цьому режимі пакети з кожного різного потоку призначаються одному потоку виявлення. Потоки присвоюються потокам з найменшою кількістю необроблених пакетів.

Тепер ми можемо приступити до запустити Suricata в режимі реального часу pcap, використовуючи таку команду:

sudo /usr/bin/suricata -c /etc/suricata/suricata.yaml -i ens160 --init-errors-fatal