Кілька хвилин тому вийшов Canonical деякі патчі виправити a Уразливість WPA що, хоча це правда, що його буде важко використати, може змусити зловмисного користувача викрасти наші паролі. У своєму звіті компанія, яка керує Марком Шаттлвортом, говорить, що вразливість може бути використана "віддаленим зловмисником", але, враховуючи, що WPA пов'язаний із з'єднаннями WiFi, все, мабуть, вказує, що для цього ми повинні бути підключені до однієї мережі , найпоширенішим є загальнодоступний, подібний до тих, що є в деяких кафе чи магазинах.

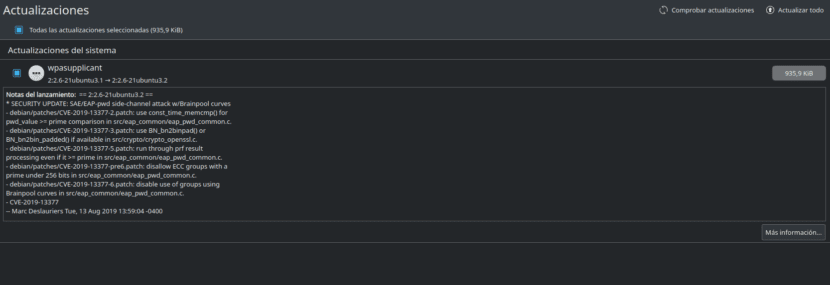

Спочатку невдача впливає лише на Ubuntu 19.04 Disco Dingo та Ubuntu 18.04 LTS Bionic Beaver, і я кажу "спочатку", бо не виключаю, що вони публікують новий звіт для інших версій операційної системи, розробленої Canonical, таких як Ubuntu 16.04 Xenial Xerus. Насправді Canonical згадує, що два пакети потрібно оновлювати, але на момент написання статті мені здався лише один.

Вразливість WPA можна використовувати "віддалено"

Пакети, які є (або будуть) для оновлення, є hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 для Ubuntu 19.04 Disco Dingo і hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 для Ubuntu 18.04 LTS Bionic Beaver. Як я вже згадував вище, ми можемо підтвердити, що другий патч для Disco Dingo зараз доступний, але перший ще не доступний.

Менш ніж 24 години тому Canonical випустив інші виправлення вразливість PHP, але турбуватися нема про що. Завжди були і завжди будуть недоліки безпеки, і найголовніше - це їх суворість і те, скільки часу вони потребують для виправлення. Користувачі Ubuntu у нас є як спільнота Linux, так і Canonical, тому недоліки безпеки виправляються днями, якщо не годинами. У будь-якому випадку, найкраще якомога швидше застосувати виправлення безпеки та перезавантажитись, щоб зміни набрали чинності.