这些天,我们都听说过WannaCry病毒或勒索软件,这种恶意软件已使所有人及其公司受到控制。 对于Ubuntu来说,这不是一个问题,也不对它的用户来说是一个问题,但是Ubuntu对于这些类型的问题并不陌生,并且最近已显示出严重的安全性问题。

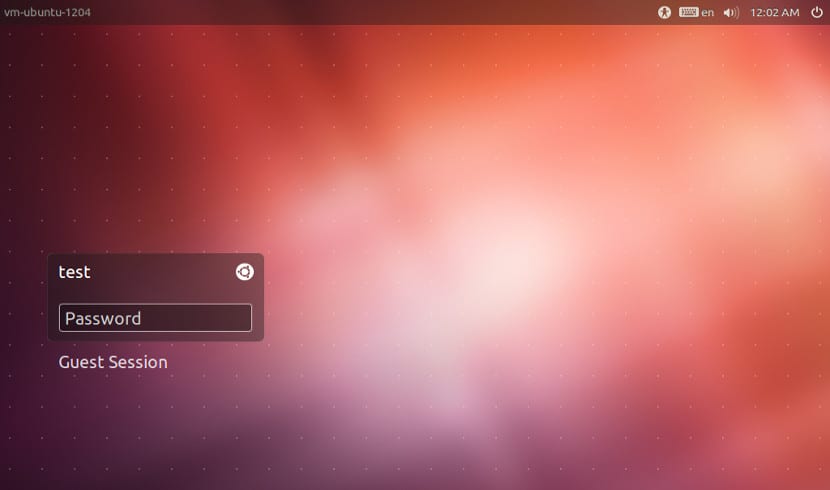

这个严重的问题使 任何人都可以通过物理方式访问私人会话 从而访问私有文件和计算机资源。

好在 LightDM中的此错误已得到更正 最近的更新将使我们安全并再次受到保护。 有趣的是,这个错误 仅影响版本16.10和17.04,具有systemd的版本。 看来,在此过渡到systemd的过程中使用的某些软件包是造成此安全漏洞的罪魁祸首。

另外,该问题并不像其他操作系统中那样严重,因为用户必须在计算机前面才能进行此破解,也就是说, 不可能远程滥用安全性.

目前,已经发布了纠正此错误的更新,但是如果您尚未收到该错误,或者您不想安装它,但又想再次访问受邀用户, 您只需要编辑LightDM配置文件。 因此,我们打开一个终端并编写以下内容:

sudo gedit /etc/lightdm/lightdm.conf

我们编写以下代码:

# Manually enable guest sessions despite them not being confined # IMPORTANT: Makes the system vulnerable to CVE-2017-8900 # https://bugs.launchpad.net/bugs/1663157 [Seat:*] allow-guest=true

我们保存文件并重新启动计算机,以使更改生效。 与其他操作系统不同,Ubuntu及其社区使 操作系统对每个人都是有用且安全的 如有任何问题,将通过更新迅速予以纠正。

我发现的各种错误

更新更可怕了哈哈

我继续使用16.04版本,但没有问题,因此,如果我不建议将内核更新为新版本,则它会出现一个图形小错误

从那时起,它对我来说似乎非常稳定,并且一定要等到带有基因组的版本以及它的行为方式之后再进行更新

嗯,就在第二天,他们发送了补丁,并迅速,毫不拖延地准备了更新,尽管我没有遇到任何错误,但是嘿,它从来没有伤害。 问候

这不是没有,但是16.04也有systemd,而14.04是没有的。

昨天在debian8中,我更新了“登录”和“ passwd”,我想这个错误也影响了它。