沒有人逃脫,你必須尋找 提高安全性 盡可能將我們的設備用於台式電腦和筆記本電腦,儘管對於後者,這是直接必要的-特別是如果我們將它們用於工作-因為將它們從一個地方轉移到另一個地方的事實增加了丟失或將其從我們手中竊取的可能性很大,在兩種情況下,我們的信息都可能被暴露出來,其後果將是非常嚴重的。

從這個意義上講,替代品是少數,這是關於 FOSS 通常,儘管在這種情況下,我想談一談 DM-Crypt LUKS,一種加密解決方案 由於它已作為模塊集成到內核中,因此長期以來很受歡迎-提供了對Crypto API的訪問 Linux內核-並提供 透明加密以及映射設備和分區的能力 在虛擬塊級別,因此允許 加密分區,整個硬盤驅動器,RAID卷,邏輯卷,文件或可移動驅動器.

首先,我們需要 有一個免費的分區 (在我的情況下為/ dev / sda4),因此,如果不是這種情況,我們將不得不使用GParted之類的工具來創建新分區。 一旦我們有可用空間,我們將開始 安裝cryptsetup 如果我們不再擁有此工具,通常通常會在默認情況下將其包括在內,但也許當我們安裝我們的工具時 Ubuntu 我們選擇了最小安裝:

#apt-get install cryptsetup

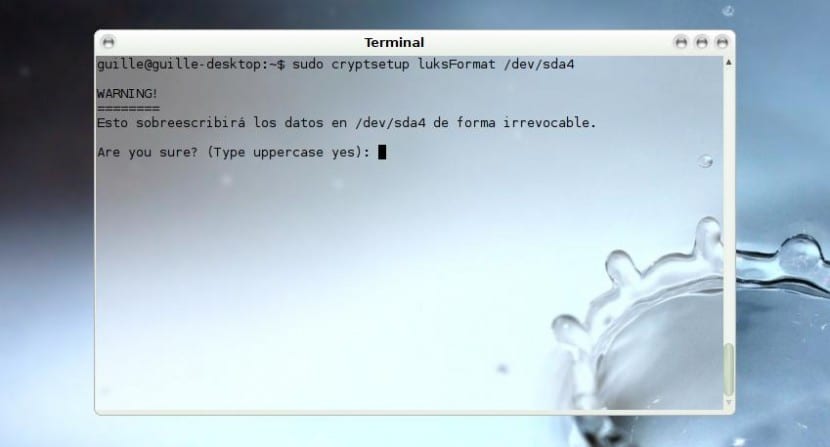

現在開始 初始化分區 我們要去什麼 加密,為此我們使用了前面提到的免費分區。 這也是一個生成初始密鑰的步驟,儘管其名稱似乎表明該分區已格式化,但實際上只是準備將其與加密配合使用(在我們的情況下,我們選擇了 密鑰大小為512字節的AES:

#cryptsetup –詳細–詳細–密碼aes-xts-plain64 –密鑰大小512 –散列sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

我們將收到一條警告消息,通知我們當前存儲在以下位置的內容 /開發/ sda4的,並且詢問我們是否確定。 我們同意,以大寫字母寫“是”,然後要求輸入短語“ LUKS”(兩次)以確保沒有錯誤。

現在,我們“打開”加密的容器,同時給它一個虛擬名稱,該名稱將是它在系統中顯示的名稱(例如,當我們執行命令時 df -h 以可視化不同的分區,在我們的例子中,我們將在/ dev / mapper / encrypted中看到它:

#crytpsetup luksOpen / dev / sda4加密

我們被要求 LUKS鍵 我們之前創建的內容,我們輸入它就可以了。 現在,我們必須為此加密分區創建文件系統:

#mkfs.ext3 /開發人員/映射器/加密

下一步是 將此分區添加到/ etc / crypttab文件中,類似於/ etc / fstab,因為它負責在系統啟動時提供加密的驅動器:

#cryto_test / dev / sda4 none luks

然後,我們創建此加密分區的安裝點,並將所有這些信息添加到/ etc / fstab文件中,以便每次重新啟動時都可以使用所有內容:

#mkdir / mnt /加密

#nano / etc / fstab

添加以下內容應該沒問題,儘管那些尋求最個性化的人可以看看fstab手冊頁(man fstab),其中包含很多信息:

/ dev / mapper /加密的/ mnt /加密的ext3默認值0 2

現在,每次我們重新啟動系統時,都會要求您輸入密碼,然後將加密的分區解鎖,以便我們可以使用它。

感謝您的文章。

我有一個問題,我不知道是否會發生在像我這樣的更多人身上:

我按照您已詳細介紹的步驟操作,並在確認已安裝後,開始第二種情況–>

cryptsetup –詳細–詳細–密碼aes-xts-plain64 –密鑰大小512 –散列sha512 –iter-time 5000 –使用隨機luksFormat / dev / sda4

cryptsetup:未知操作

我正在使用Kubuntu 15.04。 任何想法如何解決。

謝謝