這些天,我們都聽說過WannaCry病毒或勒索軟件,這種惡意軟件已使所有人及其公司受到檢查。 對於Ubuntu來說,這不是一個問題,也不對它的用戶來說是一個問題,但是Ubuntu對於這些類型的問題並不陌生,並且最近已顯示出嚴重的安全問題。

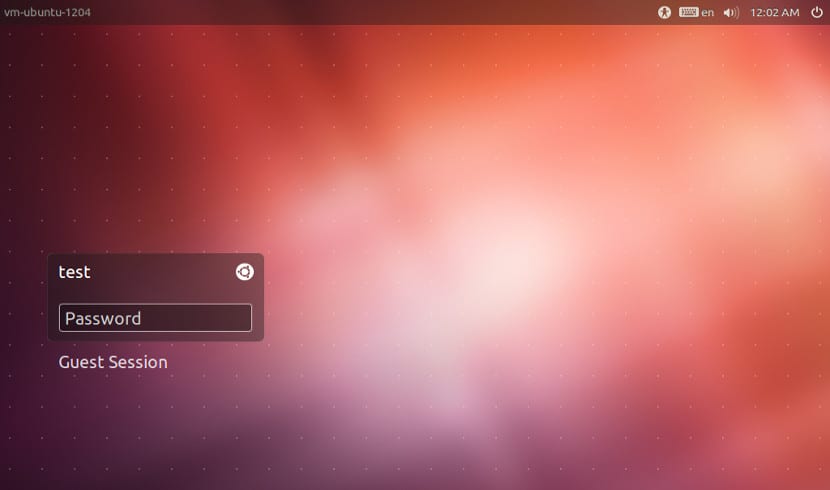

這個嚴重的問題使 任何人都可以通過物理方式訪問私人會話 從而訪問私有文件和計算機資源。

幸好 LightDM中的此錯誤已得到更正 最近的更新將使我們再次安全並受到保護。 有趣的是,這個錯誤 僅影響版本16.10和17.04,具有systemd的版本。 看來,在此過渡到systemd的過程中使用的某些軟件包是造成此安全漏洞的罪魁禍首。

此外,該問題並不像其他操作系統那樣嚴重,因為用戶必須位於計算機前才能進行此破解,也就是說, 不可能遠程濫用安全性.

目前正在分發糾正此錯誤的更新,但是如果您尚未收到該錯誤,或者您不想安裝它,但是想再次訪問來賓用戶, 您只需要編輯LightDM配置文件。 因此,我們打開一個終端並編寫以下內容:

sudo gedit /etc/lightdm/lightdm.conf

我們編寫以下代碼:

# Manually enable guest sessions despite them not being confined # IMPORTANT: Makes the system vulnerable to CVE-2017-8900 # https://bugs.launchpad.net/bugs/1663157 [Seat:*] allow-guest=true

我們保存文件並重新啟動計算機,以使更改生效。 與其他操作系統不同,Ubuntu及其社區使 操作系統對每個人都是有用且安全的 如有任何問題,將通過更新迅速予以糾正。

我發現的各種錯誤

更新更可怕哈哈

我繼續使用16.04版本,但沒有問題,因此,如果我不建議將內核更新為新版本,則它會出現一個圖形小錯誤

從那時起,它對我來說似乎非常穩定,並且一定要等到帶有基因組的版本及其表現出來後再進行更新

嗯,就在第二天,他們發送了補丁,並迅速,毫不拖延地準備了更新,儘管我沒有遇到任何錯誤,但是嘿,它從未造成任何傷害。 問候

它不是沒有,但是16.04也有systemd,而14.04是沒有的。

昨天在debian8中,我更新了“登錄”和“ passwd”,我想這個錯誤也影響了它。