ファイアウォールは、家庭でもビジネスでも、あらゆるコンピュータの基本的なセキュリティツールのXNUMXつになりました。 その構成はしばしば単純ではありません また、経験の浅いユーザーにとっては頭痛の種になる可能性があります。 この作業を支援するために、UWF(Uncomplicated Firewall)などのツールがあります。 ファイアウォールルール管理を簡素化する チームの。

UWFはiptablesフロントエンドであり、サーバーに特に適しています。実際、 UbuntuLinuxのデフォルト設定ツール。 その開発は、シンプルで使いやすいアプリケーションを作成するというアイデアで実行されました。 IPv4およびIPv6アドレスのルールの作成がこれまでになく簡単になりました。 以下に示すチュートリアルでは、基本的なUWF命令を使用して、ファイアウォールで必要になる可能性のある一般的なルールを構成する方法を説明します。

システムのファイアウォールで実行できる基本的なタスクは非常に多様で、特定のIPアドレスまたはポートをブロックすることから、特定のサブネットからのトラフィックのみを許可することまで含まれます。 ここで、UWFを呼び出すために必要なコマンドを使用して、最も関連性の高いものを確認します。はい、常にシステム端末から実行します。

UWFで特定のIPアドレスをブロックする

導入する必要のある基本的な構文は次のとおりです。

sudo ufw deny from {dirección-ip} to any

特定のIPアドレスのすべてのパケットの通過をブロックまたは防止するために、以下を紹介します。

sudo ufw deny from {dirección-ip} to any

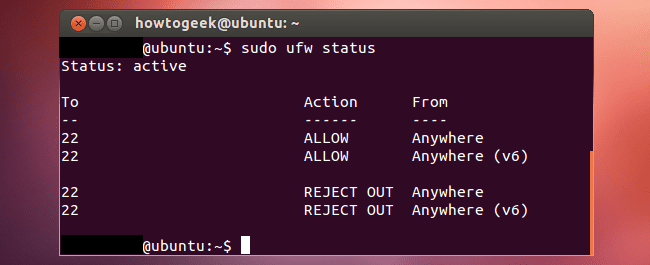

ファイアウォールのステータスとそのルールを表示する

導入したばかりの新しいルールは、次の文で確認できます。

$ sudo ufw status numbered

または、次のコマンドを使用します。

$ sudo ufw status

特定のIPアドレスまたはポートの特定のブロッキング

この場合の構文は次のようになります。

ufw deny from {dirección-ip} to any port {número-puerto}

繰り返しますが、ルールを確認する場合は、次のコマンドを使用して確認します。

$ sudo ufw status numbered

このコマンドが提供する出力の例は次のとおりです。

ステータス:アクティブTo Action From ------- ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80で拒否

特定のIPアドレス、ポート、およびプロトコルタイプをブロックする

コンピュータ上の特定のIPアドレス、ポート、および/またはプロトコルの種類をブロックするには、次のコマンドを入力する必要があります。

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

たとえば、 ハッカー IPアドレス202.54.1.1から、ポート22を経由し、TCPプロトコルの下で、入力される文は次のようになります。

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

サブネットのブロック

この特定のケースでは、構文は前のケースと非常に似ています。次の点に注意してください。

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

IPアドレスのブロックを解除するか、ルールを削除します

システム内のIPアドレスをブロックする必要がなくなった場合、またはルールの入力時に混乱した場合は、次のコマンドを試してください。

$ sudo ufw status numbered $ sudo ufw delete NUM

たとえば、ルール番号4を削除する場合は、次のようにコマンドを入力する必要があります。

$ sudo ufw delete 4

入力したコマンドの結果として、次のようなメッセージが画面に表示されます。

削除:

202.54.1.5から任意のポート80への拒否

操作を続行しますか(y | n)? y

ルールが削除されました

UWFがIPアドレスをブロックしないようにする方法

UWF(または見方によってはiptables)が適用するルール 常に注文に従い、一致が発生するとすぐに実行されます。 したがって、たとえば、特定のIPアドレスを持つコンピューターがポート22およびTCPプロトコルを介してコンピューターに接続することをルールが許可している場合(たとえば、 sudo ufw 22を許可する)、そして後で同じポート22への特定のIPアドレスを具体的にブロックする新しいルールがあります(たとえば、 ufwは192.168.1.2から任意のポート22へのprototcpを拒否します)、最初に適用されるルールは、ポート22以降へのアクセスを許可するルールであり、指定されたIPへのそのポートをブロックするルールです。 そのせいです ルールの順序は、マシンのファイアウォールを構成する際の決定的な要因です。.

この問題の発生を防ぎたい場合は、 にあるファイルを編集できます /etc/ufw/before.rules そして、その中に、同じ「#End requiredlines」の終わりを示す行の直後に「BlockaIPAddress」などのセクションを追加します。

私たちがあなたのために用意したガイドはここで終わります。 ご覧のとおり、これからはUWFの助けを借りて、 ファイアウォール システム管理者または上級ユーザー専用ではなくなります。

エクスポートUWF = UFW

?