XNUMX年の開発の後、 オープン情報セキュリティ財団 (OISF) を通じて知らされた ブログ投稿、 Suricata6.0の新しいバージョンのリリース、これは、さまざまなタイプのトラフィックを検査する手段を提供するネットワーク侵入検知および防止システムです。

この新版では いくつかの非常に興味深い改善が提示されます、HTTP / 2のサポート、さまざまなプロトコルの改善、パフォーマンスの改善などの変更。

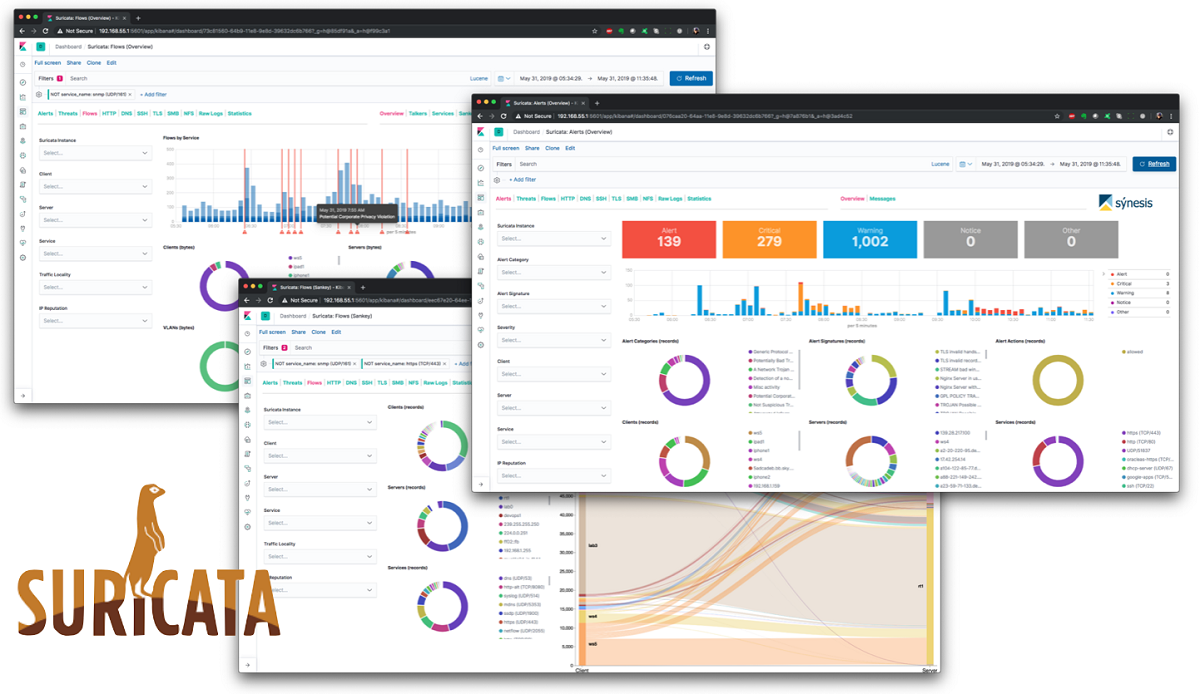

ミーアキャットについて知らない人のために、あなたはこのソフトウェアがeであることを知っているべきですそれは一連のルールに基づいています 外部開発 ネットワークトラフィックを監視する 疑わしいイベントが発生したときにシステム管理者にアラートを提供します。

Suricata構成では、Snortプロジェクトによって開発された署名データベース、およびEmergingThreatsおよびEmergingThreatsProルールセットを使用できます。

プロジェクトのソースコードは、GPLv2ライセンスの下で配布されています。

Suricata6.0のメインニュース

Suricata 6.0のこの新しいバージョンでは、 HTTP / 2の初期サポート 単一の接続の使用、ヘッダーの圧縮など、無数の改善が導入されています。

それに加えて RFBおよびMQTTプロトコルのサポートが含まれていました。 プロトコル定義とロギング機能を含みます。

さらに 登録パフォーマンスが大幅に向上しました イベントからのJSON出力を提供するEVEエンジンを介して。 Rust言語で記述された新しいJSONシンクジェネレーターを使用することで、高速化が実現します。

EVE登録システムのスケーラビリティが向上しました ブロードキャストごとにホテルのログファイルを維持する機能を実装しました。

さらに、 Suricata6.0は新しいルール定義言語を導入します これにより、byte_jumpキーワードのfrom_endパラメーターとbyte_testのビットマスクパラメーターのサポートが追加されます。 さらに、pcrexformキーワードが実装され、正規表現(pcre)で部分文字列をキャプチャできるようになりました。

EVEレコードにMACアドレスを反映し、DNSレコードの詳細を増やす機能。

の 目立つ他の変更 この新しいバージョンの:

- urldecode変換を追加しました。 byte_mathキーワードが追加されました。

- DCERPCプロトコルのログ機能。情報をログにダンプする条件を定義する機能。

- フローモーターの性能が向上しました。

- SSH実装(HASSH)を識別するためのサポート。

- GENEVEトンネルデコーダーの実装。

- Rustコードは、ASN.1、DCERPC、およびSSHを処理するように書き直されました。 Rustは新しいプロトコルもサポートしています。

- cbindgenを使用してRustとCでリンクを生成する機能を提供します。

- 初期プラグインのサポートが追加されました。

最後に あなたがそれについてもっと知りたいのなら、 あなたは行くことによって詳細を確認することができます 次のリンクへ。

UbuntuにSuricataをインストールするにはどうすればいいですか?

このユーティリティをインストールするには、次のリポジトリをシステムに追加することでインストールできます。 これを行うには、次のコマンドを入力するだけです。

sudo add-apt-repository ppa:oisf/suricata-stable sudo apt-get update sudo apt-get install suricata

Ubuntu 16.04を使用している場合、または依存関係に問題がある場合、次のコマンドで解決されます:

sudo apt-get install libpcre3-dbg libpcre3-dev autoconf automake libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libmagic-dev libjansson-dev libjansson4

インストールが完了しました。 オフロード機能パックを無効にすることをお勧めします SuricataがリッスンしているNIC上。

次のコマンドを使用して、eth0ネットワークインターフェイスでLRO / GROを無効にできます。

sudo ethtool -K eth0 gro off lro off

ミーアキャットは多くのオペレーティングモードをサポートしています。 次のコマンドを使用して、すべての実行モードのリストを表示できます。

sudo /usr/bin/suricata --list-runmodes

使用されるデフォルトの実行モードは、autofpは「自動固定フロー負荷分散」の略です。 このモードでは、それぞれの異なるストリームからのパケットが単一の検出スレッドに割り当てられます。 フローは、未処理のパケットの数が最も少ないスレッドに割り当てられます。

今、私たちはに進むことができます pcapライブモードでSuricataを起動します、次のコマンドを使用します。

sudo /usr/bin/suricata -c /etc/suricata/suricata.yaml -i ens160 --init-errors-fatal