最近、私たちは皆、WannaCryウイルスまたはランサムウェアについて耳にしました。これは、すべての人とその会社を抑制しているマルウェアです。 Ubuntuにとって、それは問題でもそのユーザーにとっても問題ではありませんが、Ubuntuはこれらのタイプの問題に精通しており、最近深刻なセキュリティ問題を示しています。

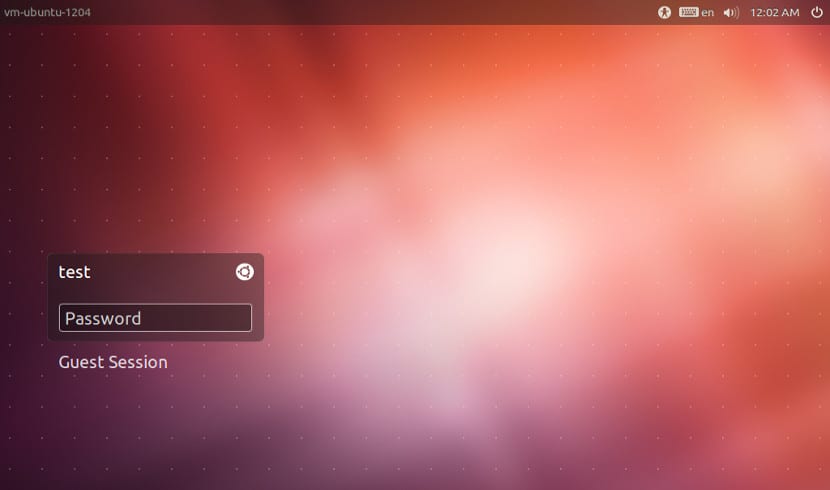

この深刻な問題により、 物理的な方法で誰でもプライベートセッションにアクセスできます そして、プライベートファイルと機器リソースへのこのアクセスで。

幸いにも LightDMのこのバグはすでに修正されています 最近のアップデートにより、私たちは安全で再び保護されるようになります。 興味深いことに、このバグ それはバージョン16.10と17.04、systemdを持っているバージョンにのみ影響します。 そして、このsystemdへの移行で使用されたパッケージのいくつかは、このセキュリティホールの原因であるようです。

さらに、このハッキングを実行するには、ユーザーがコンピューターの前にいる必要があるため、この問題は他のオペレーティングシステムほど深刻ではありません。 リモートでセキュリティを悪用することはできません.

現在、このバグを修正するアップデートはすでに配布されていますが、まだ受け取っていない場合、またはインストールしたくないが招待されたユーザーに再度アクセスしたい場合は、 LightDM構成ファイルを編集するだけです。 そこで、ターミナルを開いて次のように記述します。

sudo gedit /etc/lightdm/lightdm.conf

そして、私たちは次のように書きます:

# Manually enable guest sessions despite them not being confined # IMPORTANT: Makes the system vulnerable to CVE-2017-8900 # https://bugs.launchpad.net/bugs/1663157 [Seat:*] allow-guest=true

ファイルを保存し、コンピューターを再起動して変更を有効にします。 他のオペレーティングシステムとは異なり、Ubuntuとそのコミュニティは オペレーティングシステムは誰にとっても便利で安全です 問題がある場合は、更新することで迅速に修正されます。

私が見つけたさまざまなエラー

アップデートは怖いです笑

バージョン16.04を続行しますが、問題はありません。したがって、カーネルを新しいバージョンに更新することをお勧めしない場合は、グラフィックスに小さなバグがあります。

それ以来、それは私には非常に安定しているように見え、ゲノムを含むバージョンが出て、それがどのように動作するかまで確実に更新されません

ちょうど翌日、彼らはパッチを送信し、迅速かつ遅滞なく更新の準備をしましたが、私はエラーに見舞われたことはありませんでしたが、痛いことはありませんでした。 よろしく

それは何のためでもありませんが、16.04もsystemdを持っていますが、14.04はそうではありません。

昨日のdebian8で、「login」と「passwd」を更新しましたが、このバグも影響したと思います。