担当者 Webブラウザの開発 Chromeは「健康的な」環境の維持に取り組んできました ブラウザアドオンストア内で、Googleの新しいマニフェストV3の統合以降、 さまざまなセキュリティ変更が実装されました 特に、広告をブロックするために多くのアドオンで使用されるAPIのブロックによって発生する論争。

このすべての作業は、さまざまな結果にまとめられています。 そのうちの 多数の悪意のあるアドオンのブロックが開示されました Chromeストアで見つかりました。

最初の段階では、独立した研究者 JamilaKayaとDuoSecurity社は、当初は「正当な」方法で動作するさまざまなChomre拡張機能を特定しました。 しかし、これらのコードの詳細な分析では、バックグラウンドで実行されていた操作が検出されました。 それらの多くはユーザーデータを抽出しました。

Cisco Duo Securityは昨年、自動化されたChrome拡張機能セキュリティ評価ツールであるCRXcavatorを無料でリリースしました。これにより、Chrome拡張機能が組織に提示されるリスクを軽減し、他のユーザーがChrome拡張機能のエコシステムを作成するための調査を開発できるようになります。

Googleに問題を報告した後、 カタログで430を超えるアドオンが見つかりました、インストール数は報告されていません。

施設の数が非常に多いにもかかわらず、注目に値します。 問題のあるプラグインにはユーザーレビューがありません、プラグインがどのようにインストールされ、悪意のあるアクティビティがどのように見過ごされたかについての質問につながります。

今、問題のあるプラグインはすべてChromeウェブストアから削除されます。 研究者によると、ブロックされたプラグインに関連する悪意のある活動は2019年2017月から続いていますが、悪意のあるアクションを実行するために使用された個々のドメインはXNUMX年に記録されました。

Jamila Kayaは、CRXcavatorを使用して、ユーザーに感染し、Google Chromeの不正検出を回避しようとしながら、マルバタイジングによってデータを抽出した模倣Chrome拡張機能の大規模なキャンペーンを明らかにしました。 Duo、Jamila、Googleは協力して、これらの拡張機能やその他の拡張機能がすぐに見つかり、削除されるようにしました。

のほとんど 悪意のあるアドオンは、製品を宣伝するためのツールとして提示されました 広告サービスに参加します(ユーザーは広告を見て控除を受けます)。 また、要求されたサイトを表示する前に文字列で表示されたページを開くときに、アドバタイズされたサイトにリダイレクトする手法が使用されました。

すべてのプラグインは、悪意のあるアクティビティを隠すために同じ手法を使用しました Chromeウェブストアのプラグイン検証メカニズムをバイパスします。

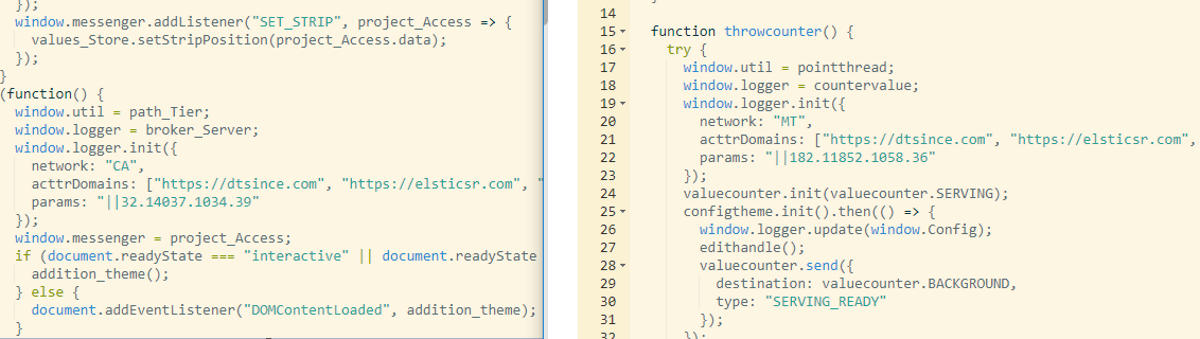

すべてのプラグインのコードは、各プラグインに固有の関数名を除いて、ソースレベルでほぼ同じでした。 悪意のあるロジックは、集中管理サーバーから送信されました。

最初は プラグイン名と同じ名前のドメインに接続されているプラグイン (たとえば、Mapstrek.com)、その後 追加のアクションのスクリプトを提供する管理サーバーのXNUMXつにリダイレクトされました。

実行されたアクションの中で プラグインを介して 機密ユーザーデータをダウンロードしています 外部サーバーへ、 悪意のあるサイトに転送し、悪意のあるアプリケーションのインストールを承認する (たとえば、コンピューターの感染に関するメッセージが表示され、ウイルス対策またはブラウザーの更新を装ってマルウェアが提供されます)。

リダイレクトされたドメインには、古いブラウザを悪用するためのさまざまなフィッシングドメインとサイトが含まれています 未修正の脆弱性が含まれている(たとえば、パスワードを傍受し、クリップボードを介した機密データの転送を分析する悪意のあるプログラムをインストールしようとした後)。

メモについて詳しく知りたい場合は、元の出版物を参照してください。 次のリンクで。