数時間前、私たちは何として知られているかについて話している記事を公開しました ロックダウン、Linux5.4に付属する新しいセキュリティモジュール。 このモジュールが行うことの中で、任意のコードの実行を回避するのに役立つ必要があります。 その重要性を最もよく説明する例が今日到着しました。 Canonicalはいくつかの脆弱性を修正しました そして、それらのいくつかは、任意のコードを実行するために使用される可能性があります。これは、Linux5.4のリリース後はさらに困難になります。

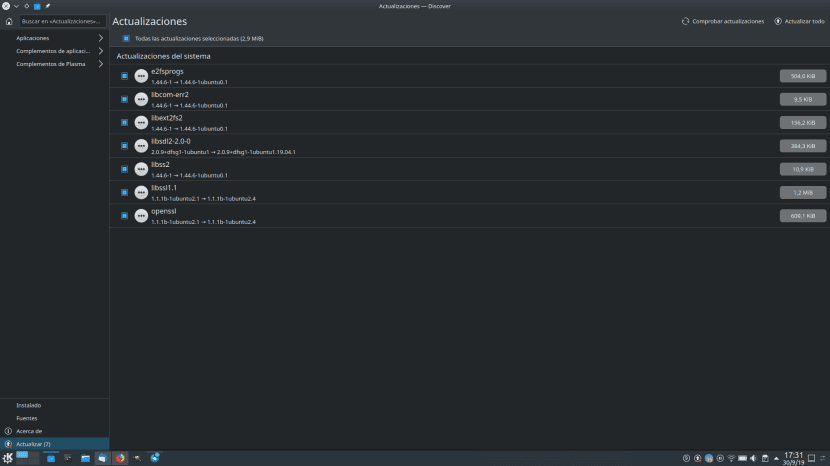

合計で、それらは修正されました 6の脆弱性 XNUMXつのレポートで収集: USN-4142-1 これはUbuntu19.04、Ubuntu 18.04、Ubuntu16.04に影響します。 USN-4142-2 これは前のものと同じですが、Ubuntu14.04とUbuntu12.04(両方ともESMバージョン)とUSN-4143-1に焦点を当てています。これは、まだ公式サポートを受けているXNUMXつのバージョンに影響します。 すべての脆弱性は中程度の緊急性とラベル付けされています。

ロックダウンを気にする理由を説明するXNUMXつの脆弱性

修正された脆弱性は次のとおりです。

- CVE-2019-5094: 悪用可能なコード実行の脆弱性は、E2fsprogs1.45.3クォータファイル機能に存在します。 特別に細工されたext4パーティションにより、ヒープへの書き込みが制限外になり、コードが実行される可能性があります。 攻撃者 パーティションを損傷して、この脆弱性をアクティブにすることができます。

- CVE-2017-2888: 新しいものを作成するときに、悪用可能な整数オーバーフローの脆弱性が存在します SDL2.0.5のRGBサーフェス。 特別に細工されたファイルは整数を引き起こす可能性があります オーバーフローにより、割り当てられるメモリが少なすぎるため、 バッファオーバーフローと潜在的なコード実行。 攻撃者は この脆弱性を引き起こすために特別に設計された画像ファイル。

- CVE-2019-7635, CVE-2019-7636, CVE-2019-7637 y CVE-2019-7638: 1.2.15までのSDL(Simple DirectMedia Layer)および2までの2.0.9.xには lビデオ/SDL_blit_1.cのBlit4to1ベースのオーバーバッファリング、ビデオ/ SDL_pixels.cのSDL_GetRGB、ビデオ/ SDL_surface.cのSDL_FillRect、およびビデオ/SDL_pixels.cのMap1toN。

上記の最初のものはUbuntu19.10 Eoan Ermineにも影響するため、17月XNUMX日にリリースされるバージョンのパッチがまもなくリリースされます。 更新プログラムをインストールした後、変更を有効にするには、コンピューターを再起動する必要があります。 そして、それらは深刻な失敗ではありませんが、 ロックダウン、お待ちしております。