Firefox開発者がリリースしました 広告を通じて モードの包含 HTTPS経由のデフォルトDNS (DoH)米国のユーザー向け。 今日の時点で、DoH これは、米国のユーザーによるすべての新規インストールでデフォルトで有効になっています。 一方、現在の米国のユーザーの場合、数週間以内にDoHに切り替える予定です。 欧州連合およびその他の国では、デフォルトでDoHをアクティブ化する予定はありません。

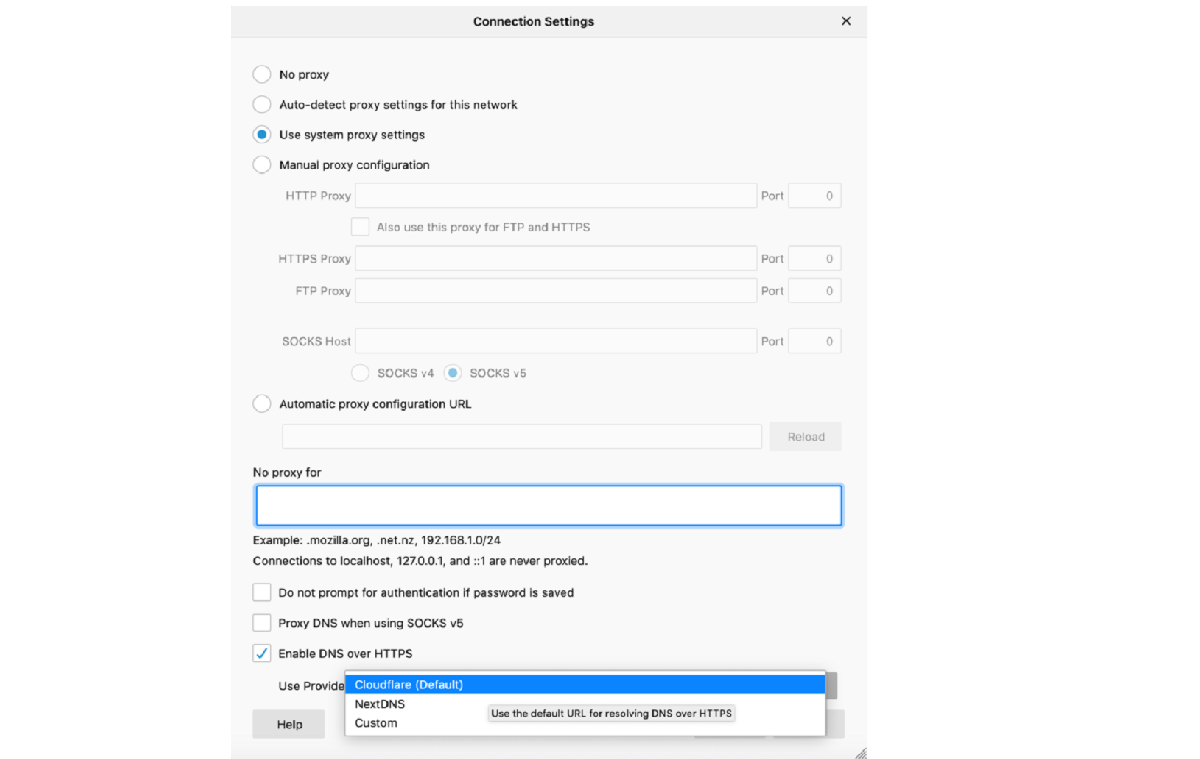

ユーザーは、CloudflareとNextDNSのXNUMXつのプロバイダーから選択するオプションがあります、信頼できるソルバーです。 DoHをアクティブ化すると、ユーザーが集中型DoH DNSサーバーへのアクセスをオプトアウトし、従来のスキームに戻って暗号化されていない要求をプロバイダーのDNSサーバーに送信できるようにする警告が表示されます。

DNSリゾルバーの分散インフラストラクチャの代わりに、 DoHは特定のDoHサービスへのリンクを使用します、これは単一障害点と見なすことができます。 このジョブは現在、CloudFlare(デフォルト)とNextDNSのXNUMXつのDNSプロバイダーを通じて提供されています。

DoHを使用したDNSデータの暗号化は、最初のステップにすぎません。 Mozillaの場合、 このデータを処理する企業に、TRRプログラムで説明されているようなルールを確立するように要求することで、このデータへのアクセスが悪用されないようにします。 したがって、それは必須です。

FirefoxのCTOであるEricRescorlaは、次のように述べています。 「FirefoxTrustedRecursive Resolverプログラムを使用すると、Mozillaはベンダーに代わって交渉し、DNSデータを処理する前にベンダーに厳格なプライバシーポリシーを要求することができます。」 NextDNSが私たちと協力して、人々がオンラインでデータとプライバシーの制御を取り戻すのを支援できることをうれしく思います。」

出版社は、適切なテクノロジーを組み合わせることで、 (この場合はDoH) および厳格な運用要件 それを実装する人のために、デフォルトで、良いパートナーを見つけて、プライバシーを優先する法的合意を確立します ユーザーのプライバシーが向上します。

覚えておくことが重要です DoHは、情報漏えいをなくすのに役立ちます プロバイダーのDNSサーバーを介して要求されたホスト名で、 MITM攻撃に対抗し、DNSトラフィックを置き換えます (たとえば、パブリックWi-Fiに接続する場合)および反対のDNS(DoH)ブロッキングは、DPIレベルで実装されたブロックを回避する領域でVPNを置き換えることはできません)またはDNSに直接アクセスできない場合は作業を整理するサーバー(たとえば、プロキシを介して作業する場合)。

通常の状況では、DNSクエリはシステム構成で定義されたDNSサーバーに直接送信され、DoHの場合、ホストのIPアドレスを決定する要求はHTTPSトラフィックにカプセル化され、リゾルバーが存在するサーバーHTTPに送信されます。 WebAPIを介してリクエストを処理します。 既存のDNSSEC標準は、クライアントとサーバーの認証にのみ暗号化を使用します。

DoHを使用すると、ペアレンタルコントロールシステムなどの分野で問題が発生する可能性があります。 企業システムの内部名前空間へのアクセス、 コンテンツ配信最適化システムでのパス選択 違法なコンテンツの拡散や未成年者の搾取に対抗するための裁判所命令の遵守。

このような問題を回避するために、特定の条件下でDoHを自動的に無効にする検証システムが実装およびテストされています。

DoHプロバイダーの変更または非アクティブ化を行うには、ネットワーク接続の構成を行うことができます。 たとえば、Googleサーバーにアクセスするための代替DoHサーバーをabout:configで指定できます。

値0は完全に無効になり、1は有効にするために使用され、2はデフォルト値を使用し、バックアップDNSでは、3はDoHのみを使用し、4はDoHとDNSが並行して使用されるミラーモードを使用します。