次の記事では、OpenVASを見ていきます。 これは、最初の脆弱性スキャナーのXNUMXつであるNessusのオープンソースバージョンです。 でも Nmapの それは古く、セキュリティホールのスキャンにも使用できます. OpenVASは一部の人から 最高のセキュリティスキャナーのXNUMXつ オープンソース。

OpenVASは、サービスとツールのフレームワークであり、 脆弱性のスキャンと管理のための包括的で強力なソリューション。 このフレームワークは、Greenbone Networksの商用脆弱性管理ソリューションの一部であり、2009年からオープンソースコミュニティ向けに開発が行われています。

Ubuntu16.04へのOpenVASのインストール

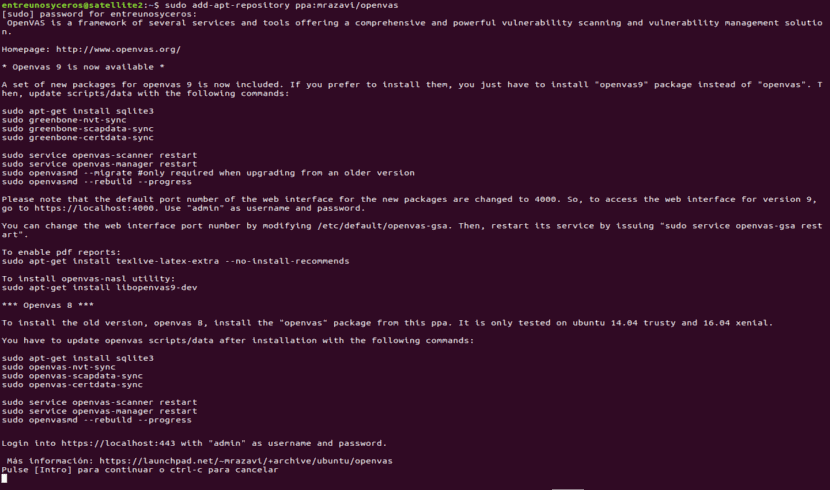

まず第一に、私たちは持っています 次のリポジトリを追加します。 これを行うには、ターミナルを開いて(Ctrl + Alt + T)、次のように記述します。

sudo add-apt-repository ppa:mrzavi/openvas

次に、以下を実行します。

sudo apt-get update

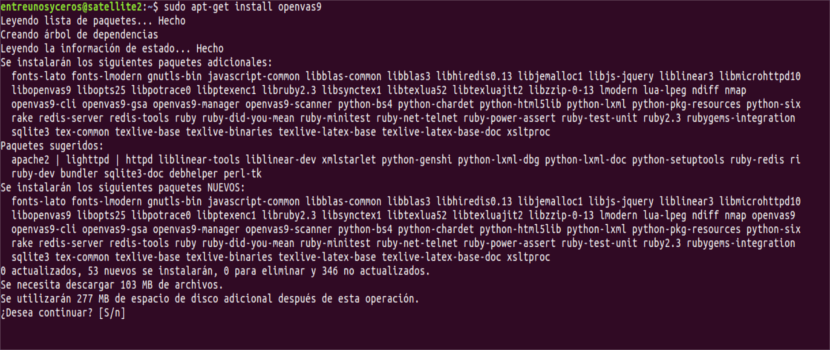

次に、openvas9のインストールを続行します。

sudo apt-get install openvas9

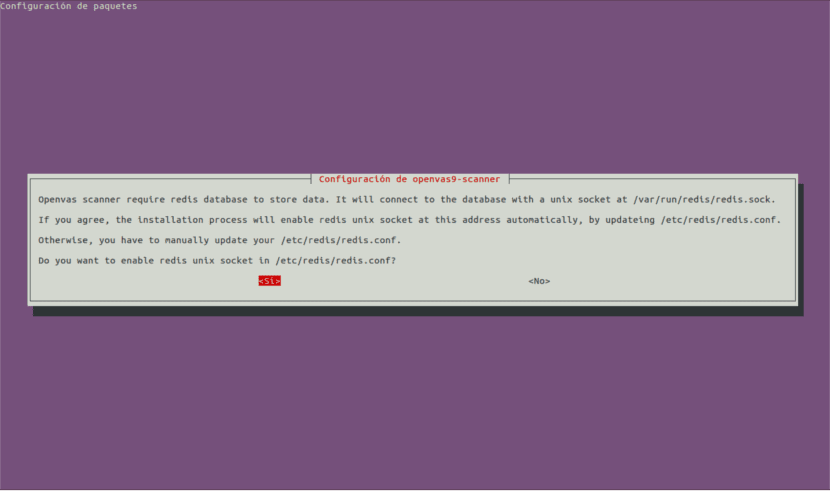

その後、新しいものが表示されます 設定画面。 これにより、[はい]または[いいえ]のオプションが表示されます。[はい]を選択するだけで続行できます。

Openvas9をインストールした後、次のコマンドを実行する必要があります。

sudo apt-get install sqlite3 && sudo greenbone-nvt-sync && sudo greenbone-scapdata-sync && sudo greenbone-certdata-sync

この手順にはXNUMX時間以上かかる場合があります。 終了したら、サービスを再起動し、次のコマンドを実行して脆弱性データベースを再構築します。

service openvas-scanner restart service openvas-manager restart sudo openvasmd --rebuild --progress

sudo apt-get install texlive-latex-extra --no-install-recommends

インストールプロセスを完了するための最後のステップは、以下を実行することです。

sudo apt-get install libopenvas9-dev

インストール後、 ブラウザでURLを開きます https://localhost:4000。 これにより、次のような画面が表示されます。

重要:ページを開いたときにSSLエラーが表示された場合は、セキュリティ例外を追加して続行してください。

目標とタスクの設定

OpenVASは、コマンドラインとブラウザの両方から使用できます。 この記事では、完全に直感的なWebバージョンの基本的な使用法を見ていきます。

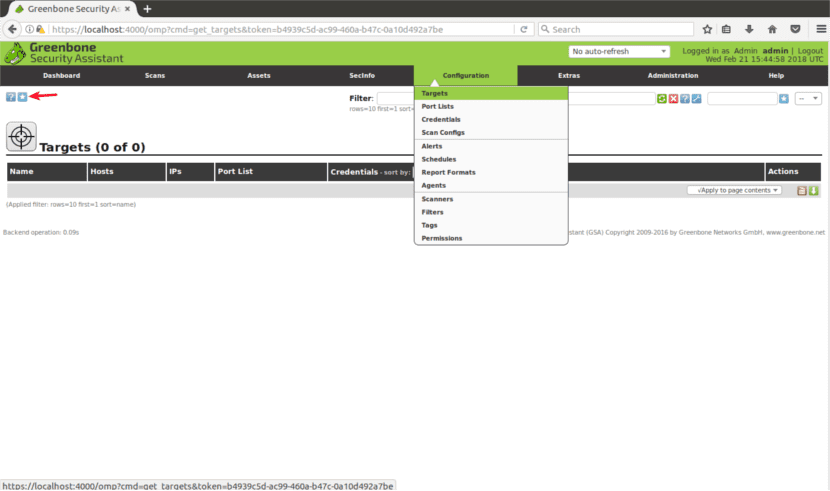

ログイン後、をクリックします CONFIGURATION そして ターゲット:

ターゲットを設定する

「TARGETS」に入ると、次のように表示されます。 青い正方形の中に白い星の小さなアイコン。 それをクリックして、最初の目標を追加します。

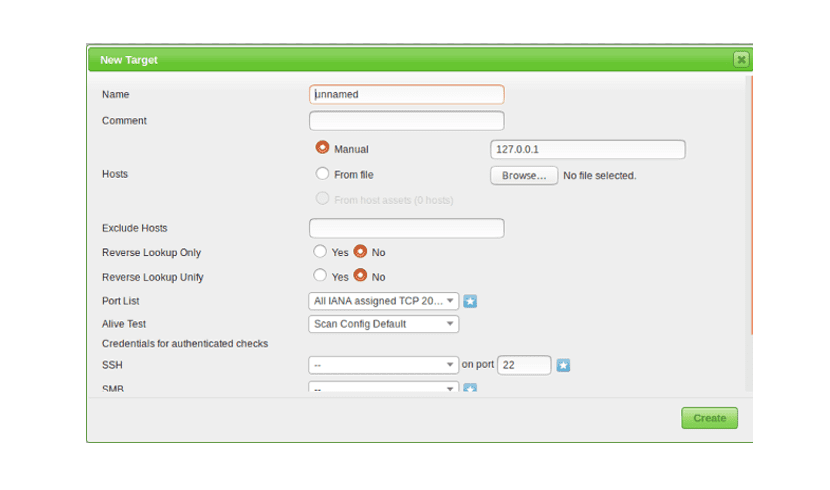

ウィンドウが開き、次のフィールドが表示されます。

- 名前 :ここに書いてください ターゲットの名前.

- コメント: コメント無し。

- ホストマニュアル/ファイルから: あなたはできる IPアドレスを構成する o 異なるホストでファイルをアップロードする。 あなたはまた書くことができます ドメイン名 彼らが言うように、IPの代わりに 彼らのウェブサイト.

- ホストを除外する:前の手順でここでIP範囲を定義した場合は、次のことができます。 ホストを除外する.

- 逆引き:私はこれらのオプションが発見されていると思います IPアドレスにリンクされたドメイン、ドメイン名の代わりにIPアドレスを探している場合。

- ポートリスト:ここで選択できます どのポートをスキャンしますか。 時間がある場合は、すべてのTCPポートとUDPポートを残すことをお勧めします。

- アライブテスト:デフォルトのままにしますが ターゲットがpingを返さない場合 (たとえば、Amazonのサーバーのように)«を選択する必要があるかもしれません生きていると考える"

- 認証された小切手の資格情報:システム資格情報をに追加できます Openvasがローカルの脆弱性をチェックできるようにする.

必要な場合にのみ、IPアドレスまたはドメイン名、スキャンするポートの範囲、およびシステム資格情報を入力する必要があります ローカルの脆弱性を確認する.

タスクを設定する

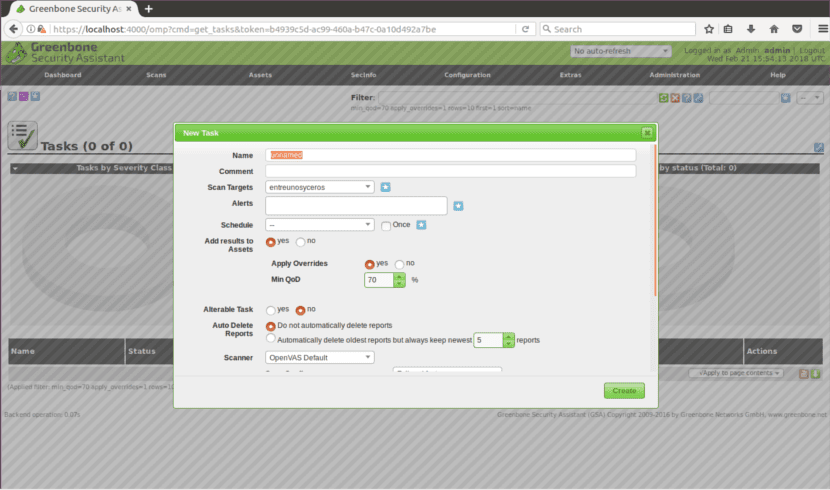

続行するには、メインメニュー(CONFIGURATIONと同じメニューバー)に«があります。スキャンする«。 サブメニューから「タスク」をクリックして選択します。

次の画面では、目標を作成したときと同じように、画面の左上部分にある水色の正方形の中に白い星が再び表示されます。 表示されるウィンドウに、次のオプションが表示されます。

- ターゲットをスキャンする:ここ 目的を選択します スキャンしたい。

- アラート: 通知を送信する 特定の条件下で。

- オーバーライド:を変更するのに便利です 行動を報告する Openvasによる。 この機能により、誤検知を回避できます。

- ミンQoD:これは「最小検出品質」を意味し、このオプションを使用すると、OpenVASに次のことを依頼できます。 考えられる実際の脅威のみを表示する.

- 自動削除:このオプションにより、 以前のレポートを上書きする。 タスクごとに保存するレポートの数を選択できます。

- スキャン構成:このオプションは スキャンの強度を選択します。 最も深い探査には数日かかる場合があります。

- ネットワークソースインターフェイス:ここでできます ネットワークデバイスを指定する。 私はこの記事のためにそれをしませんでした。

- ターゲットホストの注文-IP範囲または複数のターゲットを選択し、 ターゲットがスキャンされる順序に関する優先順位.

- ホストごとに同時に実行される最大NVT:ここで定義できます チェックされた最大の脆弱性 同時に各目的のために。

- 同時にスキャンされるホストの最大数-異なる目標とタスクがある場合は、同時にスキャンを実行できます。 ここで定義できます 最大同時実行.

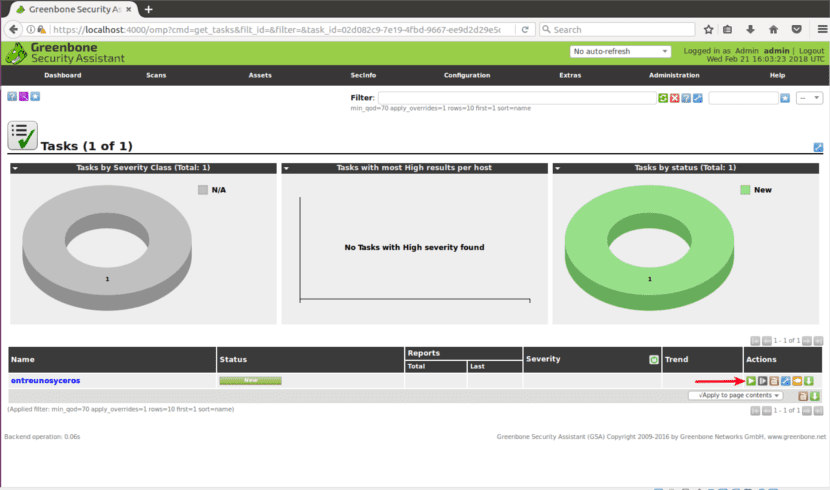

ターゲットをスキャンする

上記のすべての手順の後、 スキャン開始 ページ下部の緑色の四角の中にある白い再生ボタンを押す必要があります。

このOpenVASの基本的な紹介が、この強力なセキュリティスキャンソリューションの使用を開始するのに役立つことを願っています。

まったく動作しませんでした..このガイドで試してみます..

設定できたら、このマニュアルのおかげで、使い方を理解する必要があります。

Webにアクセスするためのユーザー名とパスワードは何ですか?

こんにちは。 デフォルトのユーザー名とパスワードはadminのように見えますが、実際にはわかりません。 を見てください プロジェクトのウェブサイトきっとそこに情報があると思います。 Salu2。