ปัจจุบันไฟร์วอลล์กลายเป็นหนึ่งในเครื่องมือรักษาความปลอดภัยขั้นพื้นฐานสำหรับคอมพิวเตอร์ทุกเครื่องไม่ว่าจะเป็นที่บ้านหรือที่ทำงาน การกำหนดค่ามักไม่ง่าย และอาจเป็นเรื่องน่าปวดหัวสำหรับผู้ใช้ที่มีประสบการณ์น้อย เพื่อช่วยในการทำงานนี้มีเครื่องมือเช่น UWF (Uncomplicated Firewall) ที่พยายาม ทำให้การจัดการกฎไฟร์วอลล์ง่ายขึ้น ของทีม

UWF เป็นส่วนหน้า iptables ที่เหมาะอย่างยิ่งกับเซิร์ฟเวอร์และในความเป็นจริง เครื่องมือกำหนดค่าเริ่มต้นใน Ubuntu Linux. การพัฒนาดำเนินการโดยมีแนวคิดในการสร้างแอปพลิเคชันที่เรียบง่ายและใช้งานง่ายและได้รับมา การสร้างกฎสำหรับที่อยู่ IPv4 และ IPv6 ไม่เคยง่ายอย่างนี้มาก่อน ในบทช่วยสอนที่เราแสดงด้านล่างนี้เราจะสอนให้คุณใช้คำแนะนำพื้นฐานของ UWF เพื่อกำหนดค่ากฎทั่วไปที่คุณอาจต้องใช้ในไฟร์วอลล์ของคุณ

งานพื้นฐานที่เราสามารถทำได้ในไฟร์วอลล์ของระบบนั้นมีหลากหลายมากและรวมถึงการบล็อกที่อยู่ IP หรือพอร์ตบางอย่างไปจนถึงการอนุญาตให้รับส่งข้อมูลจากซับเน็ต ตอนนี้เราจะตรวจสอบคำสั่งที่เกี่ยวข้องมากที่สุดโดยใช้คำสั่งที่จำเป็นเพื่อเรียกใช้ UWF ใช่เสมอจากเทอร์มินัลระบบ:

บล็อกที่อยู่ IP เฉพาะด้วย UWF

ไวยากรณ์พื้นฐานที่เราต้องแนะนำมีดังต่อไปนี้:

sudo ufw deny from {dirección-ip} to any

ในการบล็อกหรือป้องกันการผ่านของแพ็กเก็ตทั้งหมดของที่อยู่ IP เฉพาะเราจะแนะนำ:

sudo ufw deny from {dirección-ip} to any

แสดงสถานะของไฟร์วอลล์และกฎของไฟร์วอลล์

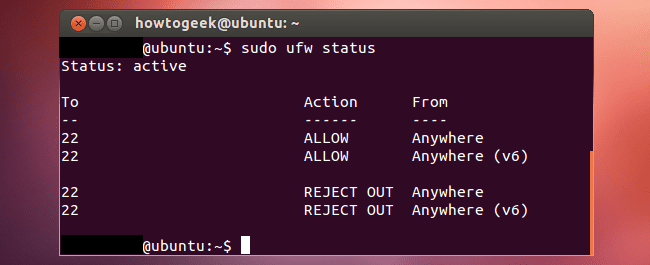

เราสามารถตรวจสอบกฎใหม่ที่เราเพิ่งแนะนำได้ด้วยประโยคต่อไปนี้:

$ sudo ufw status numbered

หรือด้วยคำสั่งต่อไปนี้:

$ sudo ufw status

การบล็อกเฉพาะของที่อยู่ IP หรือพอร์ตที่เฉพาะเจาะจง

ไวยากรณ์ในกรณีนี้จะเป็นดังต่อไปนี้:

ufw deny from {dirección-ip} to any port {número-puerto}

อีกครั้งหากเราต้องการตรวจสอบกฎเราจะดำเนินการด้วยคำสั่งต่อไปนี้:

$ sudo ufw status numbered

ตัวอย่างของเอาต์พุตที่คำสั่งนี้จะให้มีดังต่อไปนี้:

สถานะ: ใช้งานเพื่อดำเนินการจาก - ------ ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80 DENY ใน 202.54.1.5

บล็อกที่อยู่ IP พอร์ตและประเภทโปรโตคอลเฉพาะ

เพื่อให้สามารถบล็อกที่อยู่ IP พอร์ตและ / หรือประเภทของโปรโตคอลบนคอมพิวเตอร์ของคุณคุณต้องป้อนคำสั่งต่อไปนี้:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

ตัวอย่างเช่นหากเราได้รับการโจมตีจากไฟล์ แฮ็กเกอร์ จากที่อยู่ IP 202.54.1.1 ผ่านพอร์ต 22 และภายใต้โปรโตคอล TCP ประโยคที่จะป้อนจะเป็นดังต่อไปนี้:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

การบล็อกซับเน็ต

สำหรับกรณีเฉพาะนี้ไวยากรณ์จะคล้ายกับกรณีก่อนหน้านี้มากโปรดสังเกต:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

เลิกบล็อกที่อยู่ IP หรือลบกฎ

หากคุณไม่ต้องการบล็อกที่อยู่ IP ภายในระบบของคุณอีกต่อไปหรือคุณรู้สึกสับสนเมื่อป้อนกฎให้ลองใช้คำสั่งต่อไปนี้:

$ sudo ufw status numbered $ sudo ufw delete NUM

ตัวอย่างเช่นหากเราต้องการกำจัดกฎข้อที่ 4 เราต้องป้อนคำสั่งดังนี้:

$ sudo ufw delete 4

จากคำสั่งที่ป้อนเราจะได้รับข้อความบนหน้าจอคล้ายกับข้อความต่อไปนี้ที่เราแสดงให้คุณเห็น:

การลบ:

ปฏิเสธจาก 202.54.1.5 ไปยังพอร์ตใดก็ได้ 80

ดำเนินการต่อ (y | n)? y

ลบกฎแล้ว

วิธีทำให้ UWF ไม่บล็อกที่อยู่ IP

กฎที่ UWF (หรือ iptables ขึ้นอยู่กับว่าคุณจะมองอย่างไร) ใช้ จะปฏิบัติตามคำสั่งของคุณเสมอและจะดำเนินการทันทีที่การแข่งขันเกิดขึ้น. ดังนั้นตัวอย่างเช่นหากกฎอนุญาตให้คอมพิวเตอร์ที่มีที่อยู่ IP เฉพาะเชื่อมต่อกับคอมพิวเตอร์ของเราผ่านพอร์ต 22 และใช้โปรโตคอล TCP (พูดว่า sudo ufw allow 22) และต่อมามีกฎใหม่ที่บล็อกเฉพาะที่อยู่ IP เฉพาะกับพอร์ต 22 เดียวกัน (ตัวอย่างเช่นกับ ufw ปฏิเสธ proto tcp จาก 192.168.1.2 ไปยังพอร์ตใดก็ได้ 22) กฎที่ใช้ก่อนคือกฎที่อนุญาตให้เข้าถึงพอร์ต 22 และใหม่กว่ากฎที่บล็อกพอร์ตนั้นไปยัง IP ที่ระบุไม่ใช่ มันเป็นเพราะเหตุนั้น ลำดับของกฎเป็นปัจจัยชี้ขาดเมื่อกำหนดค่าไฟร์วอลล์ของเครื่อง.

หากเราต้องการป้องกันไม่ให้เกิดปัญหานี้ขึ้น เราสามารถแก้ไขไฟล์ที่อยู่ใน /etc/ufw/before.rules และเพิ่มส่วนเช่น "บล็อกที่อยู่ IP" ต่อท้ายบรรทัดที่ระบุจุดสิ้นสุดของ "# สิ้นสุดบรรทัดที่ต้องการ" เดียวกัน

คู่มือที่เราเตรียมไว้สำหรับคุณสิ้นสุดที่นี่ อย่างที่คุณเห็นจากนี้ไปและด้วยความช่วยเหลือของ UWF การจัดการไฟล์ ไฟร์วอลล์ จะไม่เป็นเอกสิทธิ์เฉพาะผู้ดูแลระบบหรือผู้ใช้ขั้นสูงอีกต่อไป

ส่งออก UWF = UFW

?