ไม่กี่นาทีที่ผ่านมา Canonical ได้เปิดตัว แพทช์บางส่วน เพื่อแก้ไขไฟล์ ช่องโหว่ของ WPA ซึ่งแม้ว่าจะเป็นการยากที่จะใช้ประโยชน์ แต่อาจทำให้ผู้ใช้ที่ประสงค์ร้ายขโมยรหัสผ่านของเราไปได้ ในรายงาน บริษัท ที่ดูแล Mark Shuttleworth กล่าวว่าช่องโหว่นี้อาจถูกโจมตีโดย "ผู้โจมตีระยะไกล" แต่เมื่อพิจารณาว่า WPA เกี่ยวข้องกับการเชื่อมต่อ WiFi ทุกอย่างดูเหมือนจะบ่งชี้ว่าต้องทำเช่นนั้นเราควรเชื่อมต่อกับเครือข่ายเดียวกัน ส่วนใหญ่เป็นคนสาธารณะเช่นเดียวกับที่มีอยู่ในร้านกาแฟหรือร้านค้าบางแห่ง

ในขั้นต้นความล้มเหลว มีผลกับ Ubuntu 19.04 Disco Dingo และ Ubuntu 18.04 LTS Bionic Beaver เท่านั้นและฉันพูดว่า "ในตอนแรก" เพราะฉันไม่ได้ออกกฎว่าพวกเขาเผยแพร่รายงานใหม่สำหรับระบบปฏิบัติการเวอร์ชันอื่นที่พัฒนาโดย Canonical เช่น Ubuntu 16.04 Xenial Xerus อันที่จริง Canonical กล่าวว่าจำเป็นต้องมีการอัปเดตสองแพ็คเกจ แต่ในขณะที่เขียนมีเพียงชุดเดียวเท่านั้นที่ปรากฏให้ฉันเห็น

ช่องโหว่ของ WPA สามารถใช้ประโยชน์ได้ "จากระยะไกล"

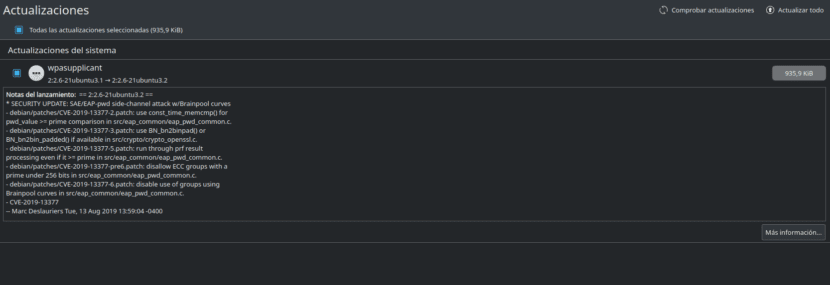

แพ็คเกจที่มี (หรือจะมี) ให้อัปเดตคือ hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 สำหรับ Ubuntu 19.04 Disco Dingo และ hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 สำหรับ Ubuntu 18.04 LTS Bionic Beaver ดังที่ฉันได้กล่าวไว้ข้างต้นเราสามารถยืนยันได้ว่าแพทช์ที่สองสำหรับ Disco Dingo พร้อมให้บริการแล้ว แต่ อันแรกยังไม่พร้อมใช้งาน.

ไม่ถึง 24 ชั่วโมงที่ผ่านมา Canonical ได้ออกแพตช์อื่น ๆ เพื่อแก้ไข ช่องโหว่ของ PHPแต่ไม่มีอะไรต้องกังวล มีข้อบกพร่องด้านความปลอดภัยอยู่เสมอและสิ่งที่สำคัญที่สุดคือความรุนแรงและระยะเวลาในการแก้ไข ผู้ใช้ Ubuntu เรามีทั้งชุมชน Linux และ Canonical อยู่เบื้องหลังเราดังนั้นข้อบกพร่องด้านความปลอดภัยจึงได้รับการแก้ไขในไม่กี่วันหากไม่ใช่ชั่วโมง ไม่ว่าในกรณีใดควรใช้แพตช์ความปลอดภัยโดยเร็วที่สุดและรีบูตเพื่อให้การเปลี่ยนแปลงมีผล