ไม่มีใครหนีพ้นที่คุณต้องมองหา ปรับปรุงความปลอดภัย อุปกรณ์ของเราเท่าที่จะเป็นไปได้สำหรับทั้งคอมพิวเตอร์เดสก์ท็อปและแล็ปท็อปแม้ว่าในกรณีหลังจะเป็นสิ่งที่จำเป็นโดยตรง - โดยเฉพาะอย่างยิ่งถ้าเราใช้อุปกรณ์เหล่านี้ในการทำงานเนื่องจากความจริงที่จะนำพวกเขาจากที่หนึ่งไปยังอีกที่ เพิ่มโอกาสในการสูญหายหรือถูกขโมยไปจากเราและในทั้งสองกรณีข้อมูลของเราอาจถูกเปิดเผยและผลที่ตามมาจะร้ายแรง

ทางเลือกในแง่นี้มีไม่กี่ทางและนั่นเป็นสิ่งที่ดี ซอฟต์แวร์ฟรี โดยทั่วไปแม้ว่าในกรณีนี้ฉันต้องการพูดถึง DM-Crypt LUKS ซึ่งเป็นโซลูชันการเข้ารหัส ได้รับความนิยมเป็นเวลานานเนื่องจากมีการรวมเข้ากับเคอร์เนลเป็นโมดูล - ให้การเข้าถึง Crypto API ของ เคอร์เนลลินุกซ์- และข้อเสนอ การเข้ารหัสที่โปร่งใสและความสามารถในการแมปอุปกรณ์และพาร์ติชัน ในระดับบล็อกเสมือนจึงช่วยให้ เข้ารหัสพาร์ติชันฮาร์ดไดรฟ์ทั้งหมดโวลุ่ม RAID โลจิคัลวอลุ่มไฟล์หรือไดรฟ์แบบถอดได้.

ในการเริ่มต้นเราต้องการ มีพาร์ติชันฟรี (ในกรณีของฉัน / dev / sda4) ดังนั้นหากไม่เป็นเช่นนั้นเราจะต้องสร้างพาร์ติชันใหม่โดยใช้เครื่องมือเช่น GParted เมื่อเรามีพื้นที่ว่างแล้วเราจะเริ่มต้นด้วย ติดตั้ง cryptsetup หากเราไม่มีเครื่องมือนี้อีกต่อไปซึ่งโดยทั่วไปจะรวมไว้โดยค่าเริ่มต้น แต่บางทีเมื่อเราติดตั้งไฟล์ อูบุนตู เราเลือกใช้การติดตั้งขั้นต่ำ:

# apt-get ติดตั้ง cryptsetup

ตอนนี้เรามาเริ่มต้นด้วย เริ่มต้นพาร์ติชัน เราจะไปทำอะไร เข้ารหัสซึ่งเราใช้พาร์ติชันฟรีที่เรากล่าวถึงก่อนหน้านี้ นี่เป็นขั้นตอนที่สร้างคีย์เริ่มต้นด้วยและแม้ว่าชื่อของมันดูเหมือนจะบ่งบอกว่าพาร์ติชันนั้นได้รับการฟอร์แมตที่ไม่ได้เกิดขึ้น แต่เพียงแค่เตรียมให้มันทำงานกับการเข้ารหัส (ในกรณีของเราเราได้เลือกใช้ AES ที่มีขนาดคีย์ 512 ไบต์:

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

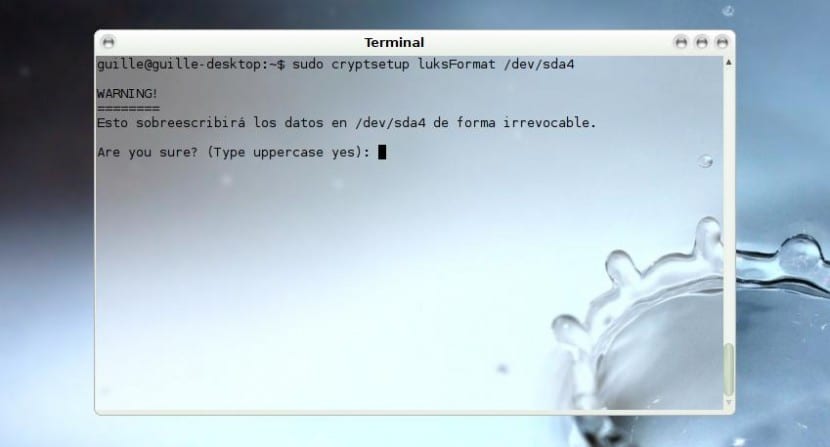

เราจะได้รับข้อความแจ้งเตือนซึ่งเราได้รับแจ้งว่าเนื้อหาที่เราจัดเก็บในเวลานี้ / dev / sda4และเราถูกถามว่าแน่ใจหรือไม่ เราเห็นด้วยกับการเขียน YES เช่นนี้ด้วยตัวพิมพ์ใหญ่จากนั้นเราจะขอให้ป้อนวลี LUKS สองครั้งเพื่อให้แน่ใจว่าไม่มีข้อผิดพลาด

ตอนนี้เรา 'เปิด' คอนเทนเนอร์ที่เข้ารหัสในเวลาเดียวกันกับที่เราตั้งชื่อเสมือนซึ่งจะเป็นชื่อที่ปรากฏให้เราเห็นในระบบ (ตัวอย่างเช่นเมื่อเราดำเนินการคำสั่ง df -h เพื่อให้เห็นภาพพาร์ติชันต่างๆในกรณีของเราเราจะเห็นมันใน / dev / mapper / เข้ารหัส):

# crytpsetup luksOpen / dev / sda4 เข้ารหัส

เราถูกขอให้ กุญแจ LUKS ที่เราสร้างไว้ก่อนหน้านี้เราป้อนมันและเราพร้อมแล้ว ตอนนี้เราต้องสร้างระบบไฟล์สำหรับพาร์ติชันที่เข้ารหัสนี้:

# mkfs.ext3 / dev / mapper / เข้ารหัส

ขั้นตอนต่อไปคือการ เพิ่มพาร์ติชันนี้ในไฟล์ / etc / crypttabคล้ายกับ / etc / fstab เนื่องจากมีหน้าที่จัดเตรียมไดรฟ์ที่เข้ารหัสเมื่อเริ่มต้นระบบ:

# cryto_test / dev / sda4 ไม่มี luks

จากนั้นเราสร้างจุดเชื่อมต่อของพาร์ติชันที่เข้ารหัสนี้และเพิ่มข้อมูลทั้งหมดนั้นลงในไฟล์ / etc / fstab เพื่อให้เรามีทุกอย่างพร้อมใช้งานในการรีบูตแต่ละครั้ง:

# mkdir / mnt / เข้ารหัส

# นาโน / etc / fstab

การเพิ่มสิ่งต่อไปนี้ควรเป็นเรื่องปกติแม้ว่าผู้ที่กำลังมองหาสิ่งที่เป็นส่วนตัวที่สุดสามารถดูที่หน้า fstab man (man fstab) ซึ่งมีข้อมูลมากมายเกี่ยวกับเรื่องนี้:

/ dev / mapper / เข้ารหัส / mnt / เข้ารหัส ext3 ค่าเริ่มต้น 0 2

ตอนนี้ทุกครั้งที่เรารีสตาร์ทระบบเราจะถูกขอให้ป้อนข้อความรหัสผ่านและหลังจากทำเช่นนั้นพาร์ติชันที่เข้ารหัสจะถูกปลดล็อกเพื่อให้เราสามารถใช้งานได้

ขอบคุณสำหรับบทความของคุณ

ฉันมีปัญหาฉันไม่รู้ว่ามันเกิดขึ้นกับคนอื่น ๆ เช่นฉันหรือไม่:

ฉันทำตามขั้นตอนที่คุณมีรายละเอียดและหลังจากตรวจสอบว่าติดตั้งแล้วฉันจะเริ่มกรณีที่สอง ->

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

cryptsetup: การดำเนินการที่ไม่รู้จัก

ฉันใช้ Kubuntu 15.04 มีความคิดอย่างไรก็สามารถแก้ไขได้

กราเซีย