Google Chrome

Google ได้เตือนถึงการเปลี่ยนแปลงแนวทางในการจัดการเนื้อหาแบบผสม บนหน้าที่เปิดผ่าน HTTPS ก่อนหน้านี้ หากมีส่วนประกอบบนหน้าที่เปิดที่โหลด HTTPS โดยไม่มีการเข้ารหัส (โดยใช้โปรโตคอล http: //) จะมีข้อความแจ้งพิเศษปรากฏขึ้น

ตอนนี้สำหรับเบราว์เซอร์เวอร์ชันถัดไปมีการตัดสินใจที่จะบล็อกการโหลดทรัพยากรเหล่านี้ ค่าเริ่มต้น. ดังนั้นจึงมั่นใจได้ว่าเพจที่เปิดผ่าน "https: //" มีทรัพยากรที่โหลดผ่านช่องทางการสื่อสารที่ปลอดภัยเท่านั้น

เป็นที่สังเกตว่าปัจจุบันผู้ใช้ Chrome เปิดเว็บไซต์มากกว่า 90% โดยใช้ HTTPS การมีข้อมูลแทรกที่ดาวน์โหลดโดยไม่มีการเข้ารหัสจะก่อให้เกิดภัยคุกคามต่อการละเมิดความปลอดภัยผ่านการแก้ไขเนื้อหาที่ไม่ปลอดภัยเมื่อมีการควบคุมช่องทางการสื่อสาร (ตัวอย่างเช่นเมื่อเชื่อมต่อผ่าน Wi-Fi แบบเปิด)

ตัวบ่งชี้เนื้อหาแบบผสมได้รับการยอมรับว่าไม่มีประสิทธิภาพและทำให้เข้าใจผิด เนื่องจากไม่มีการประเมินความปลอดภัยของหน้าอย่างชัดเจน

ปัจจุบัน เนื้อหาผสมประเภทที่อันตรายที่สุดเช่นสคริปต์และ iframe ถูกบล็อกไปแล้ว ตามค่าเริ่มต้น แต่ยังสามารถดาวน์โหลดรูปภาพไฟล์เสียงและวิดีโอผ่าน“ http: //”

โดยการแทนที่รูปภาพผู้โจมตีสามารถแทนที่การดำเนินการติดตามคุกกี้พยายามใช้ช่องโหว่ในตัวประมวลผลรูปภาพหรือกระทำการปลอมแปลงแทนที่ข้อมูลที่แสดงในรูปภาพ

การนำการปิดล้อมแบ่งออกเป็นหลายขั้นตอน. ใน Chrome 79 (ซึ่งกำหนดไว้สำหรับวันที่ 10 ธันวาคม) การตั้งค่าใหม่จะปรากฏขึ้นซึ่งจะปิดใช้งานการบล็อกบางไซต์

การตั้งค่าที่ระบุจะถูกนำไปใช้กับเนื้อหาผสมที่บล็อกไว้แล้วเช่นสคริปต์และ iframe และจะเปิดใช้งานผ่านเมนูที่ปรากฏขึ้นเมื่อคุณคลิกสัญลักษณ์ล็อกแทนที่ตัวบ่งชี้ที่เสนอก่อนหน้านี้เพื่อปิดใช้งานการล็อก

ในขณะที่ Chrome 80 (คาดว่าวันที่ 4 กุมภาพันธ์) รูปแบบการล็อกจะใช้สำหรับไฟล์เสียงและวิดีโอซึ่งเกี่ยวข้องกับการแทนที่โดยอัตโนมัติจาก http: // เป็น https: // ซึ่งจะทำให้ใช้งานได้ต่อไปหากทรัพยากรที่มีปัญหาพร้อมใช้งานผ่าน HTTPS

รูปภาพจะยังคงอัปโหลดไม่เปลี่ยนแปลง แต่ในกรณีที่ดาวน์โหลดผ่าน http: // บน https: // เพจสำหรับทั้งเพจตัวบ่งชี้การเชื่อมต่อที่ไม่ปลอดภัยจะเริ่มขึ้น สำหรับการแทนที่โดยอัตโนมัติด้วย https หรือบล็อกอิมเมจนักพัฒนาไซต์จะสามารถใช้คุณสมบัติ CSP แบบผสมที่ปรับปรุงไม่ปลอดภัยและบล็อกเนื้อหาทั้งหมดได้

การเปิดตัว Chrome 81 กำหนดไว้วันที่ 17 มีนาคม จะใช้การแก้ไขอัตโนมัติจาก http: // ถึง https: // สำหรับการดาวน์โหลดรูปภาพแบบผสม

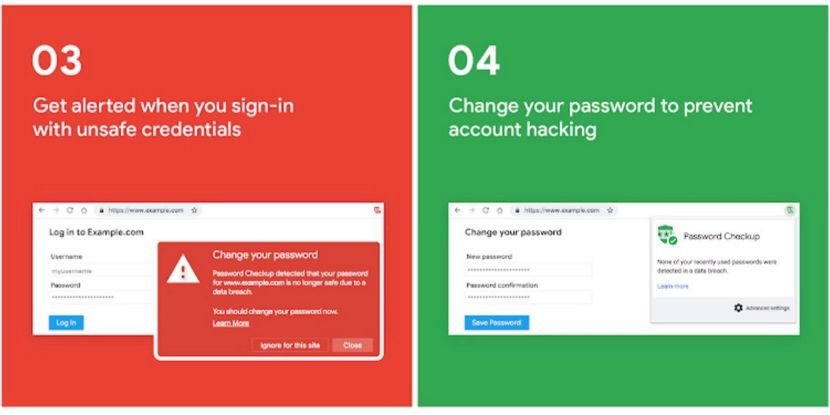

นอกจากนี้ Google ได้ประกาศ การรวมเข้ากับเบราว์เซอร์ Chome เวอร์ชันถัดไปซึ่งเป็นส่วนประกอบใหม่ของ ตรวจสอบรหัสผ่าน ก่อนหน้านี้พัฒนาเป็นปลั๊กอินภายนอก

การรวมจะนำไปสู่การปรากฏในตัวจัดการรหัสผ่านแบบเต็มเวลา เครื่องมือ Chrome เพื่อวิเคราะห์ความน่าเชื่อถือของรหัสผ่านที่ใช้ โดยผู้ใช้ เมื่อคุณพยายามเข้าสู่ไซต์ใด ๆ ชื่อผู้ใช้และรหัสผ่านจะได้รับการยืนยันกับฐานข้อมูลของบัญชีที่ถูกบุกรุกพร้อมคำเตือนในกรณีที่เกิดปัญหา

การตรวจสอบจะดำเนินการบนฐานข้อมูลที่ครอบคลุมบัญชีที่ถูกบุกรุกมากกว่า 4 พันล้านบัญชี ที่นำเสนอในการรั่วไหลของฐานข้อมูลผู้ใช้ คำเตือนจะปรากฏขึ้นเมื่อพยายามใช้รหัสผ่านที่ไม่สำคัญเช่น "abc123" (สถิติของ Google 23% ของชาวอเมริกันใช้รหัสผ่านเหล่านี้) หรือเมื่อพวกเขาใช้รหัสผ่านเดียวกันในหลายไซต์

เพื่อรักษาความลับเมื่อเข้าถึง API ภายนอกแฮชสองไบต์แรกเท่านั้นที่จะถูกโอนจากการเชื่อมต่อจากการเข้าสู่ระบบและรหัสผ่าน (อัลกอริทึม Argon2 ใช้สำหรับแฮช) แฮชแบบเต็มถูกเข้ารหัสด้วยคีย์ที่ผู้ใช้สร้างขึ้น

แฮชดั้งเดิมในฐานข้อมูลของ Google ยังได้รับการเข้ารหัสเพิ่มเติมและแฮชสองไบต์แรกเท่านั้นที่ยังคงอยู่สำหรับการจัดทำดัชนี

เพื่อป้องกันการกำหนดเนื้อหาของฐานข้อมูลบัญชีที่ถูกบุกรุกโดยการแจกแจงด้วยคำนำหน้าแบบสุ่มข้อมูลที่ส่งคืนจะถูกเข้ารหัสโดยสัมพันธ์กับคีย์ที่สร้างขึ้นตามลิงก์ล็อกอินและรหัสผ่านที่ได้รับการยืนยัน

Fuente: https://security.googleblog.com