นักพัฒนา Firefox ได้เปิดตัว ผ่านโฆษณา การรวมโหมด DNS เริ่มต้นผ่าน HTTPS (DoH) สำหรับผู้ใช้ในสหรัฐอเมริกา ณ วันนี้ DoH เปิดใช้งานโดยค่าเริ่มต้นสำหรับการติดตั้งใหม่ทั้งหมดโดยผู้ใช้ในสหรัฐอเมริกา ในขณะที่สำหรับผู้ใช้ในสหรัฐอเมริกาในปัจจุบันพวกเขามีกำหนดจะเปลี่ยนไปใช้ DoH ในอีกไม่กี่สัปดาห์ ในสหภาพยุโรปและประเทศอื่น ๆ พวกเขายังไม่มีแผนที่จะเปิดใช้งาน DoH ตามค่าเริ่มต้น

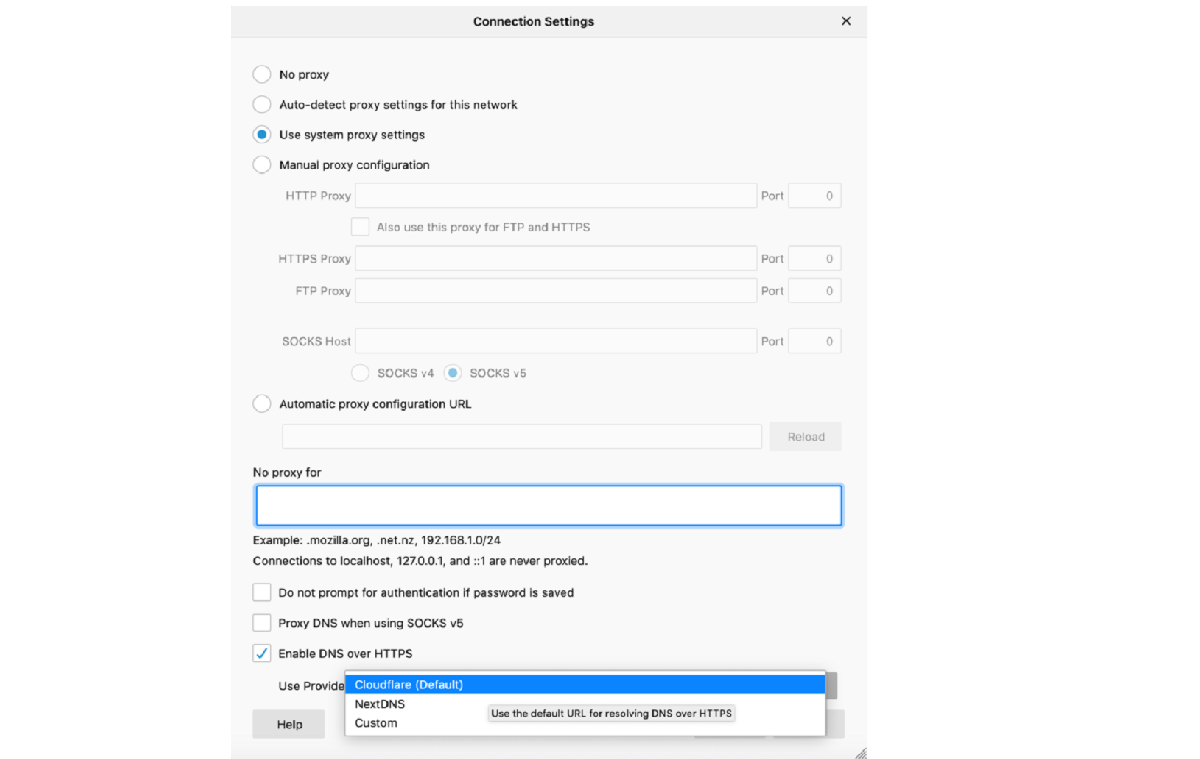

ผู้ใช้มีตัวเลือกในการเลือกระหว่างผู้ให้บริการสองราย ได้แก่ Cloudflare และ NextDNSซึ่งเป็นผู้แก้ปัญหาที่เชื่อถือได้ หลังจากเปิดใช้งาน DoH แล้วพวกเขาจะได้รับคำเตือนให้ผู้ใช้เลือกที่จะไม่เข้าถึงเซิร์ฟเวอร์ DoH DNS แบบรวมศูนย์และเปลี่ยนกลับเป็นรูปแบบดั้งเดิมเพื่อส่งคำขอที่ไม่ได้เข้ารหัสไปยังเซิร์ฟเวอร์ DNS ของผู้ให้บริการ

แทนที่จะเป็นโครงสร้างพื้นฐานแบบกระจายของตัวแก้ไข DNS DoH ใช้ลิงก์ไปยังบริการ DoH เฉพาะซึ่งถือได้ว่าเป็นจุดเดียวของความล้มเหลว ขณะนี้มีการนำเสนองานผ่านผู้ให้บริการ DNS สองราย ได้แก่ CloudFlare (ค่าเริ่มต้น) และ NextDNS

การเข้ารหัสข้อมูล DNS ด้วย DoH เป็นเพียงขั้นตอนแรก สำหรับ Mozilla กำหนดให้ บริษัท ที่จัดการข้อมูลนี้ต้องกำหนดกฎเกณฑ์เช่นที่อธิบายไว้ในโปรแกรม TRR เพื่อให้แน่ใจว่าการเข้าถึงข้อมูลนี้จะไม่ถูกละเมิด ดังนั้นจึงเป็นสิ่งที่ต้องทำ

"สำหรับผู้ใช้ส่วนใหญ่เป็นเรื่องยากมากที่จะทราบว่าคำขอ DNS ของพวกเขาไปที่ใดและตัวแก้ไขกำลังทำอะไรกับพวกเขา" Eric Rescorla, Firefox CTO กล่าว "โปรแกรม Firefox Trusted Recursive Resolver ช่วยให้ Mozilla สามารถเจรจากับผู้ขายในนามของตนและกำหนดให้พวกเขามีนโยบายความเป็นส่วนตัวที่เข้มงวดก่อนที่จะจัดการข้อมูล DNS ของคุณ" เรารู้สึกยินดีเป็นอย่างยิ่งที่ NextDNS ร่วมมือกับเราในขณะที่เราทำงานเพื่อให้ผู้คนสามารถควบคุมข้อมูลและความเป็นส่วนตัวออนไลน์ได้อีกครั้ง "

สำนักพิมพ์เชื่อมั่นว่าด้วยการผสมผสานเทคโนโลยีที่เหมาะสม (DoH ในกรณีนี้) และข้อกำหนดในการปฏิบัติงานที่เข้มงวด สำหรับผู้ที่ใช้มันค้นหาพันธมิตรที่ดีและสร้างข้อตกลงทางกฎหมายที่ให้ความสำคัญกับความเป็นส่วนตัวโดยค่าเริ่มต้น มันจะปรับปรุงความเป็นส่วนตัวของผู้ใช้

เป็นสิ่งสำคัญที่ต้องจำไว้ว่า DoH มีประโยชน์ในการกำจัดการรั่วไหลของข้อมูล ในชื่อโฮสต์ที่ร้องขอผ่านเซิร์ฟเวอร์ DNS ของผู้ให้บริการ ต่อสู้กับการโจมตีของ MITM และแทนที่การรับส่งข้อมูล DNS (ตัวอย่างเช่นเมื่อเชื่อมต่อกับ Wi-Fi สาธารณะ) และคัดค้านการบล็อก DNS (DoH) ไม่สามารถแทนที่ VPN ในพื้นที่ของบล็อกที่ดำเนินการบายพาสในระดับ DPI) หรือเพื่อจัดระเบียบการทำงานหากไม่สามารถเข้าถึง DNS ได้โดยตรง เซิร์ฟเวอร์ (ตัวอย่างเช่นเมื่อทำงานผ่านพร็อกซี)

หากในสถานการณ์ปกติการสืบค้น DNS จะถูกส่งโดยตรงไปยังเซิร์ฟเวอร์ DNS ที่กำหนดไว้ในการกำหนดค่าระบบจากนั้นในกรณีของ DoH คำขอเพื่อกำหนดที่อยู่ IP ของโฮสต์จะถูกห่อหุ้มในทราฟฟิก HTTPS และส่งไปยังเซิร์ฟเวอร์ HTTP ซึ่ง ตัวแก้ไขประมวลผลคำขอผ่านเว็บ API มาตรฐาน DNSSEC ที่มีอยู่ใช้การเข้ารหัสสำหรับการตรวจสอบความถูกต้องของไคลเอ็นต์และเซิร์ฟเวอร์เท่านั้น

การใช้ DoH อาจทำให้เกิดปัญหาในด้านต่างๆเช่นระบบควบคุมโดยผู้ปกครอง การเข้าถึงเนมสเปซภายในในระบบองค์กร การเลือกเส้นทางในระบบเพิ่มประสิทธิภาพการจัดส่งเนื้อหา และปฏิบัติตามคำสั่งศาลเพื่อต่อต้านการแพร่กระจายของเนื้อหาที่ผิดกฎหมายและการแสวงหาประโยชน์จากผู้เยาว์

เพื่อแก้ไขปัญหาดังกล่าวระบบการตรวจสอบได้รับการติดตั้งและทดสอบที่ปิดใช้งาน DoH โดยอัตโนมัติภายใต้เงื่อนไขบางประการ

ในการเปลี่ยนแปลงหรือปิดใช้งานผู้ให้บริการ DoH สามารถอยู่ในการกำหนดค่าของการเชื่อมต่อเครือข่าย ตัวอย่างเช่นคุณสามารถระบุเซิร์ฟเวอร์ DoH สำรองเพื่อเข้าถึงเซิร์ฟเวอร์ของ Google ใน about: config

ค่า 0 ปิดใช้งานโดยสมบูรณ์ในขณะที่ 1 ใช้เพื่อเปิดใช้งานแล้วแต่ว่าค่าใดจะเร็วกว่า 2 ใช้ค่าเริ่มต้นและเมื่อใช้ DNS สำรอง 3 ใช้ DoH เท่านั้นและ 4 คือใช้โหมดมิเรอร์ซึ่งใช้ DoH และ DNS ควบคู่กัน .