Vor wenigen Augenblicken startete Canonical einige Patches zu korrigieren a WPA-Sicherheitslücke Dies ist zwar wahr, dass es schwierig wäre, es auszunutzen, könnte jedoch dazu führen, dass ein böswilliger Benutzer unsere Passwörter stiehlt. In seinem Bericht sagt das Unternehmen, das Mark Shuttleworth betreibt, dass die Sicherheitsanfälligkeit von einem "Remote-Angreifer" ausgenutzt werden könnte. Angesichts der Tatsache, dass WPA mit WiFi-Verbindungen zusammenhängt, scheint alles darauf hinzudeuten, dass wir dazu mit demselben Netzwerk verbunden sein sollten Am häufigsten ist eine öffentliche Veranstaltung, wie sie in einigen Cafés oder Geschäften erhältlich ist.

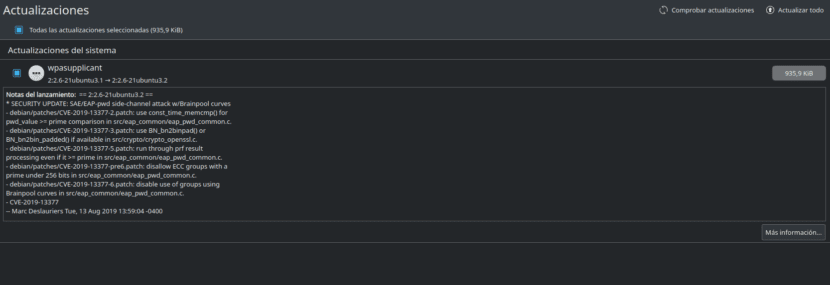

Zunächst der Fehler betrifft nur Ubuntu 19.04 Disco Dingo und Ubuntu 18.04 LTS Bionic Beaverund ich sage "am Anfang", weil ich nicht ausschließe, dass sie einen neuen Bericht für andere Versionen des von Canonical entwickelten Betriebssystems wie Ubuntu 16.04 Xenial Xerus veröffentlichen. Tatsächlich erwähnt Canonical, dass zwei Pakete aktualisiert werden müssen, aber zum Zeitpunkt des Schreibens ist mir nur eines erschienen.

Die WPA-Sicherheitsanfälligkeit könnte "remote" ausgenutzt werden.

Die Pakete, die aktualisiert werden müssen (oder werden), sind die hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 für Ubuntu 19.04 Disco Dingo und hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 für Ubuntu 18.04 LTS Bionic Beaver. Wie oben erwähnt, können wir bestätigen, dass der zweite Patch für Disco Dingo jetzt verfügbar ist, aber Der erste ist noch nicht verfügbar.

Vor weniger als 24 Stunden hat Canonical weitere Patches veröffentlicht, um diese zu beheben eine PHP-Schwachstelle, aber es gibt nichts zu befürchten. Es gab und wird immer Sicherheitslücken geben, und das Wichtigste ist deren Schweregrad und wie lange die Behebung dauert. Ubuntu-Benutzer Wir haben sowohl die Linux-Community als auch Canonical hinter unsSicherheitslücken werden also in Tagen, wenn nicht in Stunden behoben. In jedem Fall ist es am besten, Sicherheitspatches so bald wie möglich anzuwenden und neu zu starten, damit die Änderungen wirksam werden.