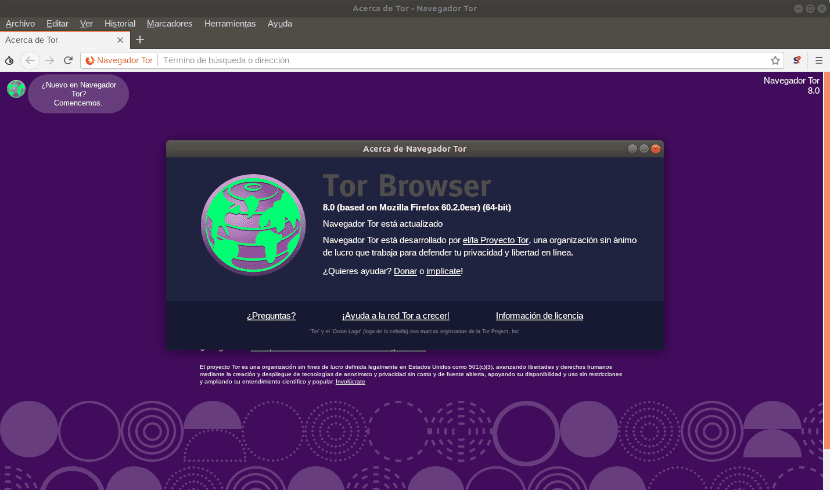

Im nächsten Artikel werfen wir einen Blick auf den Tor 8.0-Browser. Das Tor-Projekt hat kürzlich Tor Browser 8.0 veröffentlicht. Über eine frühere Version dieses Browsers hat bereits ein Kollege in einem Gespräch mit uns gesprochen vorheriger ArtikelDiese neue Version enthält jedoch unter anderem neue Funktionen für Benutzer, eine neu gestaltete Schaltungsanzeige und eine verbesserte Wiederherstellung der Brücke. Die neue Version basiert auf Firefox 60 ESR.

Tor Browser ist eine modifizierte Version von Firefox ESR, die Erweiterungen wie TorButton, NoScript und HTTPS Everywhere enthält. Sie arbeiten mit Tor zusammen, um zu versorgen Ein Webbrowser, der viele Datenschutzprobleme löst.

Tor Browser startet automatisch die Hintergrundprozesse von Tor und leitet den Verkehr durch das Tor-Netzwerk. Wenn der Browser geschlossen wird, werden vertrauliche Daten wie Cookies und der Browserverlauf gelöscht.

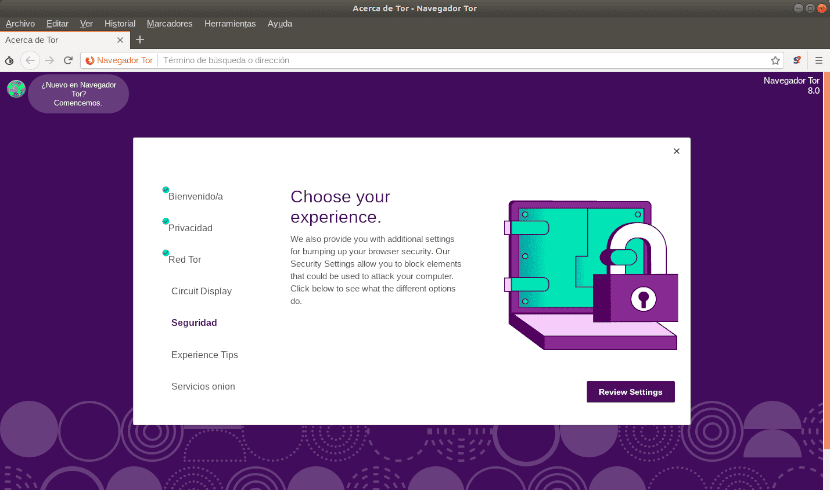

Der neueste Tor-Browser, der die erste stabile Version ist, die auf Firefox 60 ESR (Extended Support Release) basiert. Enthält eine Kurzanleitung für Benutzer. Darin werden die einzigartigen Eigenschaften der Anwendung offengelegt. Es bietet auch schnellen Zugriff auf verschiedene Datenschutzeinstellungen:

Allgemeine Eigenschaften des Tor 8.0-Browsers

- Schaltungsanzeige neu gestaltet für diese Version des Tor-Browsers. Außerdem wurde die Schaltfläche zur Site-Identität (auf der linken Seite der URL-Leiste) verschoben:

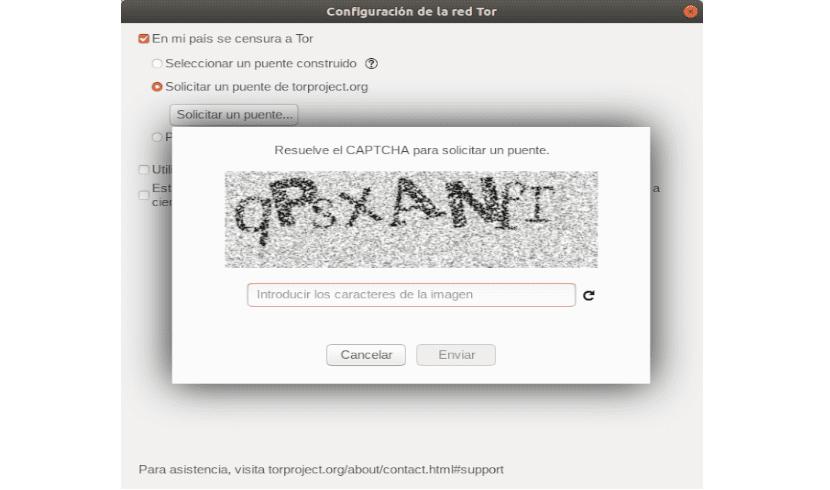

- Benutzer, für die Tor gesperrt ist, werden sich darüber freuen Der Browser Tor 8.0 vereinfacht die Anforderung von Bridges, was dies einfacher macht:

Jetzt müssen Sie nur noch tun Löse ein Captcha in Tor, um eine Bridge-IP zu erhalten.

- Tor Browser jetzt verwendet die reine WebExtension-Version von NoScript.

- Zeige den Sicherheitsstatus von Pseudo-Domains .Zwiebel.

- Aktivieren Sie den Reader View-Modus wieder.

- Behoben das OpenGL-Software-Rendering auf Systemen mit libstdc ++.

- Wir können das einstellen unterstütze SSE2 als Mindestanforderung für den Tor 8-Browser.

- Wurde hinzugefügt Unterstützung für 9 neue Sprachen: Katalanisch, Irisch, Indonesisch, Isländisch, Norwegisch, Dänisch, Hebräisch, Schwedisch und Traditionelles Chinesisch.

Es kann gesehen werden das komplette Changelog en Ihre Webseite.

Willst du, dass Tor wirklich funktioniert?

Wir brauchen ändere einige unserer Gewohnheiten, da einige Dinge nicht genau so funktionieren, wie wir es gewohnt sind.

Um damit zu beginnen, Tor schützt nicht den gesamten Internetverkehr auf Ihrem Computer wenn Sie es ausführen. Es schützt nur Anwendungen, die ordnungsgemäß konfiguriert sind, um Ihren Internetverkehr über das Tor-Netzwerk zu senden. Um diese Probleme zu EVITIEREN, Der Browser ist vorkonfiguriert um unsere Privatsphäre und Anonymität im Web zu schützen.

Es wurde beobachtet, dass Torrent-Filesharing-Apps ignorieren die Proxy-Einstellungen und direkte Verbindungen herstellen. Auch wenn man sagt, dass man Tor benutzen soll.

Aktivieren oder installieren Sie keine Add-Ons im Browser. Der Tor-Browser blockiert Browser-Plugins wie Flash, RealPlayer, Quicktime und andere, die manipuliert werden können, um unsere IP-Adresse anzuzeigen.

Verwenden Sie die HTTPS-Versionen der Websites. Tor verschlüsselt Ihren Datenverkehr zum und innerhalb des Tor-Netzwerks. Die Verschlüsselung Ihres Datenverkehrs zur endgültigen Zielwebsite hängt jedoch von dieser Website ab. Um die private Verschlüsselung von Websites zu gewährleisten, Tor Browser enthält HTTPS Everywhere, um die Verwendung der HTTPS-Verschlüsselung zu erzwingen auf den Websites, die es unterstützen.

Öffnen Sie beim Surfen keine über Tor heruntergeladenen Dokumente. Der Tor-Browser warnt uns, bevor die Dokumente automatisch geöffnet werden.

Tor versucht zu verhindern, dass Angreifer erfahren, mit welchen Websites Sie eine Verbindung herstellen. Standardmäßig wird jedoch nicht verhindert, dass jemand, der Ihren Internetverkehr anzeigt, feststellt, dass Sie Tor verwenden. Wenn dies für Sie wichtig ist, können Sie dieses Risiko reduzieren, indem Sie für konfigurieren Verwenden Sie eine Tor-Brücke, anstatt sich direkt mit dem öffentlichen Tor-Netzwerk zu verbinden.

Grundsätzlich muss man verstehen, was Tor macht und was es bietet. Dies Es ist nur eine Orientierung den Tor-Browser und sein Netzwerk zu nutzen, die uns auf der Website angeboten werden Projektwebsite.

Laden Sie den Tor Browser herunter oder installieren Sie ihn

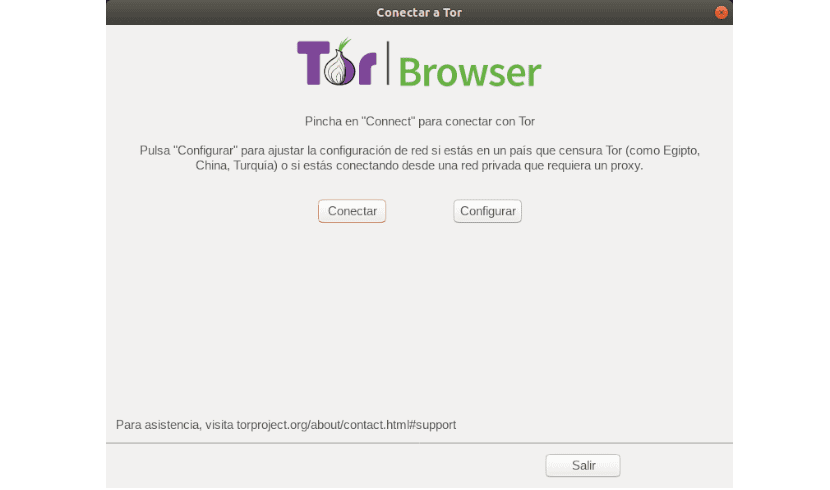

Um Tor Browser unter Gnu / Linux auszuführen, haben wir nur Laden Sie das erforderliche Paket herunter und extrahieren Sie die heruntergeladene Datei. Als nächstes müssen Sie auf die Konfigurationsauswahl des Tor-Browsers doppelklicken.

Auf Debian, Ubuntu, Linux Mint und anderen Debian / Ubuntu-basierten Distributionen werden wir in der Lage sein Installieren Sie das Paket Torbrowser-Launcher um den neuesten Tor-Browser zu erhalten und in unser System zu integrieren. In einem Terminal (Strg + Alt + T) schreiben wir:

sudo apt install torbrowser-launcher

Dieses Paket Laden Sie das neueste Tor-Browserpaket herunter und fügen Sie einen Launcher hinzu zum Menü unseres Systems. Der mit diesem Paket installierte Tor-Browser wird automatisch aktualisiert.

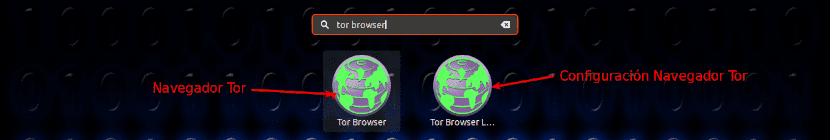

Nach der Installation dieses Pakets können wir Tor Browser nun über das Anwendungsmenü starten.

zu Weitere Informationen zum Browser und über seine Funktionsweise können wir die konsultieren Tor Browser Benutzerhandbuch.

Falls Sie interessiert sind:

Es gibt einen Blogger, der sich dem Kopieren von Inhalten von anderen Seiten widmet und versucht, den Inhalt, den er selbst kopiert, zu erstellen. Der größte Vorteil (vielleicht der einzige) besteht darin, Ihre Seite unbedingt mit Werbebannern zu füllen. Manchmal müssen Sie auch die Möglichkeit zum Bearbeiten der von Ihnen kopierten Bilder angeben, wenn darin Text enthalten ist, der die ursprüngliche Blogseite identifiziert .

Sie sind einer der Plagiatoren (Sie können sehen, dass der Name von ubunlog Es wird nirgendwo als Quelle aufgeführt).

Es scheint mir gut, dass Inhalte kopiert werden, solange dies zu Informationszwecken und unter Einbeziehung der Quellen erfolgt. Nun, dieser Typ tut es eindeutig aus finanziellen Gründen und schließt niemals Quellen ein.

Wenn Sie sich "seine Arbeit" ansehen möchten:

http://manzanasyalgomas.blogspot.com/2018/09/lanzan-el-navegador-tor-80-basado-en.html

Grüße

PS: Da Blogspot zu Google gehört, konnte der Link "Unangemessene Verwendung melden" nicht verschwinden 😉 (es gab bereits einige, die diesen Link verwendet haben).