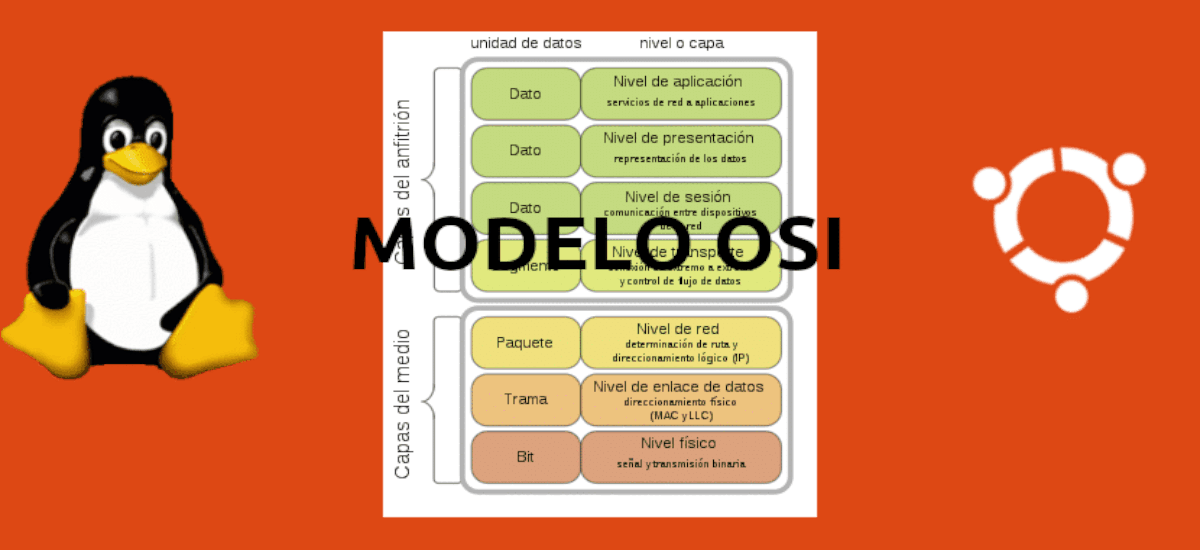

Im folgenden Artikel werden wir einen grundlegenden Blick darauf werfen, was das OSI-Modell ist und was seine Funktion ist. Ost Referenzmodell von Open Systems Interconnection (OSI, Offene Systemverbindung) wurde 1984 veröffentlicht und war das beschreibende Netzwerkmodell, das von ISO (Internationale Organisation für Standardisierung). Das OSI-Modell ist nichts anderes als ein Standard für Kommunikationsprotokolle. roten. Diese Protokolle sind Kommunikationsregeln, die verwendet werden, um zwei oder mehr Computer zu verbinden. Das OSI-Modell gruppiert diese Protokolle in bestimmte Gruppen oder Schichten.

diese Norm verfolgte das ehrgeizige Ziel, Systeme unterschiedlicher Herkunft so miteinander zu verbinden, dass sie ungehindert Informationen austauschen können, aufgrund der Protokolle, mit denen sie laut Hersteller arbeiteten. Das OSI-Modell besteht aus 7 Schichten oder Abstraktionsebenen. Jede dieser Ebenen wird ihre eigenen Funktionen haben, damit sie gemeinsam ihr endgültiges Ziel erreichen können. Gerade diese Trennung in Ebenen ermöglicht die gegenseitige Kommunikation verschiedener Protokolle, indem spezifische Funktionen in jeder Betriebsebene konzentriert werden.

Wie ich sagte, Jede Schicht des OSI-Modells hat eine bestimmte Funktion und kommuniziert mit den Schichten darüber und darunter. Die Protokolle sind für die Kommunikation zwischen den Teams verantwortlich, damit a Gastgeber Schicht für Schicht mit einer anderen interagieren kann.

Dabei ist zu bedenken, dass OSI ein theoretisches Referenzmodell ist, also ein sinnvoller Standard für Systeme unterschiedlicher Hersteller und/oder Firmen, um optimal zu kommunizieren. Eine Sache, die man im Hinterkopf behalten sollte, ist das das OSI-Modell ist nicht die Definition von a Topologie noch ein Netzwerkmodell selbst. Was OSI wirklich tut, ist ihre Funktionalität zu definieren, um einen Standard zu erreichen.. Dieses Modell spezifiziert oder definiert auch nicht die Protokolle, die bei der Kommunikation verwendet werden, da diese unabhängig implementiert werden.

Die 7 Schichten des OSI-Modells

Diese Architektur geht das Problem der elektronischen Kommunikation mit einem Verfahren von 7 Schichten oder Ebenen an. Informationen auf höchstem Niveau 7-Ebene, ist, wo Sie mit arbeiten Anwendungsdaten, und diese werden eingekapselt und transformiert, bis sie die erreichen Schicht 1, oder niedrigere Ebene, die verwaltet reine Bits auf ein physisches Medium übertragen werden (elektrische Signale, Funkwellen, Lichtimpulse …).

Physische Schicht (1 Ebene)

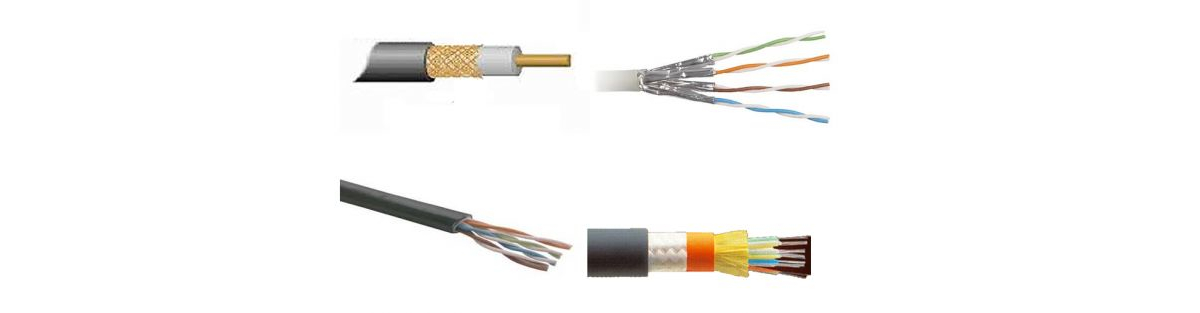

Dies ist die unterste Schicht des OSI-Modells und kümmert sich um die Netzwerktopologie und die globalen Verbindungen der Geräte mit dem Netzwerk. Es bezieht sich sowohl auf das physische Medium als auch auf die Art und Weise, wie Informationen und Netzwerke übertragen werden. Die physische Ebene oder physische Schicht (1 Ebene) werden die Transformationen durchgeführt, die an der Folge von Bits vorgenommen werden, um sie von einem Ort zum anderen zu übertragen.

Diese Schicht Es ist für die Übertragung der Informationsbits über das für die Übertragung verwendete Medium verantwortlich. Es befasst sich auch mit den physikalischen Eigenschaften und elektrischen Eigenschaften der verschiedenen Komponenten. Darüber hinaus sind Sie für mechanische Aspekte von Verbindungen und Anschlüssen verantwortlich, einschließlich der Interpretation elektrischer/elektromagnetischer Signale.

Die physikalische Schicht (1 Ebene) ist verantwortlich für die physischen Verbindungen der Geräte mit dem Netzwerk, sowohl in Bezug auf die physische Umgebung (Geführte Medien und ungeführte Medien), beim mittlere Eigenschaften (Art des Kabels oder seine Qualität; Art der genormten Steckverbinder usw. …) schon die Art und Weise, wie Informationen übermittelt werden.

Die physikalische Schicht empfängt einen Strom von Bits und versucht, ihn an das Ziel zu senden, und es liegt nicht in ihrer Verantwortung, sie fehlerfrei zu liefern, da diese Verantwortung bei der Datenverbindungsschicht liegt. Die physische Schicht stellt Dienste für die Datenverbindung bereit, mit dem Ziel, Dienste für die Vermittlungsschicht bereitzustellen.

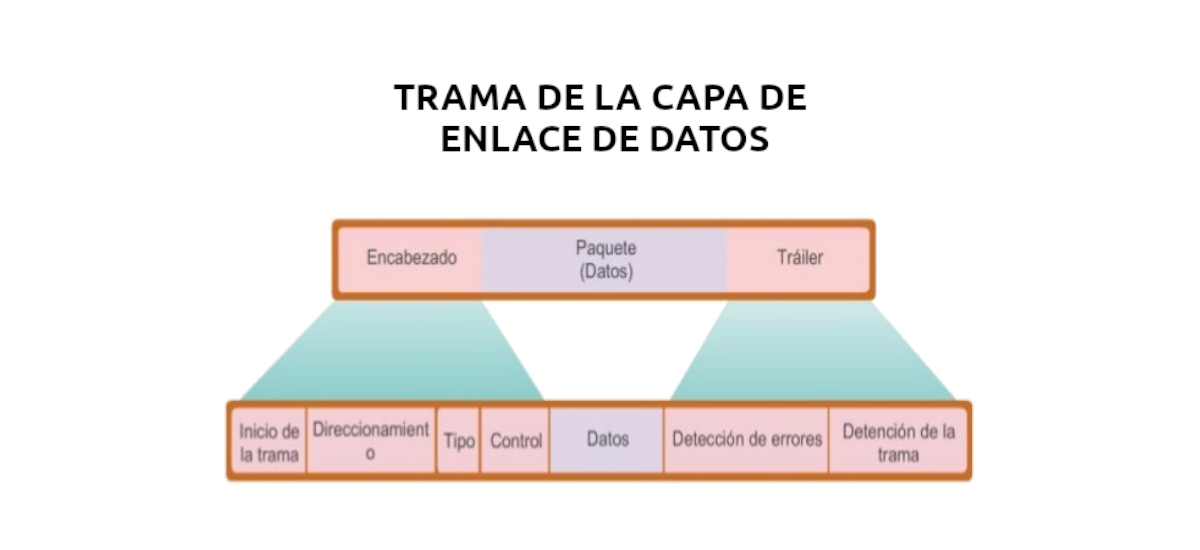

Sicherungsschicht (Schicht 2)

Diese Schicht befasst sich mit physikalischer Adressierung, Medienzugriff, Fehlererkennung, geordneter Rahmenverteilung und Flusssteuerung. Es ist für die zuverlässige Übertragung von Informationen über eine Datenübertragungsleitung verantwortlich. diese Schicht empfängt Anfragen von der Vermittlungsschicht und nutzt die Dienste der physikalischen Schicht.

Jedes Übertragungsmedium muss in der Lage sein, eine fehlerfreie Übertragung bereitzustellen, d. h. eine zuverlässige Datenübertragung über eine physikalische Verbindung. Um das zu erreichen, Sie müssen Informationsblöcke montieren (genannt Frames in dieser Ebene), geben Sie ihnen eine Link-Layer-Adresse (MAC-Adresse), die Fehlererkennung oder -korrektur verwalten und die Ablaufsteuerung zwischen Teams handhaben. Daher muss diese Schicht die Grenzen der Frames schaffen und erkennen sowie die Probleme lösen, die sich aus der Verschlechterung, dem Verlust oder der Duplizierung dieser Informationsblöcke ergeben.

Sie können auch einige hinzufügen Verkehrsregulierungsmechanismus, um die Sättigung eines Empfängers zu vermeiden, der langsamer als der Sender ist.

Die Hauptfunktionen dieser Schicht sind: Initiierung, Beendigung und Identifizierung, Segmentierung und Blockierung, Oktett- und Zeichensynchronisation, Rahmenabgrenzung und -transparenz, Fehlerkontrolle, Flusskontrolle, Fehlerbehebung und -management sowie Kommunikationskoordination.

Netzumhang (Stufe 3)

Dies ist eine Ebene oder Schicht, die bietet Konnektivität und Pfadauswahl zwischen zwei Hostsystemen, die sich in geografisch unterschiedlichen Netzwerken befinden können. Die Dateneinheiten werden als Pakete bezeichnet und können in routbare Protokolle und Routing-Protokolle eingeteilt werden. Bietet Dienstleistungen auf höherem Niveau an (Transportabdeckung) und wird von der Sicherungsschicht unterstützt, das heißt, verwenden Sie seine Funktionen.

Die Hauptaufgabe der Sicherungsschicht besteht darin, eine Datenübertragung in eine fehlerfreie für die Vermittlungsschicht umzuwandeln.. Diese Funktion wird erreicht, indem die Eingabedaten in Datenrahmen (dass du nicht plottest) und sequentielles Übertragen der Rahmen, um die Statusrahmen zu verarbeiten, die er an den Zielknoten sendet.

Um Ihre Aufgabe zu erfüllen, kann eindeutige Netzwerkadressen zuweisen, verschiedene Subnetze miteinander verbinden, Pakete routen, Überlastungs- und Fehlerkontrolle verwenden.

Die Aufgabe der Vermittlungsschicht besteht darin, Daten von der Quelle zum Ziel zu bringen, auch wenn die beiden nicht direkt miteinander verbunden sind. Router arbeiten auf dieser Schicht, obwohl sie in bestimmten Fällen je nach zugewiesener Funktion als Layer-2-Switch fungieren können. Was ist mehr Firewalls agieren hauptsächlich auf dieser Schicht, um Maschinenadressen zu verwerfen.

Hier ist das erledigt logische Adressierung der Endgeräte, dem eine IP-Adresse zugewiesen wird.

Einige Netzwerkschichtprotokolle sind: IP, OSPF, IS-IS, ICMP, ICMPv6, IGMP.

Transportschicht (Ebene 4)

Diese Schicht Es ist dafür zuständig, die fehlerfreien Daten von der Quellmaschine zur Zielmaschine zu transportieren., unabhängig von der Art des verwendeten physischen Netzwerks.

Das ultimative Ziel der Transportschicht ist Bereitstellung eines effizienten und zuverlässigen Dienstes für Benutzer, bei denen es sich in der Regel um Prozesse auf Anwendungsebene handelt. Um dieses Ziel zu erreichen, nutzt diese Schicht die von der Vermittlungsschicht bereitgestellten Dienste. Die Hardware oder Software der Transportschicht, die den Transport handhabt, wird aufgerufen Transportunternehmen.

Dies ist die erste Schicht, die eine Ende-zu-Ende-Kommunikation durchführt., und dieser Zustand wird bereits in den oberen Schichten aufrechterhalten.

Seine grundlegende Funktion besteht darin, die von den höheren Schichten gesendeten Daten zu akzeptieren, sie in kleine Teile zu unterteilen (Segmente) und leiten Sie sie an die Netzwerkschicht weiter. Beim OSI-Modell wird auch sichergestellt, dass sie auf der anderen Seite der Kommunikation korrekt ankommen. Ein weiteres zu beachtendes Merkmal ist das müssen die oberen Schichten von den verschiedenen möglichen Implementierungen von Netzwerktechnologien in den unteren Schichten isolieren.

in dieser Schicht Für die Sitzungsschicht werden Verbindungsdienste bereitgestellt, die letztendlich von Netzwerkbenutzern beim Senden und Empfangen von Paketen verwendet werden. Das Internet hat zwei Hauptprotokolle der Transportschicht, eines verbindungslos (UDP) und eines verbindungsorientiert (TCP). Diese Dienste werden mit der Art der verwendeten Kommunikation verknüpft, die je nach Anforderung an die Transportschicht unterschiedlich sein kann.

Sitzungsschicht (Ebene 5)

Die Sitzungsschicht entsteht als eine Möglichkeit, den Dialog zu organisieren und zu synchronisieren und den Datenaustausch zu steuern. Seine Aufgabe ist es, die Verbindung zwischen den beiden Endsystemen zu organisieren., weshalb sie auch als Kommunikationsschicht bezeichnet wird. Eine Sitzung ermöglicht den gewöhnlichen Datentransport, wie es die Transportschicht tut, stellt aber auch erweiterte Dienste bereit, die in einigen Anwendungen nützlich sind.

Diese Schicht ist für die Aufrechterhaltung und Kontrolle der Verbindung zuständig, die zwischen zwei Computern hergestellt wird, die Daten jeglicher Art übertragen. Was ist mehr stellt die Mechanismen bereit, um den Dialog zwischen den Anwendungen der Endsysteme zu steuern.

Ostebene 5 bietet mehrere Dienste an, die für die Kommunikation entscheidend sindwie sie sind:

- Dialogsteuerung. Es kann in beide Richtungen gleichzeitig sein (Vollduplex) oder abwechselnd in beide Richtungen (Halbduplex)

- Gruppierungssteuerung. Damit wird erreicht, dass nicht zwei Kommunikationen gleichzeitig erfolgen.

- Erholung (Checkpoints). Diese dienen dazu, dass bei einer Übertragungsunterbrechung ab dem letzten Verifizierungspunkt und nicht von vorne fortgefahren werden kann.

Deshalb Der von dieser Schicht bereitgestellte Dienst besteht in der Fähigkeit sicherzustellen, dass eine zwischen zwei Maschinen eingerichtete Sitzung für die definierten Operationen von Anfang bis Ende ausgeführt und im Falle einer Unterbrechung wieder aufgenommen werden kann.. In vielen Fällen sind Session-Layer-Dienste teilweise oder vollständig entbehrlich.

Die Protokolle, die in der Sitzungsschicht arbeiten, sind: RPC-Protokoll (entfernter Prozeduraufruf), SCP (Sichere Kopie) und ASP (APPLE TALK-Sitzungsprotokoll).

Firewalls agieren auf dieser Ebene, um den Zugriff auf die Ports eines Computers zu blockieren.

Präsentationsschicht (Ebene 6)

Der Zweck der Präsentationsschicht ist kümmern sich um die Darstellung der Informationen, so dass, obwohl verschiedene Computer unterschiedliche interne Darstellungen von Zeichen haben können (ASCII, Unicode, EBCDIC), Zahlen, Ton oder Bild kommen die Daten in erkennbarer Weise an. Daten werden lokal in standardisierten Formaten transportiert

Diese Schicht arbeitet als erster mehr am Inhalt der Kommunikation als daran, wie sie aufgebaut wird. Es befasst sich mit Aspekten wie der Semantik und Syntax der übertragenen Daten, da verschiedene Computer möglicherweise unterschiedliche Möglichkeiten haben, mit ihnen umzugehen.

Wir können diese Schicht zusammenfassen als derjenige, der für die Handhabung der abstrakten Datenstrukturen und für die Durchführung der Datendarstellungsumwandlungen verantwortlich ist, die für die korrekte Interpretation derselben erforderlich sind. In wenigen Worten, es ist ein Übersetzer.

Schicht 6 erfüllt drei Hauptfunktionen. Diese Funktionen sind: Datenformatierung, Datenverschlüsselung und Datenkomprimierung.

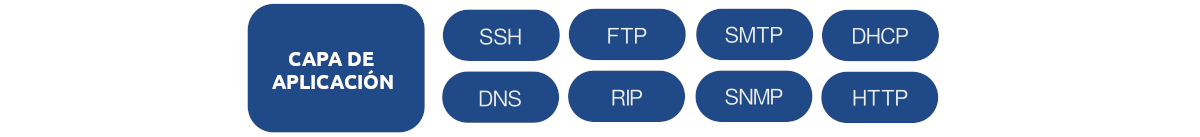

Anwendungsschicht (Ebene 7)

Diese Schicht bietet Anwendungen (Benutzer oder nicht) Um Zugriffsmöglichkeit auf die Dienste der anderen Schichten und definiert die Protokolle, die von Anwendungen zum Datenaustausch verwendet werden, wie E-Mail (POP und SMTP), Datenbankmanager oder ein Dateiserver (fTP). Es gibt so viele Protokolle wie es verschiedene Anwendungen gibt, da ständig neue Anwendungen entwickelt werden, wächst die Anzahl der Protokolle ständig.

In dieser Schicht wird die Verbindung für die anderen Ebenen hergestellt und die Funktionen für die Anwendungen vorbereitet. Enthält die für den Benutzer sichtbaren Anwendungen. Es sollte beachtet werden, dass der Benutzer normalerweise nicht direkt mit der Anwendungsebene interagiert. Es interagiert normalerweise mit Programmen, die wiederum mit der Anwendungsebene interagieren.

unter den beliebte generische Protokolle gehören:

- HTTP(Hypertext Transfer Protocol) für den Zugriff auf Webseiten.

- (FTPDateiübertragungsprotokoll) für die Dateiübertragung.

- SMTP (Simple Mail Transfer Protocol) zum Versenden und Verteilen von E-Mails.

- Pop (Post-Office-Protokoll)/IMAP, zum E-Mail-Abruf.

- SSH- (Sichere SHell) hauptsächlich Remote-Terminal.

- Telnet für den Zugriff auf entfernte Computer. Obwohl es aufgrund seiner Unsicherheit in Vergessenheit geraten ist, da die Schlüssel unverschlüsselt über das Netzwerk reisen.

Mit der Absicht zu Um das Lernen und Auswendiglernen der Namen der Schichten, aus denen das OSI-Modell besteht, zu erleichtern, gibt es eine einfache Regel, die darin besteht, sie als Eselsbrücke auswendig zu lernen: FERTSPA. Dies würde auf Englisch ähnlich klingen wie Erstes Spa (erstes Spa auf Spanisch):

- Fkörperlich

- EVerknüpfung

- Red

- TTransport

- SSitzung

- PPräsentation

- AAnwendung

Kurz gesagt, das kann man sagen Der OSI-Stack ist ein Modell, das auf 7 Schichten oder Abstraktionsebenen basiert. Jede der Schichten hat ihre eigenen Funktionen, um gemeinsam einen Kommunikationsstandard zu definieren, bei dem Hardware und verschiedene Protokolle interagieren können.

Danke für die Eingabe! Es schadet nie, sich an das OSI-Modell zu erinnern