Niemand entkommt, nach dem man suchen muss Sicherheit verbessern von unseren Geräten so weit wie möglich, sowohl für Desktop-Computer als auch für Laptops, obwohl dies im letzteren Fall unbedingt erforderlich ist - insbesondere, wenn wir sie für die Arbeit verwenden -, da die Tatsache, dass sie an anderer Stelle von einem zum anderen gebracht werden, die Chancen erhöht Wenn wir es verlieren oder uns stehlen lassen, können unsere Informationen in beiden Fällen offengelegt werden, und die Folgen wären sehr schwerwiegend.

Die Alternativen in diesem Sinne sind einige, und das ist das Gute daran libre Software im Allgemeinen, obwohl ich in diesem Fall darüber sprechen möchte DM-Crypt LUKS, eine Verschlüsselungslösung sehr beliebt seit langem dank der Tatsache, dass es als Modul in den Kernel integriert ist - Zugriff auf die Crypto-APIs der Linux Kernel- und anbieten transparente Verschlüsselung und die Möglichkeit, Geräte und Partitionen zuzuordnen in virtuellen Blockebenen, so dass Verschlüsseln Sie Partitionen, ganze Festplatten, RAID-Volumes, logische Volumes, Dateien oder Wechseldatenträger.

Zu Beginn brauchen wir habe eine freie Partition (in meinem Fall / dev / sda4) Wenn dies nicht der Fall ist, müssen wir mit einem Tool wie GParted eine neue Partition erstellen. Sobald wir freien Speicherplatz haben, beginnen wir mit Installieren Sie Cryptsetup wenn wir dieses Tool nicht mehr haben, das im Allgemeinen standardmäßig enthalten ist, aber vielleicht, wenn wir unser installieren Ubuntu Wir haben uns für eine minimale Installation entschieden:

# apt-get install cryptsetup

Beginnen wir jetzt mit Partition initialisieren Was werden wir tun? verschlüsseln, für die wir diese freie Partition verwenden, die wir zuvor erwähnt haben. Dies ist ein Schritt, der auch den Anfangsschlüssel generiert, und obwohl sein Name darauf hinzudeuten scheint, dass die Partition formatiert ist, geschieht dies nicht, sondern bereitet sie einfach darauf vor, mit Verschlüsselung zu arbeiten (in unserem Fall haben wir uns entschieden AES mit einer Schlüsselgröße von 512 Bytes:

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

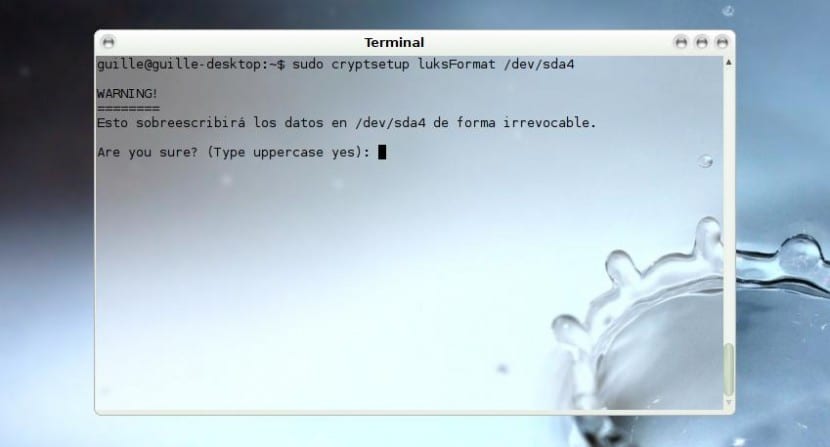

Wir erhalten eine Warnmeldung, in der wir darüber informiert werden, dass der Inhalt, den wir zu diesem Zeitpunkt in gespeichert haben / Dev / sda4und wir werden gefragt, ob wir sicher sind. Wir stimmen zu, indem wir JA schreiben, wie dies in Großbuchstaben, und dann werden wir gebeten, den Ausdruck LUKS zweimal einzugeben, um sicherzustellen, dass keine Fehler vorliegen.

Jetzt 'öffnen' wir den verschlüsselten Container und geben ihm einen virtuellen Namen, mit dem er im System angezeigt wird (zum Beispiel, wenn wir den Befehl ausführen df -h Um die verschiedenen Partitionen anzuzeigen, sehen wir sie in unserem Fall in / dev / mapper / encrypted):

# crytpsetup luksOpen / dev / sda4 verschlüsselt

Wir werden gebeten LUKS Schlüssel Das, was wir zuvor erstellt haben, geben wir ein und wir sind bereit. Jetzt müssen wir das Dateisystem für diese verschlüsselte Partition erstellen:

# mkfs.ext3 / dev / mapper / verschlüsselt

Der nächste Schritt ist zu Fügen Sie diese Partition der Datei / etc / crypttab hinzu, ähnlich wie / etc / fstab, da es für die Bereitstellung der verschlüsselten Laufwerke beim Systemstart verantwortlich ist:

# cryto_test / dev / sda4 keine luks

Dann erstellen wir den Einhängepunkt dieser verschlüsselten Partition und fügen all diese Informationen zur Datei / etc / fstab hinzu, sodass bei jedem Neustart alles verfügbar ist:

# mkdir / mnt / verschlüsselt

# nano / etc / fstab

Das Hinzufügen der folgenden Elemente sollte in Ordnung sein, obwohl diejenigen, die das Personalisierteste suchen, einen Blick auf die fstab-Manpages (man fstab) werfen können, auf denen es viele Informationen dazu gibt:

Die Standardeinstellungen für / dev / mapper / encrypted / mnt / encrypted ext3 sind 0 2

Jetzt werden wir jedes Mal, wenn wir das System neu starten, aufgefordert, die Passphrase einzugeben, und danach wird die verschlüsselte Partition entsperrt, damit wir sie zur Verfügung haben können.

Danke für deinen Artikel.

Ich habe ein Problem, ich weiß nicht, ob es mehr Leuten wie mir passiert:

Ich folge den Schritten, die Sie detailliert beschrieben haben, und nachdem ich überprüft habe, ob sie installiert sind, starte ich den zweiten Fall ->

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

cryptsetup: Unbekannte Aktion

Ich benutze Kubuntu 15.04. Jede Idee, wie es gelöst werden kann.

dank