Disa çaste më parë, Canonical filloi disa arna për të korrigjuar a Ndjeshmëria e WPA gjë që, megjithëse është e vërtetë që do të ishte e vështirë të shfrytëzohej, mund të shkaktojë që një përdorues me qëllim të keq të vjedhë fjalëkalimet tona. Në raportin e saj, kompania që drejton Mark Shuttleworth thotë se cenueshmëria mund të shfrytëzohet nga një "sulmues në distancë", por duke marrë parasysh që WPA ka të bëjë me lidhje WiFi, gjithçka duket se tregon se për ta bërë këtë duhet të jemi të lidhur në të njëjtin rrjet , më e zakonshmja është një publike si ato që gjenden në disa kafene ose dyqane.

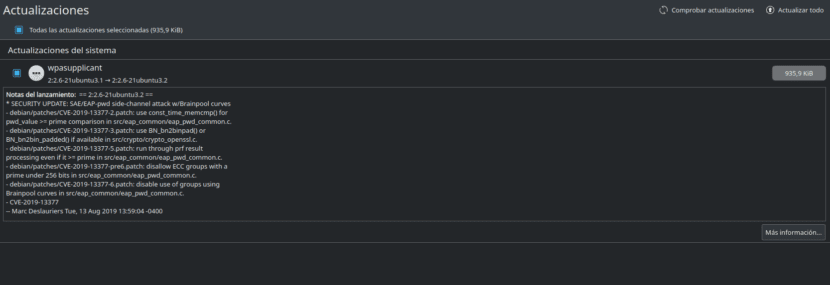

Fillimisht, dështimi prek vetëm Ubuntu 19.04 Disco Dingo dhe Ubuntu 18.04 LTS Bionic Beaver, dhe unë them "në fillim" sepse nuk përjashtoj që ata të botojnë një raport të ri për versionet e tjera të sistemit operativ të zhvilluar nga Canonical, siç është Ubuntu 16.04 Xenial Xerus. Në fakt, Canonical përmend që dy paketa duhet të azhurnohen, por në kohën e shkrimit, vetëm një më është shfaqur.

Dobësia e WPA mund të shfrytëzohet "në distancë"

Paketat që ekzistojnë (ose do të jenë) për të azhurnuar janë ato hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 për Ubuntu 19.04 Disco Dingo dhe hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 për Ubuntu 18.04 LTS Bionic Kastor. Siç e përmenda më lart, ne mund të konfirmojmë se patch-i i dytë për Disco Dingo është tani në dispozicion, por i pari nuk është ende i disponueshëm.

Më pak se 24 orë më parë, Canonical lëshoi copëza të tjera për të rregulluar një dobësi e PHP, por nuk ka asgjë për t’u shqetësuar. Gjithmonë ka pasur dhe do të ketë defekte të sigurisë dhe gjëja më e rëndësishme është ashpërsia e tyre dhe sa kohë duhen për të rregulluar. Përdoruesit e Ubuntu ne kemi si komunitetin Linux ashtu edhe Canonical pas vetes, kështu që defektet e sigurisë korrigjohen në ditë, në mos orë. Në çdo rast, është më mirë të aplikoni arna sigurie sa më shpejt të jetë e mundur dhe të rindizni që ndryshimet të hyjnë në fuqi.