Pas një viti zhvillimi, Fondacioni i Hapur i Sigurisë së Informacionit (OISF) e bërë e njohur përmes një postim në blog, lëshimi i versionit të ri të Suricata 6.0, i cili është një sistem i zbulimit dhe parandalimit të ndërhyrjeve në rrjet që ofron një mjet për të inspektuar lloje të ndryshme të trafikut.

Në këtë botim të ri janë paraqitur disa përmirësime mjaft interesante, të tilla si mbështetja për HTTP / 2, përmirësime të protokolleve të ndryshme, përmirësime të performancës, midis ndryshimeve të tjera.

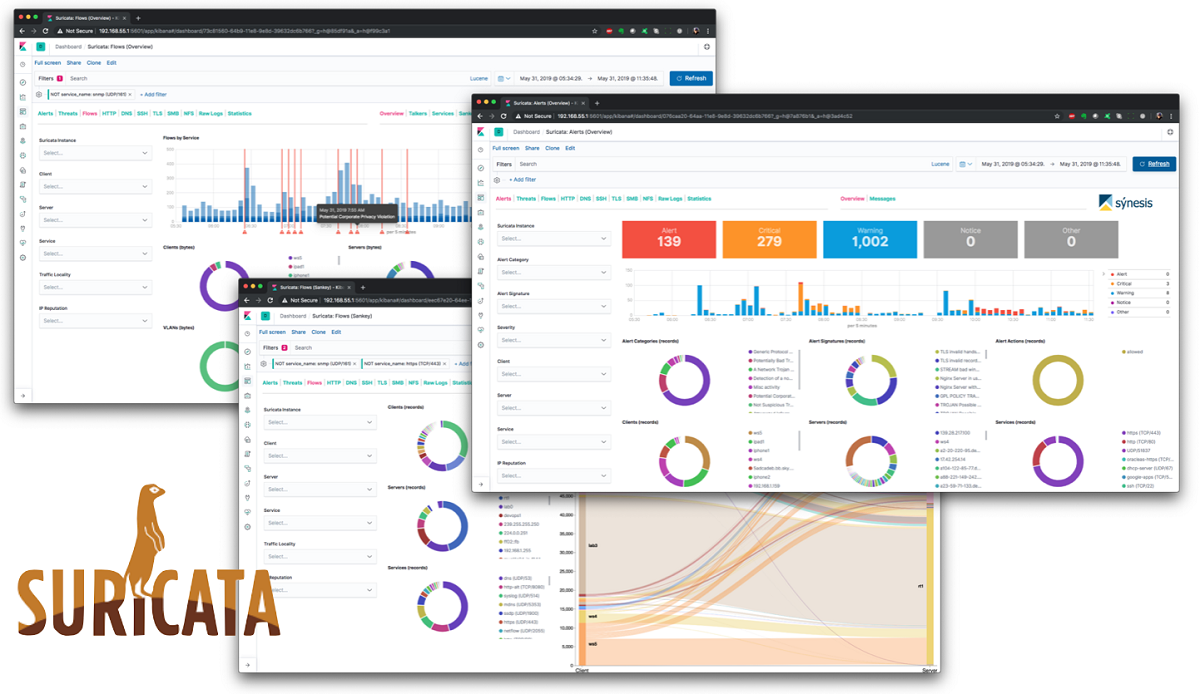

Për ata që nuk dinë për meerkat, duhet të dini se ky program dheBazohet në një sërë rregullash të zhvilluara nga jashtë për të monitoruar trafikun e rrjetit dhe siguroni alarme për administratorin e sistemit kur ndodhin ngjarje të dyshimta.

Në konfigurimet e Suricata, lejohet përdorimi i bazës së të dhënave të nënshkrimeve të zhvilluara nga projekti Snort, si dhe grupeve të rregullave Emerging Threats and Emerging Threats Pro.

Kodi burimor i projektit shpërndahet nën licencën GPLv2.

Lajmet kryesore të Suricata 6.0

Në këtë version të ri të Suricata 6.0 mund të gjejmë mbështetja fillestare për HTTP / 2 me të cilën futen përmirësime të panumërta siç është përdorimi i një lidhjeje të vetme, ngjeshja e kokat, ndër të tjera.

Përveç kësaj u përfshi mbështetja për protokollet RFB dhe MQTT, përfshirë përcaktimin e protokollit dhe aftësitë e regjistrimit.

edhe performanca e regjistrimit u përmirësua ndjeshëm përmes motorit EVE, i cili siguron dalje JSON nga ngjarjet. Përshpejtimi arrihet përmes përdorimit të gjeneratorit të ri të lavamanit JSON, i shkruar në gjuhën Rust.

Rritja e shkallëzimit të sistemit të regjistrimit EVE dhe zbatoi aftësinë për të mbajtur një skedar regjistri hoteli për secilin transmetim.

Përveç kësaj, Suricata 6.0 paraqet një gjuhë të re për përcaktimin e rregullave i cili shton mbështetjen për parametrin from_end në fjalën kyçe byte_jump dhe parametrin bitmask në byte_test. Për më tepër, fjala kyçe pcrexform është implementuar për të lejuar shprehjet e rregullta (pcre) të kapin një nënvarg.

Aftësia për të pasqyruar adresat MAC në regjistrin EVE dhe për të rritur detajet e regjistrit DNS.

Të ndryshime të tjera që bien në sy të këtij versioni të ri:

- Konvertimi i kodit urld u shtua. Shtuar fjalen byte_math.

- Aftësia e regjistrimit për protokollin DCERPC. Aftësia për të përcaktuar kushtet për të hedhur informacionin në regjistër.

- Performanca e përmirësuar e motorit të rrjedhës.

- Mbështetje për të identifikuar zbatimet e SSH (HASSH).

- Zbatimi i dekoderit të tunelit GENEVE.

- Kodi i ndryshkut rishkruhet për të trajtuar ASN.1, DCERPC dhe SSH. Rust gjithashtu mbështet protokolle të reja.

- Siguroni aftësinë për të përdorur cbindgen për të gjeneruar lidhje në Rust dhe C.

- Shtoi mbështetjen fillestare të shtojcës.

Më në fund nëse doni të dini më shumë rreth kësaj, ju mund të kontrolloni detajet duke shkuar në lidhjen vijuese.

Si të instaloni Suricata në Ubuntu?

Për të instaluar këtë program, ne mund ta bëjmë atë duke shtuar depon e mëposhtme në sistemin tonë. Për ta bërë këtë, thjesht shtypni komandat e mëposhtme:

sudo add-apt-repository ppa:oisf/suricata-stable sudo apt-get update sudo apt-get install suricata

Në rast se keni Ubuntu 16.04 ose keni probleme me varësitë, me komandën e mëposhtme zgjidhet:

sudo apt-get install libpcre3-dbg libpcre3-dev autoconf automake libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libmagic-dev libjansson-dev libjansson4

Instalimi u krye, rekomandohet të çaktivizoni çdo paketë të veçorive jashtë funksionit në NIC që Suricata po dëgjon.

Ata mund të çaktivizojnë LRO / GRO në ndërfaqen e rrjetit eth0 duke përdorur komandën e mëposhtme:

sudo ethtool -K eth0 gro off lro off

Meerkat mbështet një numër mënyrash funksionimi. Ne mund të shohim listën e të gjitha mënyrave të ekzekutimit me komandën e mëposhtme:

sudo /usr/bin/suricata --list-runmodes

Modaliteti i paracaktuar i ekzekutimit është qëndrimi automatik për "balancimin automatik të ngarkesës së rrjedhës fikse". Në këtë mënyrë, paketat nga secila rrjedhë e ndryshme janë caktuar në një fije të vetme zbulimi. Flukset u caktohen fijeve me numrin më të ulët të paketave të papërpunuara.

Tani mund të vazhdojmë filloni Suricata në modalitetin live pcap, duke përdorur komandën e mëposhtme:

sudo /usr/bin/suricata -c /etc/suricata/suricata.yaml -i ens160 --init-errors-fatal