Djemtë që janë në krye zhvillimi i shfletuesit të internetit Chrome ka punuar në ruajtjen e një mjedisi "të shëndetshëm" brenda dyqanit të shtesave të shfletuesit dhe që prej integrimit të Manifest V3 të ri të Google, janë zbatuar ndryshime të ndryshme të sigurisë dhe sidomos polemikat e gjeneruara nga bllokimi i API-ve të përdorura nga shumë shtesa për të bllokuar reklamat.

E gjithë kjo punë është përmbledhur në rezultate të ndryshme, nga të cilat bllokimi i një numri shtesash të dëmshme u zbulua që u gjetën në Dyqanin e Chrome.

Në fazën e parë, hetuesi i pavarur Jamila Kaya dhe kompania Duo Security identifikuan një shumëllojshmëri të shtesave Chomre që fillimisht funksionojnë në një mënyrë "legjitime", por në një analizë më të thellë të kodit të këtyre, operacionet që ekzekutoheshin në sfond u zbuluan, nga të cilat shumë prej tyre nxorrën të dhëna të përdoruesit.

Cisco Duo Security lëshoi CRXcavator, mjeti ynë i automatizuar i vlerësimit të sigurisë së shtrirjes së Chrome, vitin e kaluar falas për të zvogëluar rrezikun që shtesat e Chrome të paraqesin tek organizatat dhe të lejojë të tjerët të zhvillojnë kërkimin tonë për të krijuar një ekosistem. Të shtesave të Chrome më të sigurta për të gjithë.

Pas raportimit të problemit te Google, më shumë se 430 shtesa u gjetën në katalog, numri i instalimeve i të cilave nuk u raportua.

Vlen të përmendet se përkundër numrit mbresëlënës të objekteve, asnjë nga shtojcat problematike nuk ka vlerësime të përdoruesve, duke çuar në pyetje se si janë instaluar shtojcat dhe si aktiviteti keqdashës kaloi pa u vërejtur.

Tani, të gjitha shtojcat problematike hiqen nga Dyqani i Chrome. Sipas studiuesve, aktiviteti me qëllim të keq në lidhje me shtojcat e bllokuara ka vazhduar që nga janari 2019, por domenet individuale që janë përdorur për të kryer veprime të dëmshme janë regjistruar në 2017.

Jamila Kaya përdori CRXcavator për të zbuluar një fushatë në shkallë të gjerë të kopjimit të shtesave të Chrome që infektuan përdoruesit dhe nxirrnin të dhëna përmes keqpërcaktimit ndërsa përpiqeshin të shmangnin zbulimin e mashtrimit në Google Chrome. Duo, Jamila dhe Google punuan së bashku për të siguruar që këto shtesa, dhe të tjera si ato, të gjendeshin dhe hiqeshin menjëherë.

Shumica e shtesat e dëmshme u paraqitën si mjete për promovimin e produkteve dhe të marrin pjesë në shërbimet e reklamimit (përdoruesi sheh reklama dhe merr zbritje). Gjithashtu, teknika e ridrejtimit në faqet e reklamuara u përdor kur hapesh faqet që shfaqeshin në një varg përpara se të shfaqte faqen e kërkuar.

Të gjitha shtojcat përdorën të njëjtën teknikë për të fshehur aktivitetin dashakeqës dhe anashkaloni mekanizmat e verifikimit të shtojcave në Dyqanin e Uebit të Chrome.

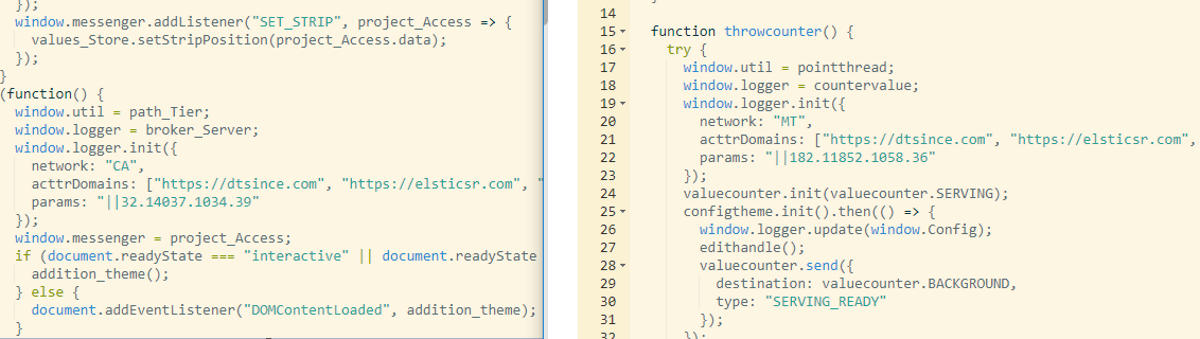

Kodi për të gjitha shtojcat ishte gati identik në nivelin e burimit, me përjashtim të emrave të funksioneve që ishin unikë për secilën shtojcë. Logjika dashakeqe u transmetua nga serverat e menaxhimit të centralizuar.

Fillimisht, shtojca e lidhur me një domen që ka të njëjtin emër me emrin e shtojcës (për shembull Mapstrek.com), pas së cilës Ajo u ridrejtua në një nga serverat e menaxhimit që ofroi skenarin për veprime shtesë.

Ndër veprimet e kryera përmes shtojcave gjeni shkarkimin e të dhënave konfidenciale të përdoruesit në një server të jashtëm, përcjellja në faqet e dëmshme dhe miratimi i instalimit të aplikacioneve me qëllim të keq (Për shembull, shfaqet një mesazh në lidhje me infeksionin kompjuterik dhe malware ofrohet nën maskën e një antivirusi ose një azhurnimi të shfletuesit).

Domenet e ridrejtuara përfshijnë fusha të ndryshme phishing dhe faqe për të shfrytëzuar shfletuesit e vjetër që përmbajnë dobësi të pakorrigjuara (për shembull, pasi u bënë përpjekjet e shfrytëzimit për të instaluar programe me qëllim të keq që përgjojnë fjalëkalimet dhe analizojnë transferimin e të dhënave konfidenciale përmes clipboard).

Nëse doni të dini më shumë rreth shënimit, mund të konsultoheni me botimin origjinal Në lidhjen vijuese.